漏洞概要 关注数(13) 关注此漏洞

缺陷编号: WooYun-2012-11850

漏洞标题: PHPCMS V9 专题模块注入漏洞

相关厂商: phpcms

漏洞作者: tenzy

提交时间: 2012-09-06 22:47

公开时间: 2012-10-21 22:47

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 10

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2012-09-06: 细节已通知厂商并且等待厂商处理中

2012-09-07: 厂商已经确认,细节仅向厂商公开

2012-09-17: 细节向核心白帽子及相关领域专家公开

2012-09-27: 细节向普通白帽子公开

2012-10-07: 细节向实习白帽子公开

2012-10-21: 细节向公众公开

简要描述:

分类ID没有进行有效过滤,导致注入发生。

详细说明:

受影响版本:PHPCMS V9 - GBK

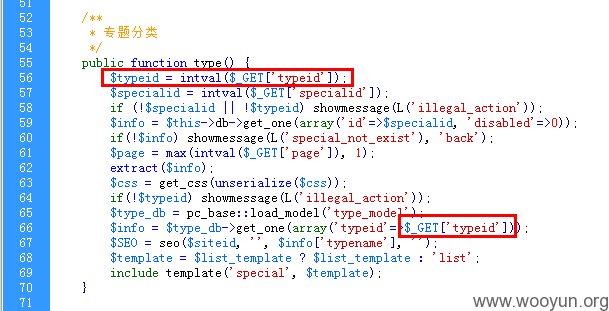

漏洞文件:/phpcms/modules/special/index.php

漏洞函数: type()

未过滤参数:$_GET['typeid']

如图。,第56行对typeid进行转型,

然后第66行再次使用typeid时,并没有使用整形的typeid,导致注入发生。

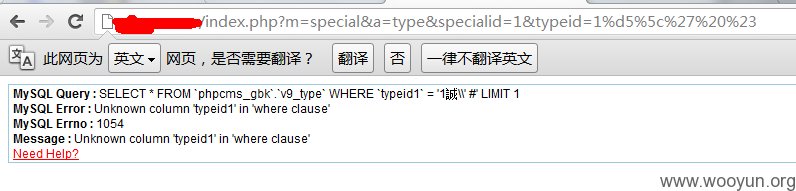

由于PHPCMS会自动使用addslashes函数对GPC来的参数转义,因此本人觉得只有

在GBK版本中使用宽字节注入才有可能成功。

由于本人测试时程序并未报错,

所以【以下截图非正式测试时出现】,【为本人强行将66行的字段名typeid改成typeid1使SQL报错】,

用于显示当前执行的SQL。。。从SQL来看,注入是成功的

有测试成功的留个言哈。我自己也木有测完。

漏洞证明:

修复方案:

你懂的

版权声明:转载请注明来源 tenzy@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-09-07 09:46

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值