漏洞概要 关注数(10) 关注此漏洞

缺陷编号: WooYun-2012-14007

漏洞标题: TaoCms SQL 注入

相关厂商: taocms开源

漏洞作者: yy520

提交时间: 2012-10-28 23:12

公开时间: 2012-12-12 23:13

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 15

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2012-10-28: 细节已通知厂商并且等待厂商处理中

2012-10-29: 厂商已经确认,细节仅向厂商公开

2012-11-08: 细节向核心白帽子及相关领域专家公开

2012-11-18: 细节向普通白帽子公开

2012-11-28: 细节向实习白帽子公开

2012-12-12: 细节向公众公开

简要描述:

TaoCms SQL 注入

嗯,来刷点rank

详细说明:

版本:taoCMS2.5Beta5

在中include/common.php中:

magic2word在include/Model/Base.php中定义:

总体就是一开始就去除魔术引号

然后在:

神逻辑,一开始就去掉魔术引号,后面为啥还在_addslashs判断它是否使用了gpc,直接去掉if得了....

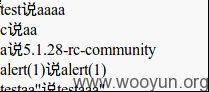

当gpc开启,数据库为mysql,利用safeword来过滤注入语句就形同虚设了,所以差不多就是只要找到任意一个字符型的参数,就可以注入了,例如在留言处:姓名输入a','b',(select @@version),'c','123'),('26','c 同理内容处也可以注入...

结果如图:

另外一枚注入:

在include/Model/Base.php中:

有两个地方调用了realip,挑简单的讲

在wap/index.php中调用了realip:

最后$tmp['ips']完全没过滤的进入了sql语句

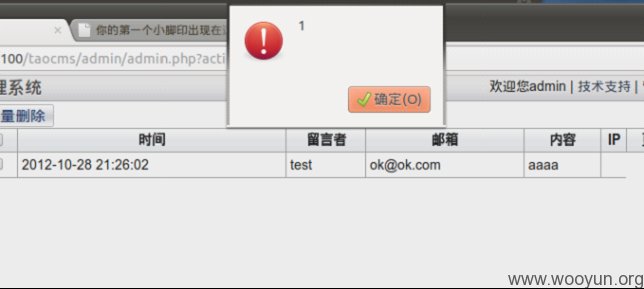

这个$tmp['ips']还可xss到后台哦

后台漏洞一堆:

目录遍历:admin/admin.php?action=file&ctrl=lists&path=../.../

任意文件下载:admin/admin.php?action=file&ctrl=download&path=../../../../test.txt

后台get shell就是直接编辑文件。。。。

吐槽一下添加人员那里:

能添加相同名字的人员,比如再添加一个admin,然后在登陆处只检索了一行,就直接导致另外一个同名人员无法登陆.....什么逻辑啊!!!

还有能否给添加的用户名设置maxlen,我用了admin(空格数>30)hello,就被mysql截断了。。。要是能前台注册用户,你就悲剧了。

..真不爽,最好玩的__autoload的被kobin97大牛先找到了

漏洞证明:

如上所示....

修复方案:

药药!切克闹!煎饼果子来一套!一个鸡蛋一块钱!喜欢脆的多放面!辣椒腐乳小葱花!铁板铁铲小木刷!药药!切克闹!放点面酱些许甜!趁热吃了似神仙!艾瑞巴蒂!黑喂够!跟我一起来一套!动词大慈动词!我说煎饼你说要!“煎饼”“要”“煎饼”“要”切克闹切克闹!金黄喷香好味道!

版权声明:转载请注明来源 yy520@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:19

确认时间:2012-10-29 11:50

厂商回复:

十分感谢您的检测,当前注入相关漏洞已经修复,后台db字符截断、文件读写逻辑问题将会继续完善

最新状态:

2012-10-29:注入&xss已经修复,其他逻辑问题将在下个版本完善

2012-10-29:请用户下载最新的更新补丁

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

100%

0%

0%

0%