漏洞概要 关注数(5) 关注此漏洞

缺陷编号: WooYun-2012-15032

漏洞标题: M1905.COM分站注入漏洞(数据库跟主站同步的)

相关厂商: M1905.COM

漏洞作者: y35u

提交时间: 2012-11-21 09:07

公开时间: 2012-11-26 09:08

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 第三方不可信程序

漏洞详情

披露状态:

2012-11-21: 细节已通知厂商并且等待厂商处理中

2012-11-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

M1905.COM分站注入漏洞(数据库跟主站同步的)

详细说明:

就是phpcms2008的注射,PHPCMS2008漏洞挺多的据说

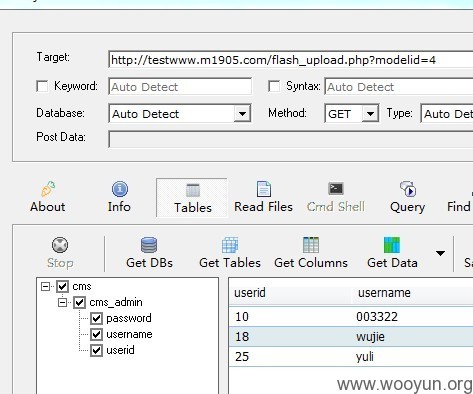

http://testwww.m1905.com/flash_upload.php?modelid=-1

去年的一个日本黑客公布的注入漏洞

数据库是完全同步的,我在这个test占注册完帐号,可以登录bbs,blog,主站

所以我觉得这个漏洞可以给20rank

漏洞证明:

盲注太费劲

这里的管理员密码都是空,有160多,我觉得会不会有一个可能有密码,而且是md5加密的

(因为要同步到dz数据库)

纯属猜想,一个合格的白帽子是不会过多偷看的。

关于后续的危害,我想就是phpcms的代码执行漏洞了

这个程序很多模块都禁止了,没启用,目前已知的phpcms xday 都不成功

修复方案:

1,参考http://sebug.net/appdir/phpcms 修复已知漏洞

2,预防未知漏洞

版权声明:转载请注明来源 y35u@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-11-26 09:08

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

100%

0%

0%

0%

0%

0%

0%

0%

0%