漏洞概要

关注数(5)

关注此漏洞

漏洞标题: 爱爱医某分站任意文件上传

提交时间: 2013-01-21 17:11

公开时间: 2013-03-07 17:11

漏洞类型: 成功的入侵事件

危害等级: 中

自评Rank: 20

漏洞状态:

厂商已经确认

漏洞详情

披露状态:

2013-01-21: 细节已通知厂商并且等待厂商处理中

2013-01-21: 厂商已经确认,细节仅向厂商公开

2013-01-31: 细节向核心白帽子及相关领域专家公开

2013-02-10: 细节向普通白帽子公开

2013-02-20: 细节向实习白帽子公开

2013-03-07: 细节向公众公开

简要描述:

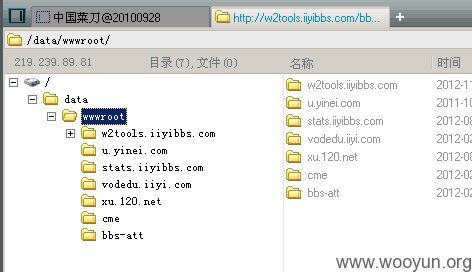

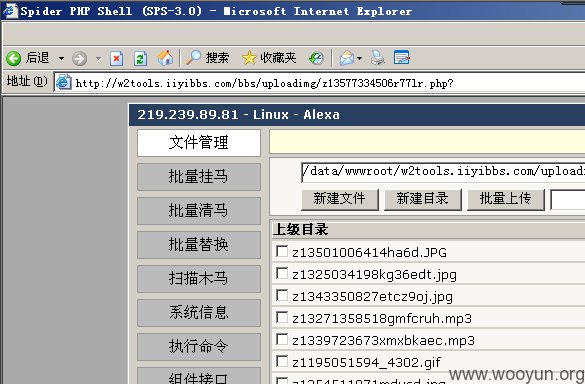

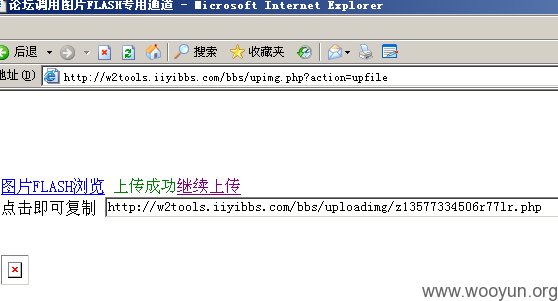

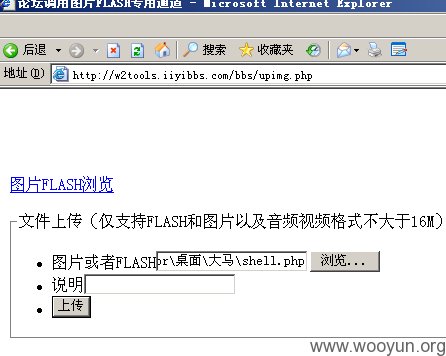

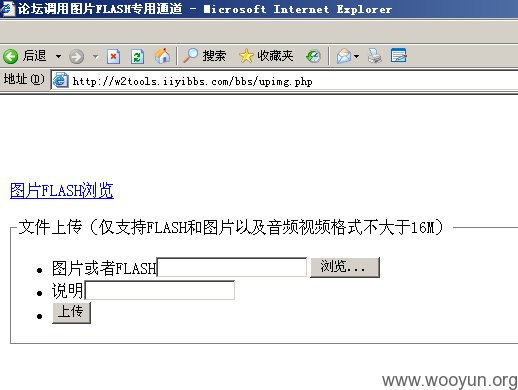

爱爱医某分站任意文件上传,对上传文件类型限制不严谨.

详细说明:

我想问一下 上面写的只允许传FLASH类型文件是写着玩的么亲?

漏洞证明:

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-01-21 17:23

厂商回复:

感谢。

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2013-01-17 21:02 |

Black Angel

( 普通白帽子 |

Rank:165 漏洞数:36 | 最神奇的一群人,智慧低调又内敛,俗称马甲...)

1

-

2013-01-17 22:54 |

小囧

( 普通白帽子 |

Rank:396 漏洞数:62 | 在通往牛B的路上一路狂奔)

1

-

2013-01-18 23:19 |

Black Angel

( 普通白帽子 |

Rank:165 漏洞数:36 | 最神奇的一群人,智慧低调又内敛,俗称马甲...)

1

@小囧 好吧 - - 哥们 努力一下看能否招进一个新厂商。

-

2013-01-21 17:18 |

爱爱医(乌云厂商)

1

感谢 @Black Angel @小囧 正在处理漏洞。

-

2013-01-21 18:52 |

Black Angel

( 普通白帽子 |

Rank:165 漏洞数:36 | 最神奇的一群人,智慧低调又内敛,俗称马甲...)

1

-

2013-01-21 19:12 |

Black Angel

( 普通白帽子 |

Rank:165 漏洞数:36 | 最神奇的一群人,智慧低调又内敛,俗称马甲...)

1

-

2013-01-22 22:15 |

风萧萧

( 普通白帽子 |

Rank:1068 漏洞数:80 | 人这一辈子总要动真格的爱上什么人)

1

-

2013-01-22 22:36 |

Black Angel

( 普通白帽子 |

Rank:165 漏洞数:36 | 最神奇的一群人,智慧低调又内敛,俗称马甲...)

1

@风萧萧 暂时还不晓得,他们昨天联系的我,今天发的,还没到, 你是不是打算挖他几个洞? /坏笑 我太聪明了 我是天才..