漏洞概要 关注数(6) 关注此漏洞

缺陷编号: WooYun-2013-25074

漏洞标题: ecshop绕过验证码暴利破解3

相关厂商: ShopEx

漏洞作者: ksc

提交时间: 2013-06-03 16:53

公开时间: 2013-09-01 16:54

漏洞类型: 设计缺陷/逻辑错误

危害等级: 低

自评Rank: 5

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 逻辑错误 设计不当

漏洞详情

披露状态:

2013-06-03: 细节已通知厂商并且等待厂商处理中

2013-06-03: 厂商已经确认,细节仅向厂商公开

2013-06-06: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2013-07-28: 细节向核心白帽子及相关领域专家公开

2013-08-07: 细节向普通白帽子公开

2013-08-17: 细节向实习白帽子公开

2013-09-01: 细节向公众公开

简要描述:

不用给分了,都不好意思要了(确实不是故意的,刚发现)

rt

第一次的漏洞利用程序有个bug 但是因为有这个bug 导致了成功利用了发现的第三处漏洞

第二次漏洞也是并没有用到第二次所提到的漏洞,其实是本次的

好吧,有些绕口

简单了说就是

若本漏洞修复了,可以利用漏洞2

漏洞2修复了可以利用漏洞1

漏洞1影响范围更大一些

-------------------------------

传送门

第一次http://wooyun.org/bugs/wooyun-2013-025053

第二次http://wooyun.org/bugs/wooyun-2013-025065

详细说明:

漏洞证明:

可以使用第一个http://**.**.**.**/bugs/wooyun-2013-025053的验证程序

因为利用程序没有使用cookie,按理说应该是会利用失败

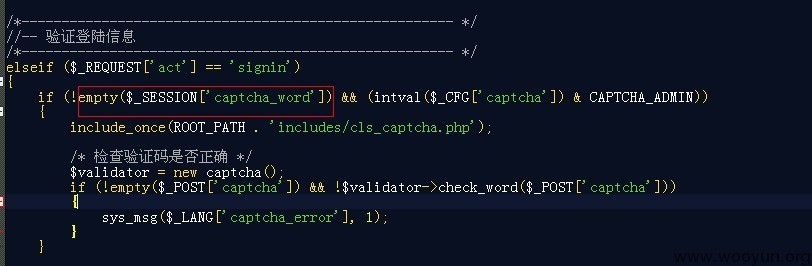

但是正因为如此,导致每次都是是新的请求(以至于$_SESSION['captcha_word']永远都不会生成,当然即使启用了cookie,也得获取一下有效的验证码才可以)

所以成功利用此漏洞

-----

假如不存在此漏洞(比如修改为判断$_SESSION['captcha_word'] 不存在直接退出)

修改一下第一个漏洞利用程序(启用cookie,并使用此cookie访问一下验证码生成页面,来生成$_SESSION['captcha_word'])

-----

若第二个漏洞修复

修改一下第一个漏洞利用程序

启用cookie,并使用此cookie访问一下验证码生成页面,来生成$_SESSION['captcha_word']

则通过上面那个步骤(查看正确的有效的验证码,有些复杂,但可以实现,比如通过浏览器访问,然后把cookie复制到利用程序中一并提交)

修复方案:

逻辑错误

版权声明:转载请注明来源 ksc@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-06-03 17:34

厂商回复:

非常感谢您为shopex信息安全做的贡献

我们将尽快修复

非常感谢

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值