漏洞概要 关注数(10) 关注此漏洞

缺陷编号: WooYun-2013-28508

漏洞标题: 爱快软路由任意文件下载漏洞

相关厂商: 爱快免费流控路由

漏洞作者: LinE

提交时间: 2013-07-11 18:51

公开时间: 2013-10-09 18:51

漏洞类型: 任意文件遍历/下载

危害等级: 中

自评Rank: 5

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 任意文件读取 文件操作参数未加过滤 任意文件遍历下载 参数未过滤

漏洞详情

披露状态:

2013-07-11: 细节已通知厂商并且等待厂商处理中

2013-07-11: 厂商已经确认,细节仅向厂商公开

2013-07-14: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2013-09-04: 细节向核心白帽子及相关领域专家公开

2013-09-14: 细节向普通白帽子公开

2013-09-24: 细节向实习白帽子公开

2013-10-09: 细节向公众公开

简要描述:

由于软路由配置不当导致任意文件可被下载,

详细说明:

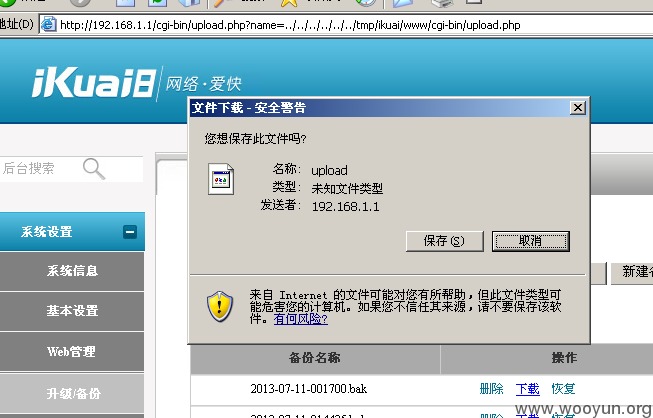

进入软路由WEB配置之后,选择 升级/备份,然后新建一份备份,可以获得下载的url

例如:**.**.**.**/cgi-bin/upload.php?name=2013-07-11-001700.bak

由于name未做任何过滤导致可以下载任意文件

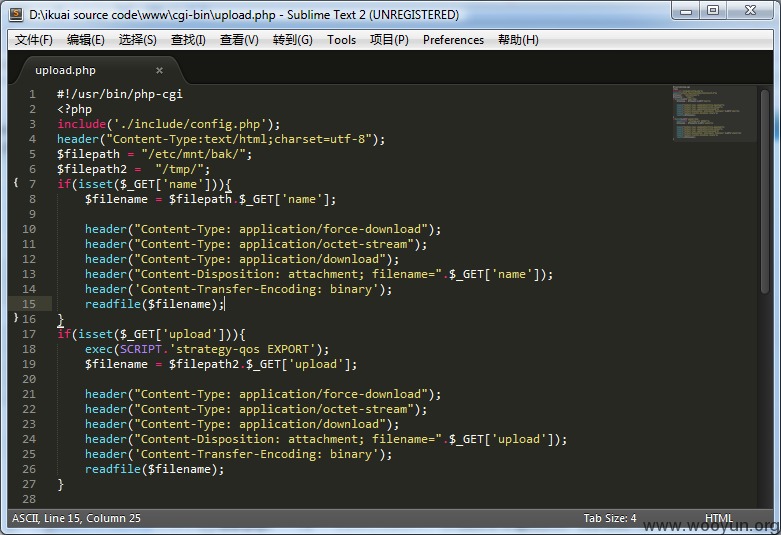

具体代码

行9-行18

没有任何过滤, 直接就提交到readfile函数

于是可以构造任意文件下载,在name后加上很多../

例如**.**.**.**/cgi-bin/upload.php?name=../../../../../../

得知网站目录的绝对路径过程很扯淡- -!在name后面随便输了个东西,结果下载到一个文件··

内容是

由最后的on line XX之前得到upload.php绝对路径,从而获得了网站的绝对路径

/tmp/ikuai/www/

然后就可以构造路径来下载东西

比如下载upload.php

**.**.**.**/cgi-bin/upload.php?name=../../../../../../tmp/ikuai/www/cgi-bin/upload.php

漏洞证明:

修复方案:

下载之前加上过滤,过滤掉类似于. /的符号,或者仅允许bak文件下载

版权声明:转载请注明来源 LinE@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-07-11 19:09

厂商回复:

感谢这位朋友,爱快希望更完善自己的系统,如果愿意合作参与爱快的漏洞寻找,可以联系我QQ:1808663661

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值