漏洞概要 关注数(13) 关注此漏洞

缺陷编号: WooYun-2013-29235

漏洞标题: PHPCMS V9 鸡肋注射漏洞2

相关厂商: phpcms

漏洞作者: tenzy

提交时间: 2013-07-17 14:54

公开时间: 2013-08-31 14:54

漏洞类型: SQL注射漏洞

危害等级: 中

自评Rank: 5

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2013-07-17: 细节已通知厂商并且等待厂商处理中

2013-07-18: 厂商已经确认,细节仅向厂商公开

2013-07-28: 细节向核心白帽子及相关领域专家公开

2013-08-07: 细节向普通白帽子公开

2013-08-17: 细节向实习白帽子公开

2013-08-31: 细节向公众公开

简要描述:

支付模块一个看起来被过滤的参数。。实际上。。坑爹了

详细说明:

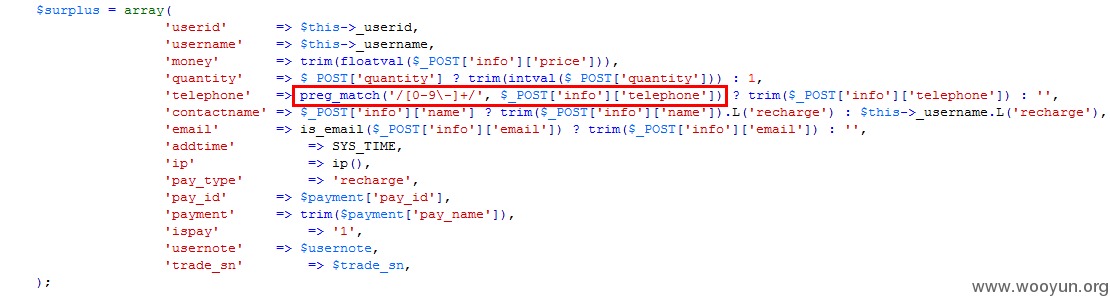

漏洞文件:

phpcms/modules/pay/deposit.php

118行。

作者的正则水平大概有80分。。。其中20分。被这里扣掉了。。

'telephone' => preg_match('/[0-9\-]+/', $_POST['info']['telephone']) ? trim($_POST['info']['telephone']) : '',

电话号码只需要存在数字,则判断为true。。。最终telphone被带进数据库导致SQL注入

漏洞证明:

修复方案:

版权声明:转载请注明来源 tenzy@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-07-18 10:23

厂商回复:

感谢!

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值