漏洞概要

关注数(17)

关注此漏洞

漏洞标题: espcms Command Execution Vulnerability可getshell(鸡肋)

提交时间: 2013-12-12 10:23

公开时间: 2014-03-12 10:23

漏洞类型: 命令执行

危害等级: 中

自评Rank: 10

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2013-12-12: 细节已通知厂商并且等待厂商处理中

2013-12-13: 厂商已经确认,细节仅向厂商公开

2013-12-16: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-02-06: 细节向核心白帽子及相关领域专家公开

2014-02-16: 细节向普通白帽子公开

2014-02-26: 细节向实习白帽子公开

2014-03-12: 细节向公众公开

简要描述:

RT

详细说明:

在后台getshell,略鸡肋

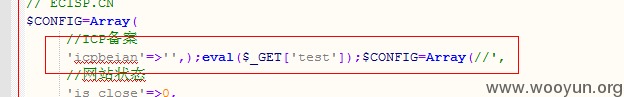

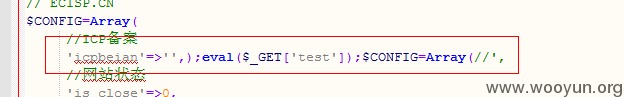

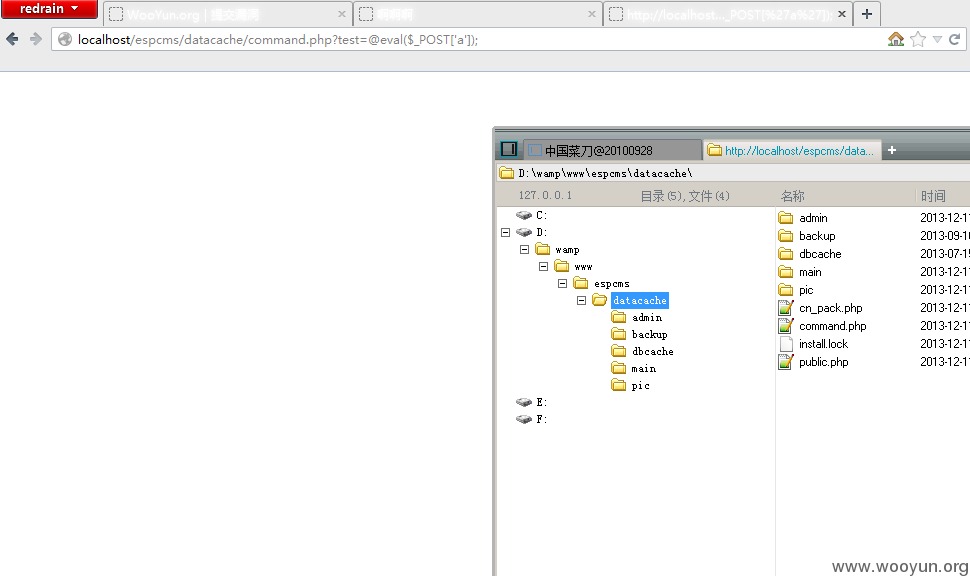

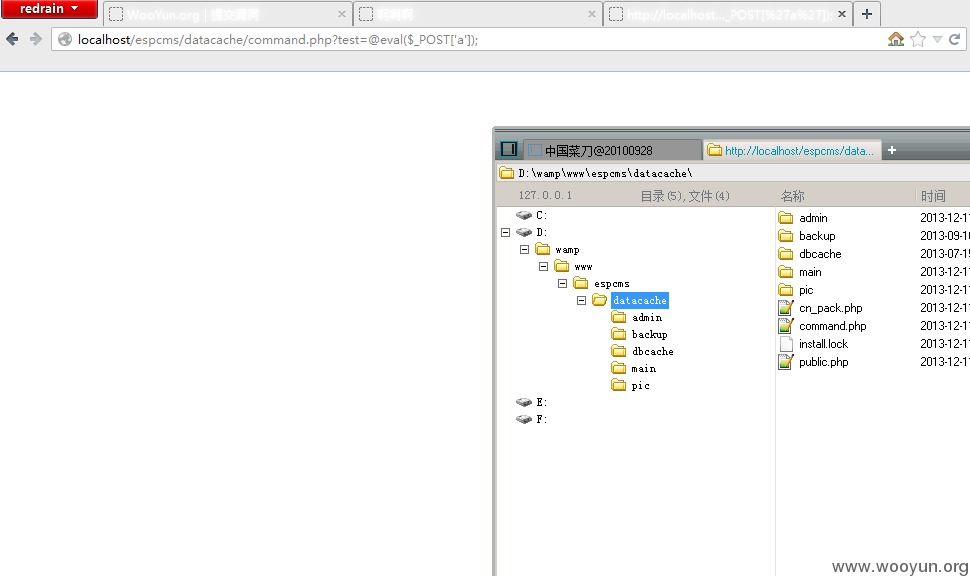

在/datacache/command.php文件

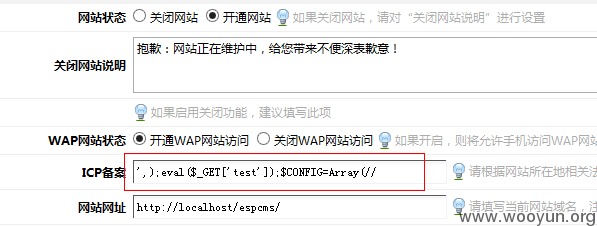

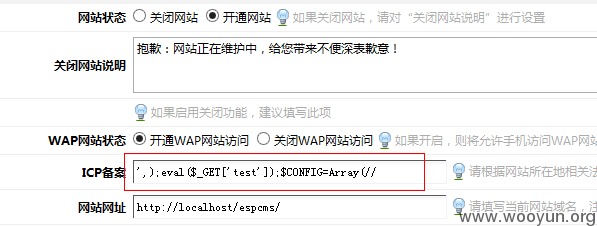

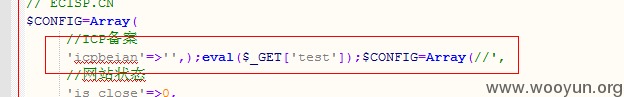

后台修改网站系统设置后可将代码写入command.php中

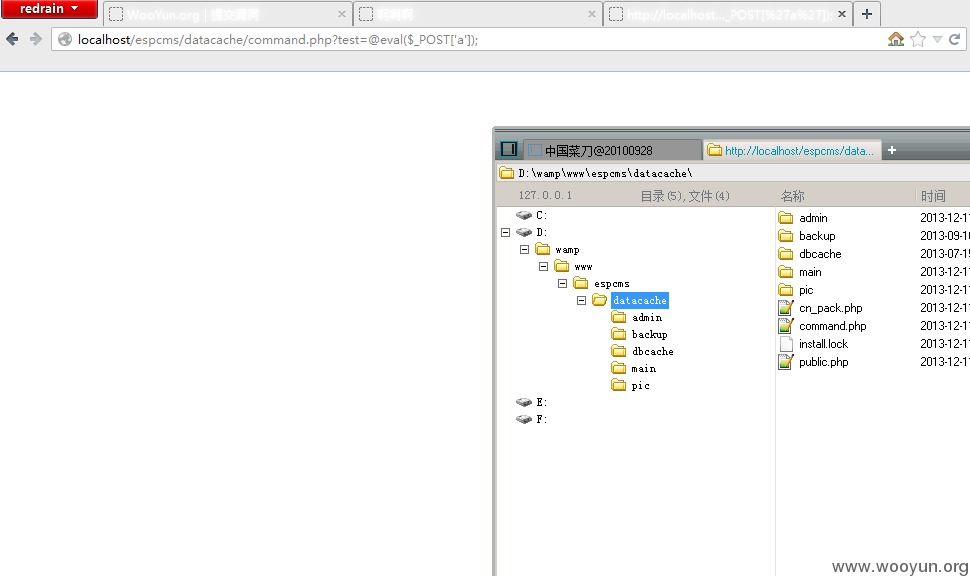

访问command.php并传参

漏洞证明:

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-12-13 10:40

厂商回复:

感谢您提供此漏洞,我们会尽快修复!

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2013-12-12 10:50 |

erevus

( 普通白帽子 |

Rank:197 漏洞数:32 )

0

我擦 当年我看了这cms这么久都没看出来 你居然找到了

-

2013-12-12 11:31 |

c4rp3nt3r

( 实习白帽子 |

Rank:70 漏洞数:10 | 人生的意义就在于从一个圈子跳到另一个更大...)

0

@erevus 这个系统还有不鸡肋的漏洞哈~~~,应该还在好久没看了

-

2013-12-12 15:09 |

膜拜hym

( 路人 |

Rank:15 漏洞数:2 )

0

@redrain有节操 久仰大牛,能不能留个联系方式

-

2013-12-12 18:15 |

redrain有节操

( 普通白帽子 |

Rank:202 漏洞数:29 | ztz这下子有165了!>_<'/&\)

1

-

2013-12-13 10:12 |

膜拜hym

( 路人 |

Rank:15 漏洞数:2 )

0

-

2013-12-16 14:21 |

Mosuan

( 普通白帽子 |

Rank:449 漏洞数:175 | 尘封此号,不装逼了,再见孩子们。by Mosua...)

0

@redrain有节操 广西黑阔,我说怎么看名字感觉有点熟悉,一看球不黑我就知道是谁了

-

2013-12-16 14:53 |

redrain有节操

( 普通白帽子 |

Rank:202 漏洞数:29 | ztz这下子有165了!>_<'/&\)

0

-

2013-12-16 21:22 |

Mosuan

( 普通白帽子 |

Rank:449 漏洞数:175 | 尘封此号,不装逼了,再见孩子们。by Mosua...)

0

@redrain有节操 擦,我也是广西的,我是菜鸟。

-

2013-12-16 23:05 |

saline

( 普通白帽子 |

Rank:294 漏洞数:37 | Focus On Web Secur1ty)

0

-

2013-12-17 01:36 |

redrain有节操

( 普通白帽子 |

Rank:202 漏洞数:29 | ztz这下子有165了!>_<'/&\)

0

@saline 翘,我叫maple,去联系吧,还能不能玩耍的

-

2013-12-17 01:37 |

redrain有节操

( 普通白帽子 |

Rank:202 漏洞数:29 | ztz这下子有165了!>_<'/&\)

0

-

2013-12-17 08:05 |

膜拜hym

( 路人 |

Rank:15 漏洞数:2 )

0

-

2013-12-17 14:02 |

Mosuan

( 普通白帽子 |

Rank:449 漏洞数:175 | 尘封此号,不装逼了,再见孩子们。by Mosua...)

0

-

2013-12-17 14:05 |

saline

( 普通白帽子 |

Rank:294 漏洞数:37 | Focus On Web Secur1ty)

0

@膜拜hym 噗~同时也仰慕大牛很久了。我居然发现你的真实id了

-

2013-12-17 14:13 |

膜拜hym

( 路人 |

Rank:15 漏洞数:2 )

0

-

2013-12-17 14:16 |

redrain有节操

( 普通白帽子 |

Rank:202 漏洞数:29 | ztz这下子有165了!>_<'/&\)

0

@saline 我不跟你玩了,信不信我让猪头子来咬你

-

2013-12-17 14:19 |

saline

( 普通白帽子 |

Rank:294 漏洞数:37 | Focus On Web Secur1ty)

0

@redrain有节操 @膜拜hym 一群马甲党~哟哟~来嗦~怕你住爪子

-

2014-03-12 10:34 |

Evi1m0

( 路人 |

Rank:8 漏洞数:2 | 邪红色信息安全组织)

0

@redrain有节操 久仰大牛,能不能留个联系方式

-

2014-03-13 22:02 |

飞扬风

( 普通白帽子 |

Rank:528 漏洞数:129 | 追求安全,热爱技术)

0