漏洞概要 关注数(4) 关注此漏洞

缺陷编号: WooYun-2014-47607

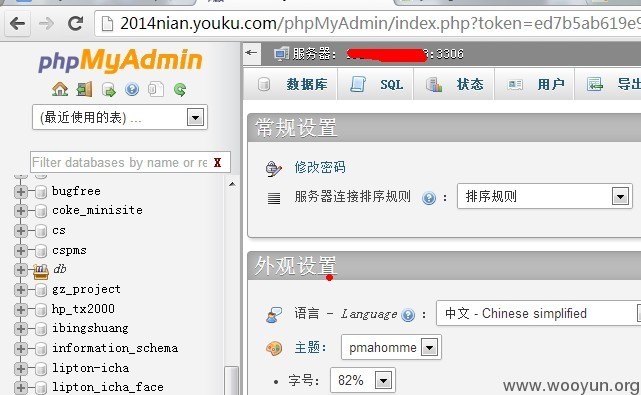

漏洞标题: 优酷某分站继上一次上传重新杀入phpmyadmin(数据库口令泄露)

相关厂商: 优酷

漏洞作者: also

提交时间: 2014-01-02 12:09

公开时间: 2014-02-16 12:09

漏洞类型: 文件上传导致任意代码执行

危害等级: 高

自评Rank: 10

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2014-01-02: 细节已通知厂商并且等待厂商处理中

2014-01-02: 厂商已经确认,细节仅向厂商公开

2014-01-12: 细节向核心白帽子及相关领域专家公开

2014-01-22: 细节向普通白帽子公开

2014-02-01: 细节向实习白帽子公开

2014-02-16: 细节向公众公开

简要描述:

就这样了

详细说明:

本因前天提交的,后来发现网站换了,继上一次上传,且收集的内裤信息重新杀入phpmyadmin,挺多内裤了

上次挖到但木有时间去弄,所以丢了权限都不知道。

漏洞证明:

$this->host="192.×.×.13"

$this->port="3306"

$this->username="201××"

$this->password="201××"

$this->dbname="201××";

define('DB_SERVERNAME', 'localhost');

define('DB_USERNAME', 'root');

define('DB_PASSWORD', 'yhnj××')

define('DB_DBNAME', 'api××');

<?php

define("BC_HOST", "××.youku.com");

define("BC_IP", "10.×.×.21");

define("BC_SECRET", "ax37××");

?>

('mysql:host=172.×.×.21;dbname=fee××', 'root', 'yhn××'),

('mysql:host=172.×.×.21;dbname=fee××', 'root', 'yhn××')

<?php

$dbhost="10.×.×.91";

$dbuser="root";

$dbpass="yh××";

$dbname="qpl××";

const databaseHostName = '172.×.×.22'\

const databaseUser = '3gmo××'

const databasePass = 'FL××'

修复方案:

禁止phpmyadmin外部访问或删除phpmyadmin,修改泄漏的密码

版权声明:转载请注明来源 also@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-01-02 12:20

厂商回复:

多谢提醒,马上修复。

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值