漏洞概要

关注数(24)

关注此漏洞

漏洞标题: Dedecms 注入漏洞9

提交时间: 2014-01-14 18:52

公开时间: 2014-04-14 18:53

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2014-01-14: 细节已通知厂商并且等待厂商处理中

2014-01-14: 厂商已经确认,细节仅向厂商公开

2014-01-17: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-03-10: 细节向核心白帽子及相关领域专家公开

2014-03-20: 细节向普通白帽子公开

2014-03-30: 细节向实习白帽子公开

2014-04-14: 细节向公众公开

简要描述:

Dedecms 注入漏洞9

详细说明:

漏洞证明:

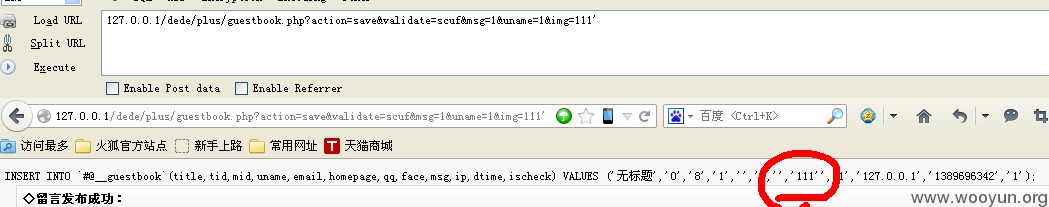

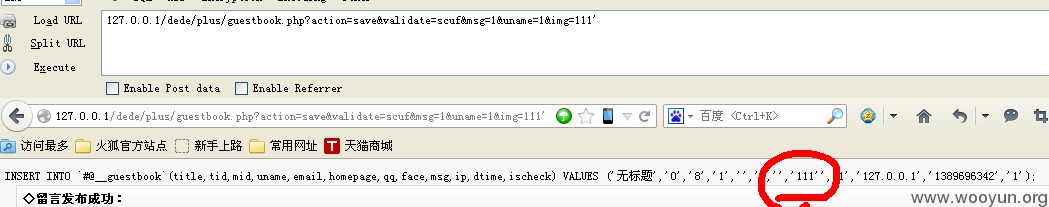

测试方法**.**.**.**/dede/plus/guestbook.php?

action=save&validate=scuf&msg=1&uname=1&img=111'

吧SCUF改成你自己的验证码就哦了 我就不写exp了。。我没安装留言~

修复方案:

版权声明:转载请注明来源 Matt@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-01-14 22:24

厂商回复:

已修复,感谢反馈

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-01-14 19:01 |

漫步云端

( 普通白帽子 |

Rank:216 漏洞数:39 | Ramble!)

0

-

2014-01-14 19:16 |

光刃

( 普通白帽子 |

Rank:200 漏洞数:24 | 萝卜白菜保平安)

1

-

2014-01-14 19:23 |

Stranger

( 路人 |

Rank:0 漏洞数:1 | 我注意你很久了.....)

0

-

2014-01-14 19:28 |

404

( 路人 |

Rank:20 漏洞数:4 )

0

-

2014-01-14 19:47 |

走火入魔

( 路人 |

Rank:18 漏洞数:2 | 多读书,多看报,少吃零食,多睡觉。)

0

-

2014-01-14 20:03 |

Yinkan

( 路人 |

Rank:2 漏洞数:1 | 码农)

0

-

2014-01-14 22:01 |

whirlwind

( 实习白帽子 |

Rank:40 漏洞数:11 | 极光肖风)

0

-

2014-04-16 09:28 |

大大怪

( 路人 |

Rank:0 漏洞数:1 | PHP 爱好者)

0

php 5.2 就没办法了。 5.3 默认取消了自动转义 引号带来的不少问题。