第一处SQL注入

/app/group/action/do.php

在编辑小组信息时,groupname和groupdesc都没有过滤直接进入update的row参数,导致SQL注入。

第二处SQL注入:

/app/group/action/do.php

回复评论处content没有过滤,导致insert行盲注。

证明如图,会延迟10s:

第三处SQL注入:

/app/group/action/topicedit.php

在编辑帖子是,title和content存在注入。

证明如图:

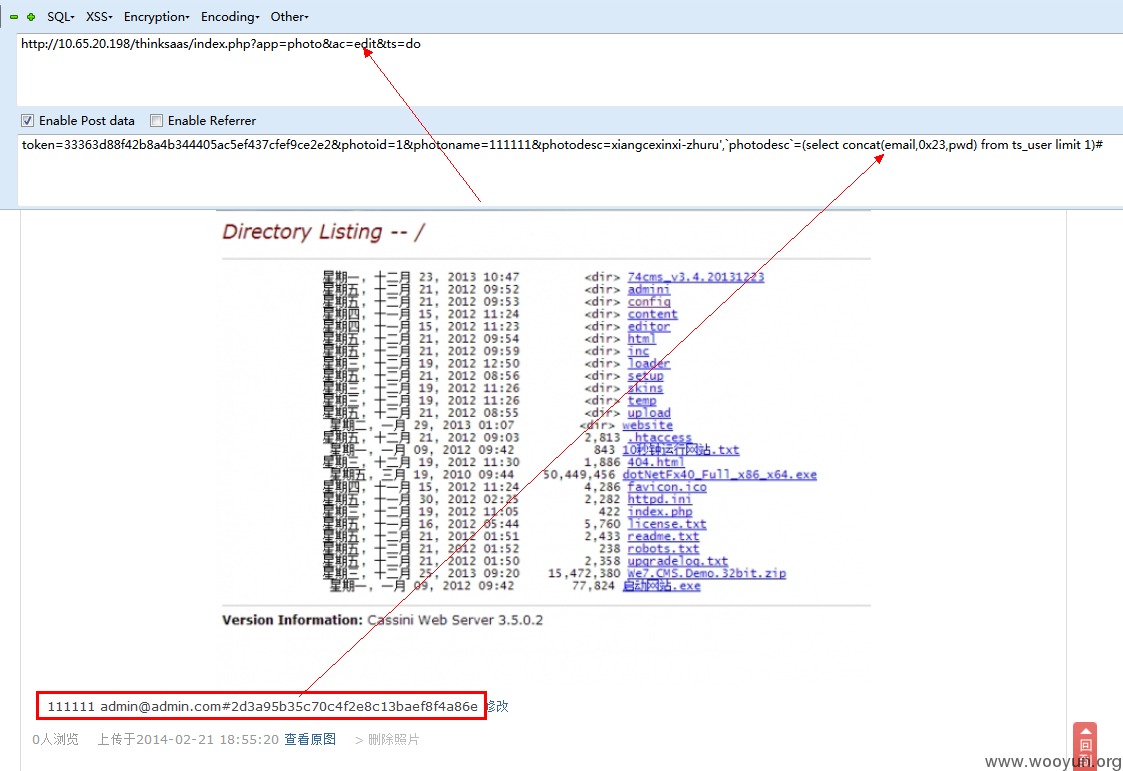

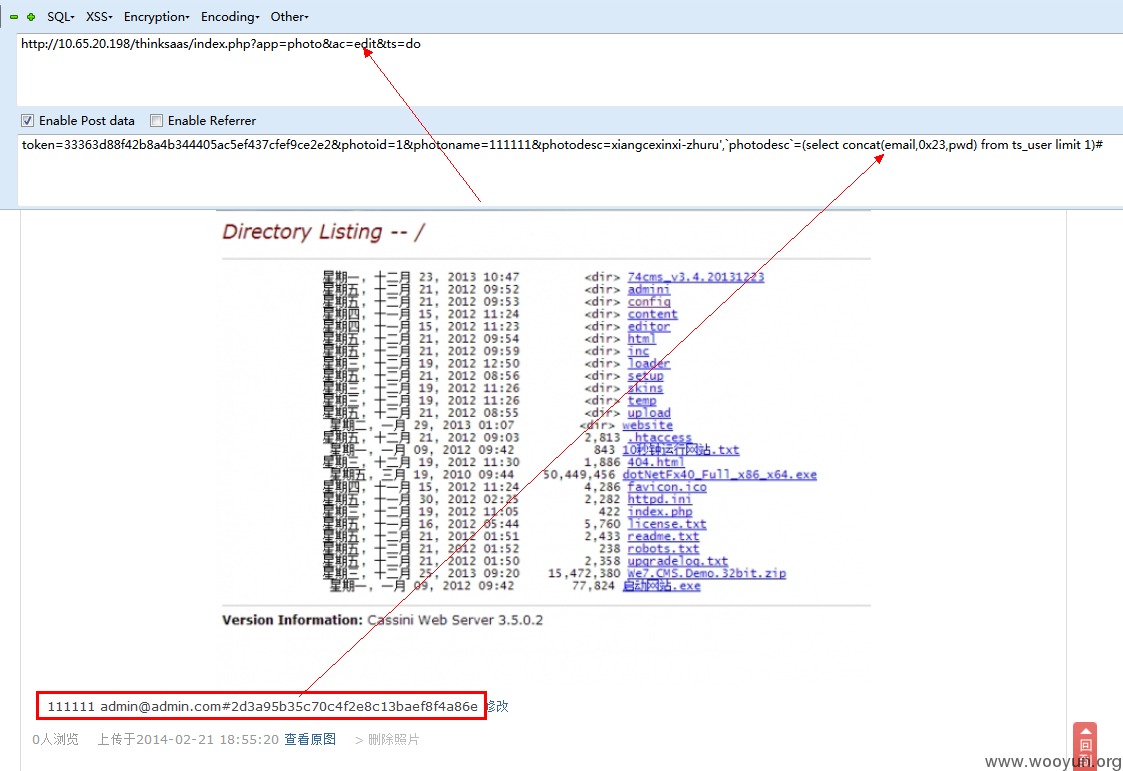

第四处SQL注入:

/app/photo/action/edit.php

修改单个图片信息时,photoname和photodesc没有过滤,导致SQL注入。

证明如图:

第五处SQL注入

/app/tag/action/add.php

在函数addTag()中:

idname通过tsFilter()函数过滤,然后做了key,但是tsFilter()函数可被制表符顺利绕过,而key没有过滤,导致SQL注入。

证明如图:

在日志中看到注入结果: