漏洞概要

关注数(4 )

关注此漏洞

漏洞标题: 74cms 逻辑漏洞导致sql注入2

提交时间: 2014-05-19 17:11

公开时间: 2014-08-17 17:12

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

漏洞详情

披露状态:

2014-05-19: 细节已通知厂商并且等待厂商处理中绿盟科技 、唐朝安全巡航 、无声信息 )

简要描述:

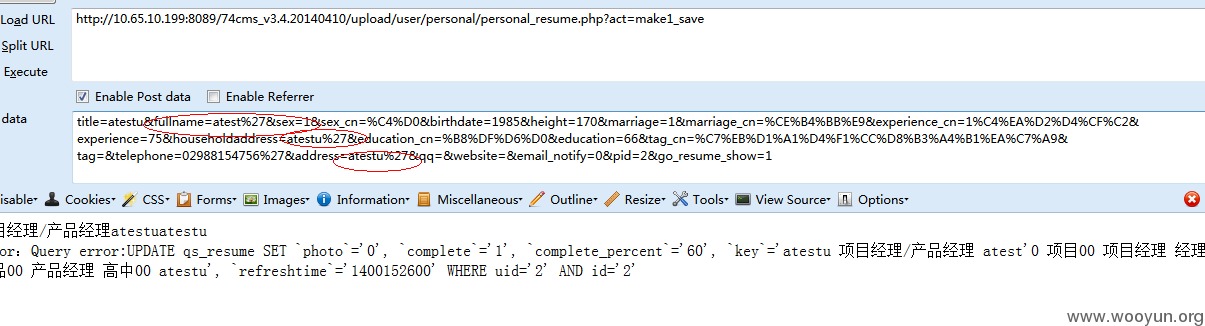

74cms_v3.4.20140410逻辑漏洞导致sql注入

详细说明:

/include/fun_personal.php(346-373)

code 区域 $resume_work=get_resume_work($uid,$pid);

漏洞证明:

修复方案:

在get_resume_work这个函数返回时候做转义

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-05-20 15:53

厂商回复:

ok

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0 人评价) :

评价

2014-05-19 17:14 |

从容

( 普通白帽子 |

Rank:359 漏洞数:94 | Enjoy Hacking Just Because It's Fun | ...)

0

2014-05-19 17:16 |

Finger

( 普通白帽子 |

Rank:777 漏洞数:95 | 最近有人冒充该账号行骗,任何自称Finger并...)

0

2014-05-19 17:19 |

寂寞的瘦子

( 普通白帽子 |

Rank:242 漏洞数:53 | ☯☯☯☯☯☯☯☯☯☯)

0

2014-05-19 17:23 |

从容

( 普通白帽子 |

Rank:359 漏洞数:94 | Enjoy Hacking Just Because It's Fun | ...)

0

2014-05-19 20:14 |

menmen519

( 普通白帽子 |

Rank:914 漏洞数:161 | http://menmen519.blog.sohu.com/)

0

@从容 当然不一样了,我给最土团购 发了一个打包的sql注入,居然被忽略,想不通

2014-05-19 20:16 |

从容

( 普通白帽子 |

Rank:359 漏洞数:94 | Enjoy Hacking Just Because It's Fun | ...)

0

@menmen519 正常,提交漏洞你得挑厂商- -.