漏洞概要

关注数(41)

关注此漏洞

漏洞标题: DedeCMS某模块存储型xss 可打管理员 (csrf)getshell成功测试

提交时间: 2014-06-04 10:37

公开时间: 2014-09-02 10:38

漏洞类型: XSS跨站脚本攻击

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

漏洞详情

披露状态:

2014-06-04: 细节已通知厂商并且等待厂商处理中

2014-06-06: 厂商已经确认,细节仅向厂商公开

2014-06-09: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-07-31: 细节向核心白帽子及相关领域专家公开

2014-08-10: 细节向普通白帽子公开

2014-08-20: 细节向实习白帽子公开

2014-09-02: 细节向公众公开

简要描述:

DedeCMS-V5.7-UTF8-SP1 块存储型xss 可打管理员 getshell成功测试

详细说明:

注册账户,然后登陆:

jscode:

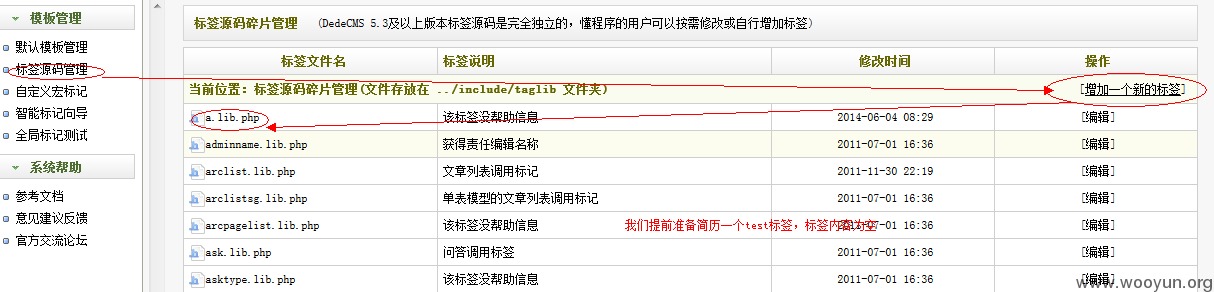

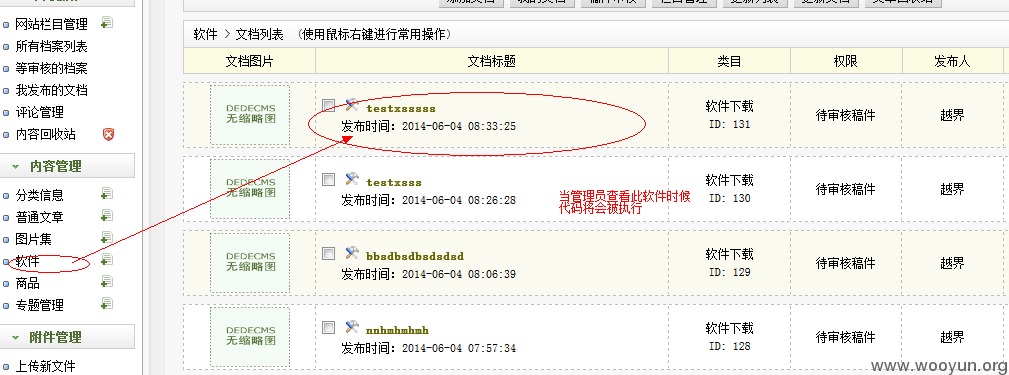

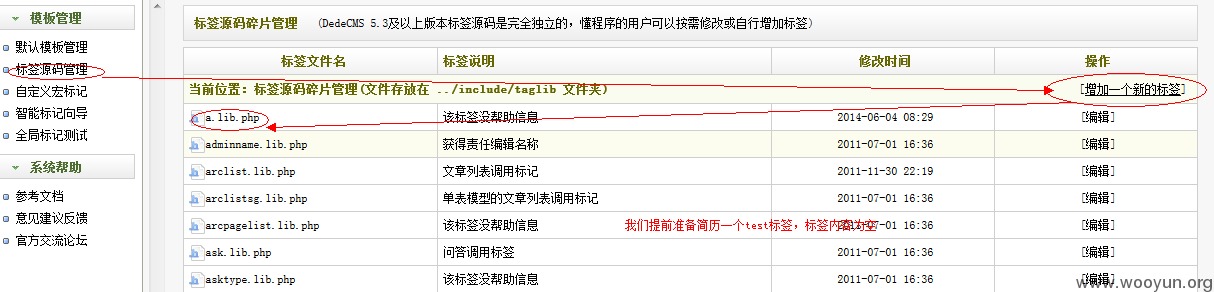

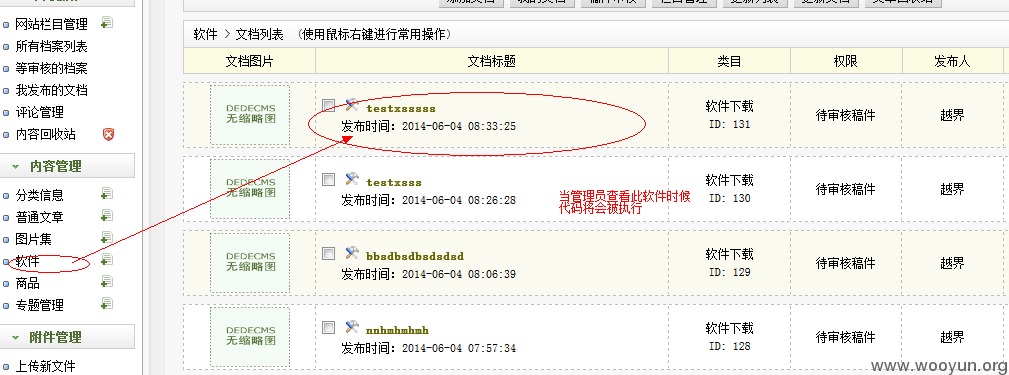

为了做测试,我们提前建立一个测试标签,标签的内容为空,如图所示:

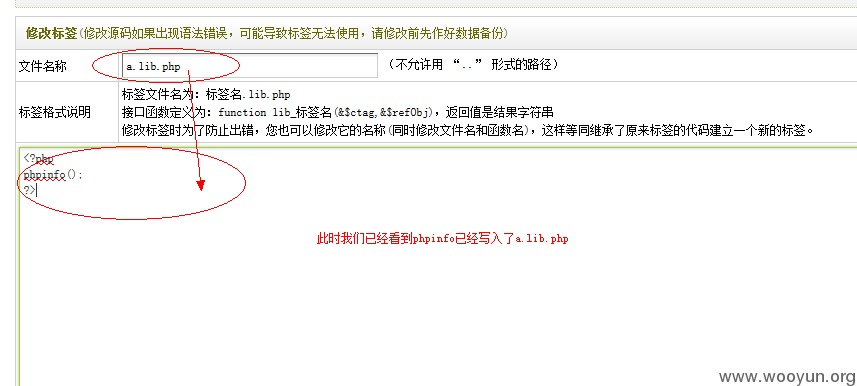

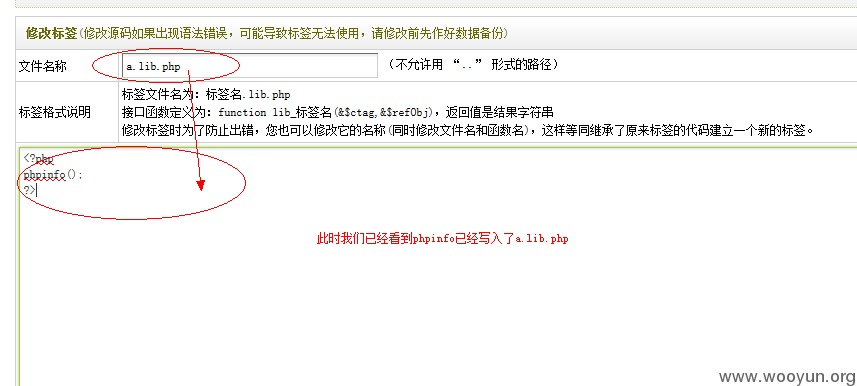

然后我们的js代码就是往a.lib.php里面写入phpinfo()

步骤操作如图所示:

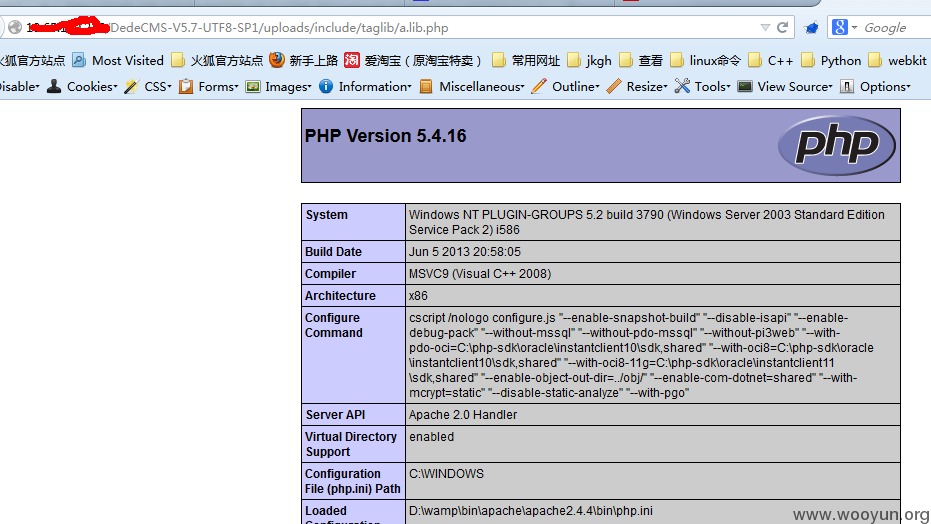

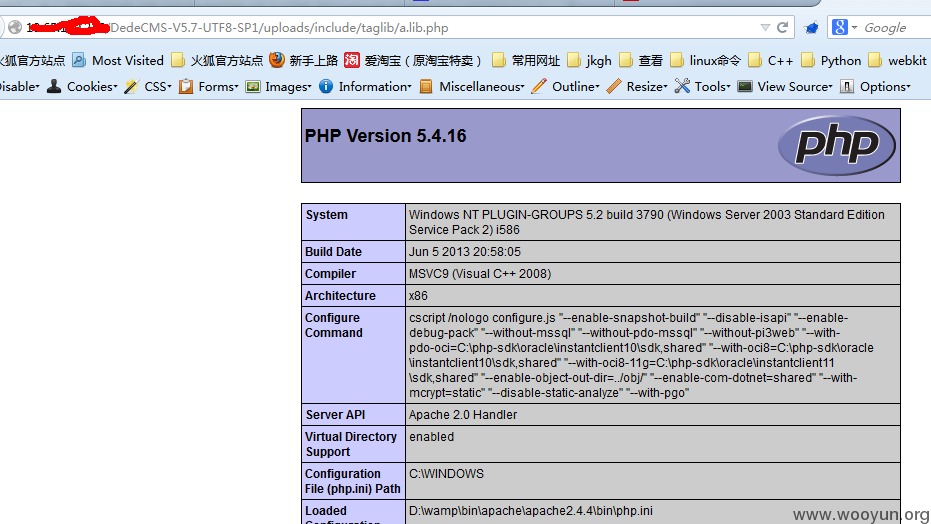

最终我们去访问DedeCMS-V5.7-UTF8-SP1/uploads/include/taglib/a.lib.php,完全没有限制

直接可以看到phpinfo被执行了如图:

漏洞证明:

修复方案:

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-06-06 19:41

厂商回复:

已修复,感谢提交

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-06-04 10:38 |

adm1n

( 普通白帽子 |

Rank:216 漏洞数:66 | 只是一个渣渣而已。。。)

0

-

2014-06-04 10:49 |

小杰

( 路人 |

Rank:4 漏洞数:1 | 低调的一个人)

0

-

2014-06-04 11:02 |

YouYaX(乌云厂商)

0

-

2014-06-04 11:23 |

pandas

( 普通白帽子 |

Rank:701 漏洞数:79 | 国家一级保护动物)

0

-

2014-06-04 11:32 |

围剿

( 路人 |

Rank:17 漏洞数:5 | Evil decimal)

0

-

2014-06-04 11:36 |

邪少

( 实习白帽子 |

Rank:94 漏洞数:15 | 百里长苏)

0

-

2014-06-04 11:45 |

Mosuan

( 普通白帽子 |

Rank:449 漏洞数:175 | 尘封此号,不装逼了,再见孩子们。by Mosua...)

0

-

2014-06-04 12:52 |

大白菜

( 实习白帽子 |

Rank:52 漏洞数:19 )

0

-

2014-06-04 13:01 |

Fire ant

( 普通白帽子 |

Rank:107 漏洞数:34 | 他们回来了................)

0

-

2014-06-06 20:08 |

black4yl

( 路人 |

Rank:2 漏洞数:1 | WoHoo !)

0

-

2014-06-26 21:32 |

微尘

( 普通白帽子 |

Rank:226 漏洞数:76 )

0

-

2014-09-02 13:57 |

xsser_w

( 普通白帽子 |

Rank:116 漏洞数:34 | 哎)

1

确定这是一个页面? 2个页面的操作肯定会离开原来的页面