漏洞概要 关注数(14) 关注此漏洞

缺陷编号: WooYun-2014-77350

漏洞标题: 江南科友堡垒机直接获取所有账号/鸡肋代码执行/任意配置修改漏洞

相关厂商: cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间: 2014-09-28 10:22

公开时间: 2014-12-25 10:24

漏洞类型: 设计缺陷/逻辑错误

危害等级: 高

自评Rank: 20

漏洞状态: 已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 设计缺陷/边界绕过 敏感接口缺乏校验

漏洞详情

披露状态:

2014-09-28: 细节已通知厂商并且等待厂商处理中

2014-09-29: 厂商已经确认,细节仅向厂商公开

2014-10-02: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-11-23: 细节向核心白帽子及相关领域专家公开

2014-12-03: 细节向普通白帽子公开

2014-12-13: 细节向实习白帽子公开

2014-12-25: 细节向公众公开

简要描述:

江南科友堡垒机存在:

1.直接获取所有用户账号、密码等信息外加 服务器相关信息;

2.有条件的命令执行漏洞;

3.任意配置随便修改等漏洞。

涉及的客户如下(小部分): 国内各大银行:中国银行、民生银行、广东发展银行、平安银行、深圳发展银行、浦发银行、渤海银行总行及各分行、中国工商银行、中国农业银行、交通银行、招商银行、中信银行、兴业银行、华夏银行、中国邮政储蓄银行总行或部分分行

详细说明:

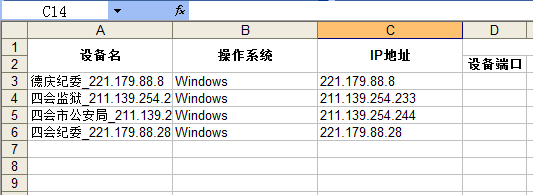

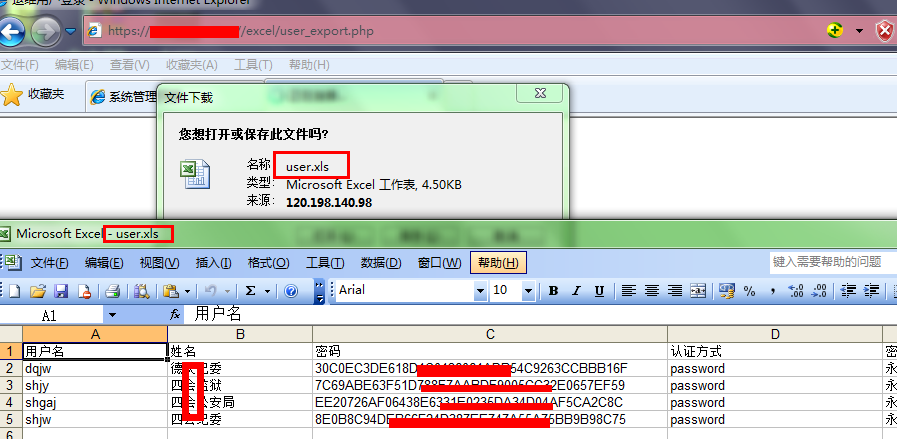

0x01 直接获取所有用户账号、密码等信息外加 服务器相关信息;

存在漏洞的文件

/excel/user_export.php

/excel/server_export.php

访问这两个文件即可直接下载所有用户的账号、密码和服务器相关的信息

0x02 有条件的命令执行漏洞

漏洞文件

/admin/login.php

存在漏洞的代码:

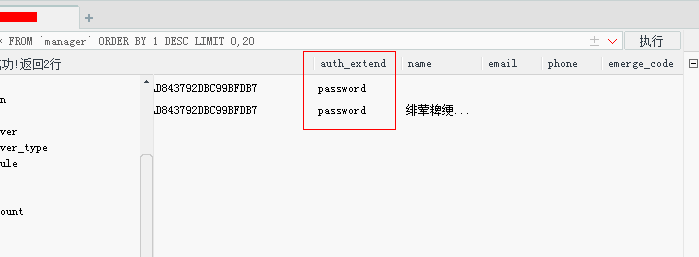

经过测试可以知道$user_extend 为用户登录的认证方式,有 password 和 token 两种认证方式,存放于数据库中,如图

可见,该测试案例中为password方式。

从程序的逻辑我们知道,当系统采用的是 token 验证方式的话,程序便会执行如下的逻辑:

system('/usr/local/keyou/Bin/tokencheck '.$_POST['account'].' '.$_POST['password'],$return_flag);

这段逻辑均没有经过任何的过滤,于是便形成了命令执行漏洞。

由于该案例中采用的是 password 方式,不存在此命令执行,倘若采用的是 token 验证,提交如下代码 即可执行任意命令:

account=Administrator||echo wooyuntest > wooyun.php ||

这里不再做演示,点到为止。

0x03 任意配置随便修改等漏洞

漏洞文件

/manager/config_SSO.php

该文件没有经过任何的认证,便可以进行配置的修改,部分代码如下

程序的逻辑是,先由用户提交 $os_name = $_POST['os_name']; 组成配置文件的路径,再通过WriteTo_Conf函数写配置文件,内容均是由通过POST提交的,因此可以修改为任意配置。

漏洞证明:

获取到的所有用户的账号、密码:

修复方案:

仔细检查

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-09-29 10:48

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值