漏洞概要

关注数(38)

关注此漏洞

漏洞标题: 各大CMS厂商的CMS存在的同一设计缺陷导致反射xss

漏洞作者: 泳少

提交时间: 2014-10-12 10:37

公开时间: 2015-01-08 10:38

漏洞类型: XSS跨站脚本攻击

危害等级: 低

自评Rank: 5

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞详情

披露状态:

2014-10-12: 细节已通知厂商并且等待厂商处理中

2014-10-14: 厂商已经确认,细节仅向厂商公开

2014-10-17: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-12-08: 细节向核心白帽子及相关领域专家公开

2014-12-18: 细节向普通白帽子公开

2014-12-28: 细节向实习白帽子公开

2015-01-08: 细节向公众公开

简要描述:

虽然这个是一个很小的危害!但是影响的却是大大小小的CMS。好多CMS都存在这一个设计缺陷。下面我就利用了dedecms、phpcms、qibo整站CMS、fengcms等等。即使是危害小但是我想乌云大大一定加精的

详细说明:

使用方法是

下面dedecms进行测试:

成功的弹窗了非常棒。。

下面phpcms进行测试:

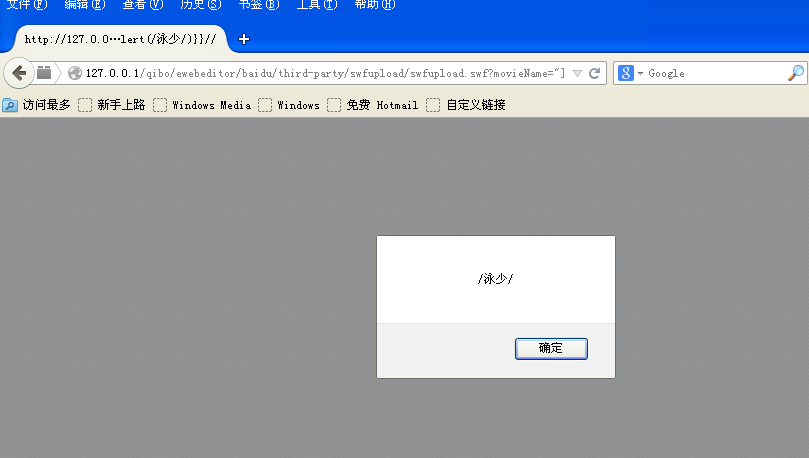

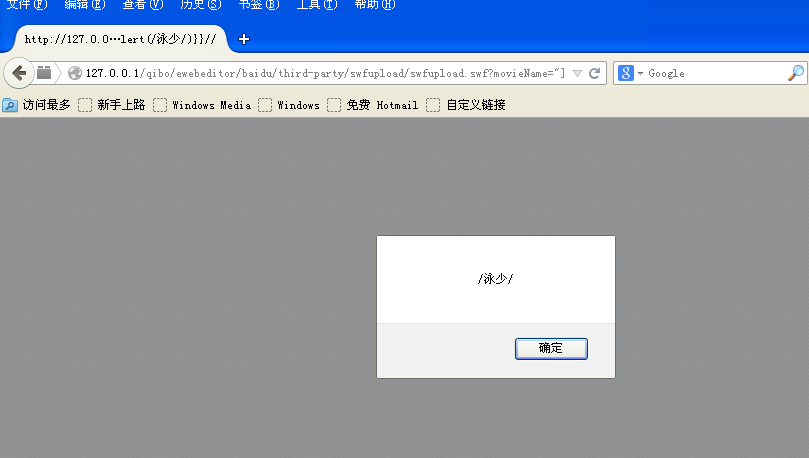

下面qiboCMS进行测试:

然后

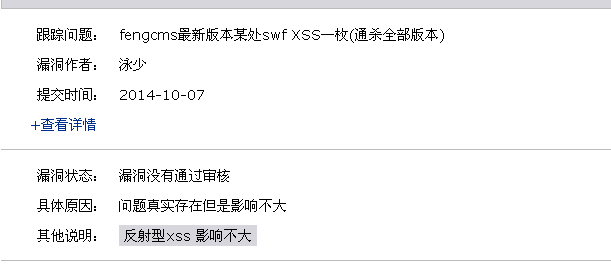

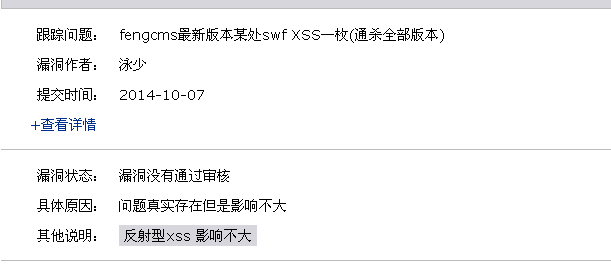

下面fengcms进行测试:

由于之前提交一次失败了

这里就不再一一演示出来了

搞了这么多个CMS由此可见swfupload.swf在所有CMS下都会有这么一个文件而且可以让任何人触发以及浏览。。我想这么大的一个缺陷应该出个修复方案吧?DZ之前也好像有的。。恩。我记得

漏洞证明:

由于第一次提交这一的漏洞。希望乌云大大能给我加精。。即使反射危害是很低。但是影响的却是很多CMS呢!求加精哈

修复方案:

版权声明:转载请注明来源 泳少@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-10-14 16:50

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-10-10 10:48 |

ki11y0u

( 普通白帽子 |

Rank:140 漏洞数:28 | 好好学习,求带飞

~~~~~~~~~~~~~~~~~~~~~~...)

2

-

2014-10-10 10:56 |

pandas

( 普通白帽子 |

Rank:701 漏洞数:79 | 国家一级保护动物)

0

-

2014-10-10 10:58 |

泳少

( 普通白帽子 |

Rank:255 漏洞数:83 | ★ 梦想这条路踏上了,跪着也要...)

0

-

2014-10-10 11:03 |

咸鱼翻身

( 普通白帽子 |

Rank:622 漏洞数:119 )

0

-

2014-10-10 11:17 |

px1624

( 普通白帽子 |

Rank:1108 漏洞数:189 | px1624)

0

反射型XSS,加精肯定无望。要是SHELL的话,肯定就加精了

-

2014-10-10 11:19 |

光刃

( 普通白帽子 |

Rank:200 漏洞数:24 | 萝卜白菜保平安)

0

-

2014-10-10 11:24 |

铁蛋火车侠

( 普通白帽子 |

Rank:156 漏洞数:31 | Q群371620085 技术交流群 有漂亮妹纸!)

0

-

2014-10-10 11:26 |

残废

( 普通白帽子 |

Rank:274 漏洞数:58 | 我是残废,啦啦啦啦)

0

-

2014-10-10 11:44 |

袋鼠妈妈

( 普通白帽子 |

Rank:449 漏洞数:61 | 故乡的原风景.MP3)

0

-

2014-10-10 16:49 |

大孩小孩

( 路人 |

Rank:7 漏洞数:7 | 哈哈哈哈)

0

-

2014-10-10 18:14 |

M4sk

( 普通白帽子 |

Rank:1218 漏洞数:323 | 啥都不会....)

0

-

2014-10-10 19:10 |

雷锋

( 路人 |

Rank:12 漏洞数:2 | 承接:钻井,架工,木工,电工,水暖工,力...)

0

-

-

2014-11-03 17:19 |

pandas

( 普通白帽子 |

Rank:701 漏洞数:79 | 国家一级保护动物)

0

-

2014-11-03 18:19 |

phith0n

( 普通白帽子 |

Rank:816 漏洞数:126 | 一个想当文人的黑客~)

0

@pandas

仔细一看,确实好像是一样的~

@xsser @finger

-

2014-11-03 18:50 |

px1624

( 普通白帽子 |

Rank:1108 漏洞数:189 | px1624)

0

-

2014-11-04 07:31 |

泳少

( 普通白帽子 |

Rank:255 漏洞数:83 | ★ 梦想这条路踏上了,跪着也要...)

0

@px1624 我没有啊,我靠,难道别人能找到我就不能么,那天无意发现了一套cms然后发现跟dz.一样然后又发现别的cms存在。。我也不知道有一样的啊

-

2014-11-04 12:16 |

phith0n

( 普通白帽子 |

Rank:816 漏洞数:126 | 一个想当文人的黑客~)

0

@泳少

不能怪你。。是审核的人没仔细检查平台上是否有重复记录。。。

-

2014-11-04 21:37 |

泳少

( 普通白帽子 |

Rank:255 漏洞数:83 | ★ 梦想这条路踏上了,跪着也要...)

0

@phith0n 唉我也不知道有人提交啊,只是搞了几套CMS搜索upload的时候看到都有这个文件才。。