漏洞概要 关注数(5) 关注此漏洞

缺陷编号: WooYun-2014-84662

漏洞标题: 木蚂蚁某站getshell影响多个业务站点

相关厂商: mumayi.com

漏洞作者: 鸟云厂商

提交时间: 2014-11-25 18:23

公开时间: 2015-01-09 18:24

漏洞类型: 文件上传导致任意代码执行

危害等级: 高

自评Rank: 20

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 任意文件上传 文件上传漏洞 任意文件上传

漏洞详情

披露状态:

2014-11-25: 细节已通知厂商并且等待厂商处理中

2014-11-25: 厂商已经确认,细节仅向厂商公开

2014-12-05: 细节向核心白帽子及相关领域专家公开

2014-12-15: 细节向普通白帽子公开

2014-12-25: 细节向实习白帽子公开

2015-01-09: 细节向公众公开

简要描述:

木蚂蚁某站getshell影响多个业务站点

详细说明:

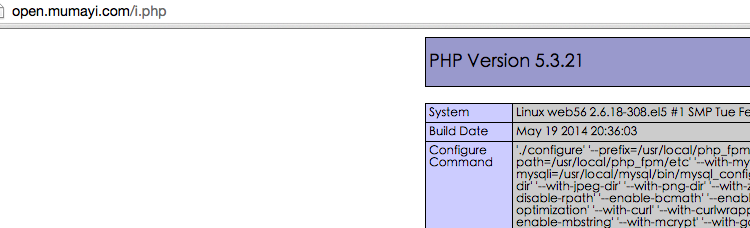

#1 在木蚂蚁旗下的第七传媒http://mobile7.cn注册了开发者账号,在开发者信息---财务信息---上传证件那里

抓包,修改后缀为php。

但是服务端对文件头做了检测。

所以改PHP文件代码为:

通过了服务端的验证

前端直接返回了路径

菜刀连接http://mobile7.cn/Public/upload/cache/3eab38bede51f782b04b7e31aa687bfc.php

密码:pass

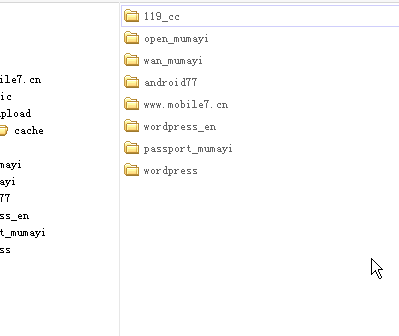

影响站点:

证明:

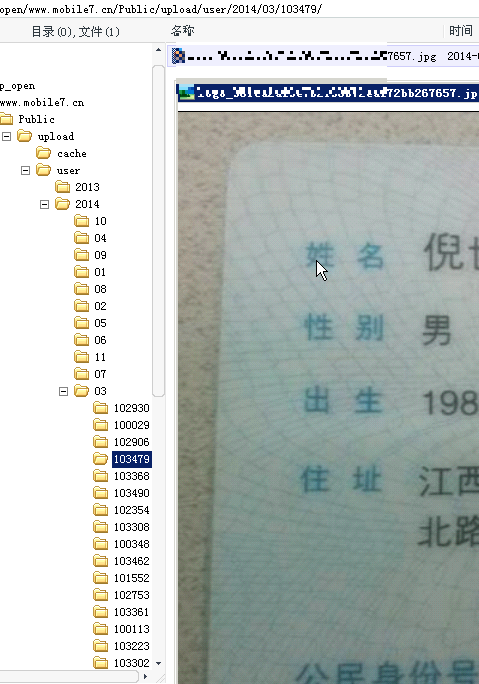

泄露了2012-2014年的开发者身份证照片、营业执照。数据量没做估计

泄露数据库连接信息

/var/html/corp_open/www.mobile7.cn/Conf/config.php

/var/html/corp_open/open_mumayi/market/redis/redis.class.php

/var/html/corp_open/wan_mumayi/include/Email.php

漏洞证明:

修复方案:

上传文件的目录设置成不解析PHP

版权声明:转载请注明来源 鸟云厂商@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-11-25 18:28

厂商回复:

技术蚂蚁正在修复,非常感谢

最新状态:

2014-11-25:已经修复完毕,感谢

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值